Integración de EJBCA con la autenticación basada en roles (RBAC) de Azure AD

EMPRESA Esta es una característica de EJBCA Enterprise.

Aquí se proporcionan los pasos para integrar el control de acceso basado en roles de Azure (Azure RBAC) y EJBCA.

Al integrar los roles de EJBCA con los roles de Azure, los administradores pueden usar Usuarios y Grupos de Azure Active Directory para administrar el acceso a EJBCA. Esto permite a los administradores permitir el acceso a EJBCA a usuarios individuales o a grupos de Azure AD, en lugar de administrar el acceso en las pantallas de administración de EJBCA.

Azure AD permite crear roles para aplicaciones registradas y asignarlos a usuarios o grupos para controlar el acceso a dichas aplicaciones. En las siguientes secciones se describe cómo asignar un rol de Azure AD a un rol EJBCA.

Prerrequisitos

Para integrar EJBCA y el control de acceso basado en roles (RBAC) de Azure AD, primero se debe configurar Azure AD como un proveedor de OAuth confiable.

Para obtener más información e instrucciones sobre cómo configurar Azure AD como proveedor de OAuth, consulte Administración de proveedores de OAuth y Configuración de OAuth mediante Azure Active Directory .

Paso 1: Crear un rol de aplicación específico de EJBCA

Además de los roles utilizados por los servicios de Microsoft Azure, las aplicaciones registradas también pueden tener roles específicos de la aplicación y asignarlos a grupos y usuarios de Azure AD. El primer paso es crear dicho rol para la aplicación EJBCA registrada previamente.

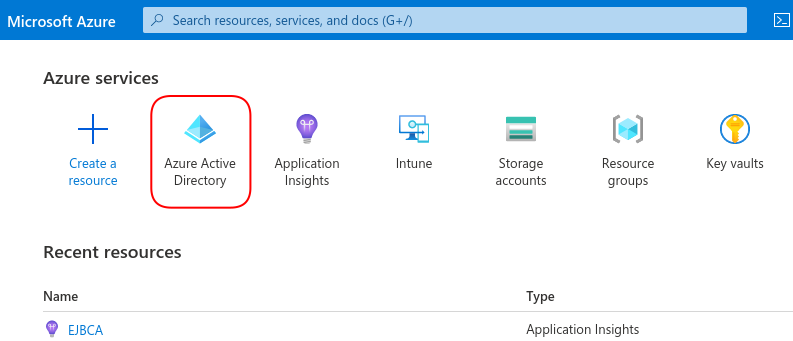

Abra el portal de Azure y seleccione Azure Active Directory .

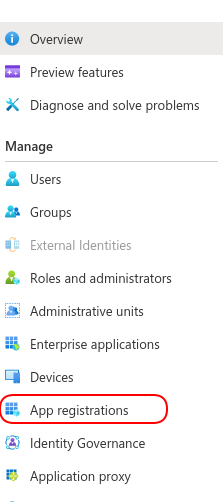

En el menú de la izquierda, seleccione Registros de aplicaciones .

Encuentra el registro EJBCA que creaste anteriormente.

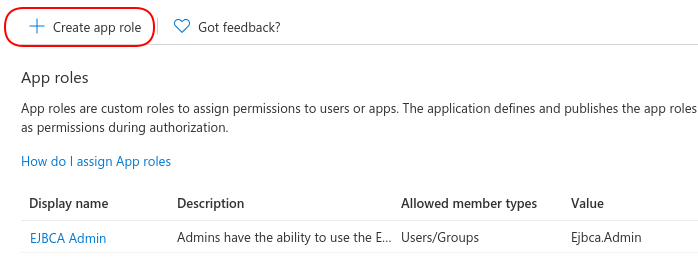

En el menú de la izquierda, seleccione Roles de aplicación y luego seleccione Crear rol de aplicación .

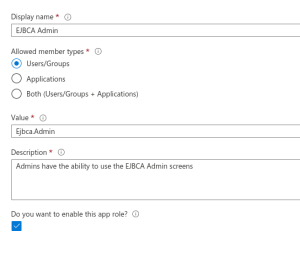

Especifique lo siguiente para la nueva función de la aplicación:

Nombre para mostrar: Asigne al rol un nombre representativo. Por ejemplo, si crea un rol que permite a los usuarios usar las pantallas de administración de EJBCA, podría elegir "Administrador de EJBCA".

Tipos de miembro permitidos: Si este rol se va a usar con las interfaces web de EJBCA, seleccione Usuarios/Grupos como tipo de miembro. Si este rol se va a usar con las API de EJBCA, seleccione Aplicaciones .

Valor: El valor es un identificador de cadena que se usará posteriormente al establecer la correspondencia entre este rol y EJBCA. Especifique una cadena corta y con sentido, por ejemplo, "Ejbca.Admin". Tenga en cuenta que el valor no puede contener espacios.

Descripción : especifique una descripción para el rol.

Haga clic en Aplicar para crear el rol.

Ahora que se creó el rol, continúe con la configuración de Azure AD para comunicar la información del rol a EJBCA durante el inicio de sesión.

Paso 2: Configurar Azure AD para incluir información de roles en los tokens de autenticación

Azure AD comunica información de autenticación y autorización a las aplicaciones registradas mediante el envío de tokens de autenticación durante el proceso de inicio de sesión. Para usar el rol creado anteriormente, Azure AD debe configurarse para enviar la información del rol recién creado a EJBCA cuando un usuario correspondiente inicia sesión.

Para configurar Azure AD para incluir información de roles en tokens:

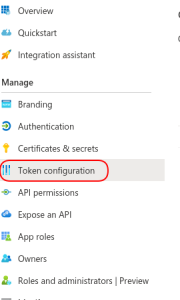

Al visualizar la aplicación registrada, en el menú de la izquierda, seleccione Configuración de token .

Seleccione Agregar reclamo de grupos y especifique lo siguiente:

Seleccionar grupos asignados a la aplicación .

En el tipo de token de acceso , seleccione ID de grupo .

Azure AD ahora está configurado para comunicar la información del rol a EJBCA durante el inicio de sesión.

Paso 3: Agregar el rol a usuarios o grupos

Ahora que se ha creado el rol y Azure AD está configurado para comunicar información del rol a EJBCA durante el inicio de sesión, es necesario asignar el rol a los usuarios.

Para asignar el rol a los usuarios:

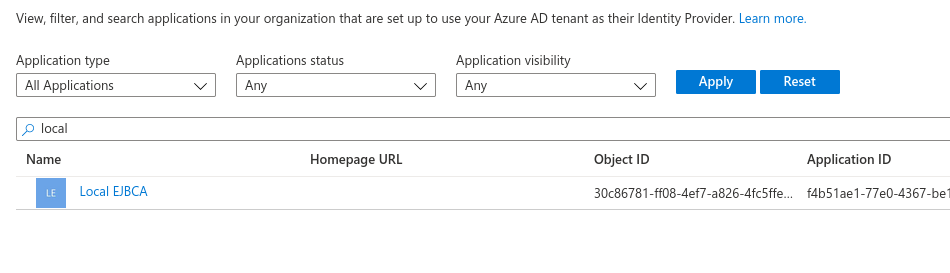

En Azure Portal, seleccione Azure Active Directory y seleccione Aplicaciones empresariales.

En Tipo de aplicación , seleccione Todas las aplicaciones. A continuación, escriba el nombre de su aplicación EJBCA registrada en el campo de búsqueda y selecciónela de la lista.

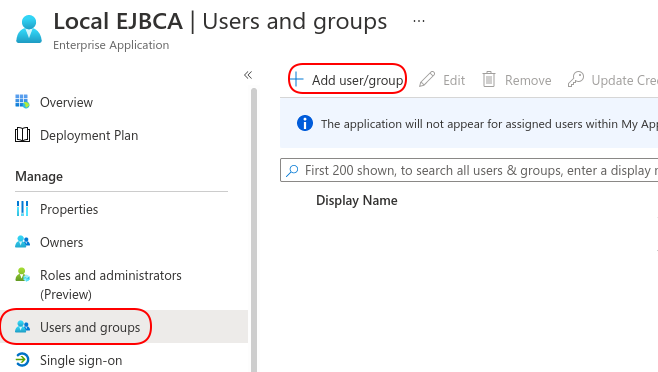

En el menú de la izquierda, seleccione Usuarios y grupos y luego seleccione Agregar usuario/grupo.

Seleccione el enlace "Ninguno seleccionado" para abrir un menú de búsqueda y seleccionar el usuario o grupo al que se habilitará el acceso al rol. Seleccione el rol creado en el Paso 1: Crear un rol de aplicación específico de EJBCA ; en este ejemplo, "Administrador de EJBCA" .

Haga clic en Asignar .

Repita este proceso para administrar el acceso a EJBCA a través de Azure AD.

Paso 4: Configurar EJBCA para asignar desde el rol de Azure AD a roles de EJBCA

Azure AD ahora está configurado para autenticar usuarios y grupos y enviar esa información a EJBCA.

El último paso es configurar EJBCA para asignar el rol de Azure AD a un rol EJBCA. Para obtener más información sobre cómo usar los roles EJBCA, consulte Roles y reglas de acceso .

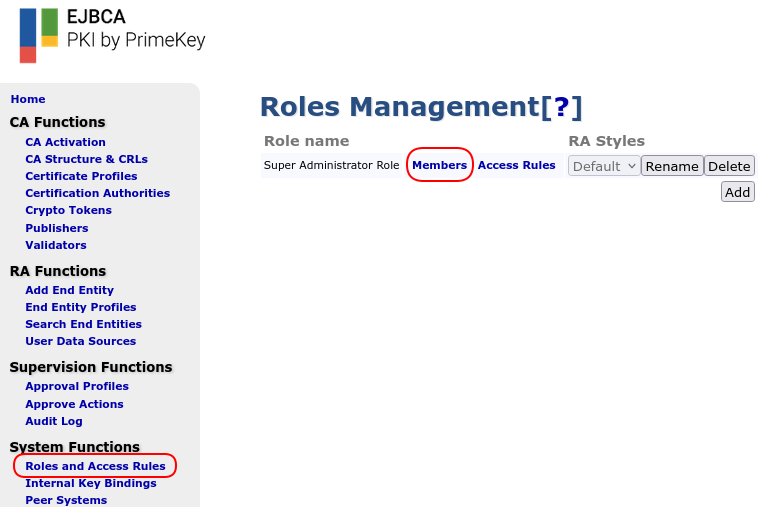

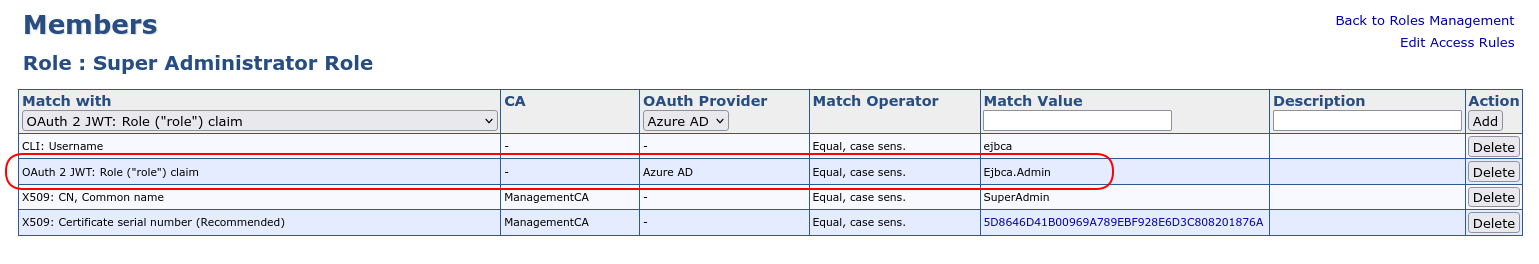

Para asignar el rol de Azure AD a un rol EJBCA, en este ejemplo el rol de superadministrador predefinido, haga lo siguiente:

En EJBCA, haga clic en Roles y reglas de acceso . Seleccione el rol de superadministrador y haga clic en Miembros .

Especifique lo siguiente:

Coincidir con : Agregar tipo OAuth 2 JWT: reclamo de rol ("rol") .

Proveedor OAuth : seleccione el Azure AD configurado previamente.

Valor de coincidencia: establezca el valor seleccionado para este rol en el Paso 1: Crear un rol de aplicación específico de EJBCA .

Ahora, cuando un usuario inicia sesión a través del proveedor de Azure OAuth, Azure informará a EJBCA si ese usuario tiene el rol creado anteriormente y EJBCA considerará a ese usuario como un superadministrador y le permitirá usar las páginas de administración de EJBCA.

Se pueden asignar otros roles de EJCBA a otros roles de Azure AD de la misma manera, y los administradores de Azure AD pueden controlar el acceso a EJBCA de la misma manera que se administra el acceso a otras aplicaciones de Azure Cloud.