Roles y reglas de acceso

Esta página de descripción general sobre roles y reglas de acceso proporciona información sobre los conceptos generales. Para obtener más información sobre cómo trabajar con roles y reglas de acceso, consulte Operaciones con roles y reglas de acceso .

¿Quién es un administrador?

El término administrador en EJBCA designa a cualquier usuario con acceso autenticado a las interfaces de usuario de la CA o la RA. Esto incluye a los administradores de la CA y de la RA, así como a otros roles como los auditores. Un administrador se identifica mediante la información del certificado SSL del cliente utilizado para la autenticación. Esta autenticación se procesa de la siguiente manera:

Durante el protocolo de enlace TLS con el servidor de aplicaciones, el emisor del certificado del cliente se verifica con una lista de certificados CA confiables conocida como almacén de confianza.

EJBCA verifica que el certificado del cliente exista en la base de datos y puede verificar que no esté revocado.

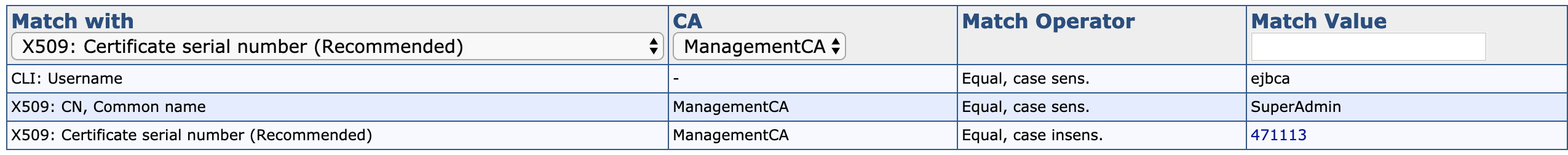

EJBCA intenta comparar la información del certificado con cualquiera de los criterios de coincidencia encontrados en los diferentes roles. Si se encuentran coincidencias en varios roles, el usuario recibirá los derechos recopilados. Cualquier denegación específica prevalecerá sobre las aprobaciones.

Si se encuentra una coincidencia, las reglas de acceso para este grupo se entregan al administrador.

Los privilegios de administrador se configuran mediante la página Roles y reglas de acceso de la interfaz de CA o mediante la CLI. Si no puede acceder a la GUI, la CLI puede agregar otro certificado de administrador para permitir la continuidad de las operaciones.

Las siguientes propiedades en web.properties afectan la forma en que se autentican los administradores:

Nombre de la propiedad | Descripción | Valor predeterminado |

web.reqcertindb | Requerir que los certificados de administrador estén disponibles en la base de datos para las comprobaciones de revocación. Configure esta opción como "false" si desea poder usar certificados de administrador emitidos por CA externas. | verdadero |

Roles

A los administradores se les otorgan derechos de acceso según el rol al que pertenecen y se les identifica por ser miembros de ese rol.

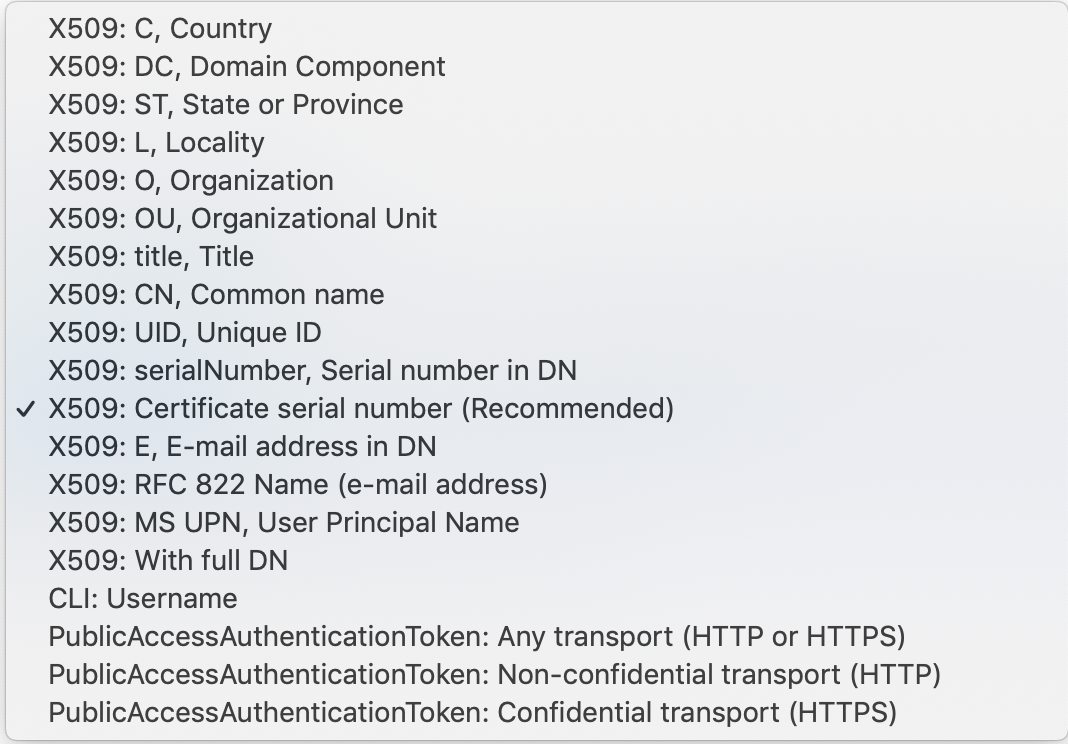

Los miembros se identifican mediante un valor de coincidencia. Están disponibles las siguientes categorías de valores de coincidencia.

Tipo de valor de coincidencia | Valores posibles |

X509 | El DN completo del sujeto, cualquier campo DN específico o el número de serie específico de su certificado de cliente. Por ejemplo, un administrador específico puede pertenecer a un rol según su nombre común (CN) y a otro según su país (C). |

OAuth | Coincidencia con la reclamación JSON Web Token (JWT). Las reclamaciones válidas son Sujeto, Emisor o Audiencia. El proveedor de OAuth debe ser de confianza para EJBCA; consulte Proveedores de OAuth . |

CLI | El nombre de usuario y la contraseña de su entidad final, pero solo disponibles a través de la CLI. |

Token de autenticación de acceso público | Ninguno. Se utiliza para otorgar acceso a la interfaz de usuario de RA a usuarios no autenticados. |

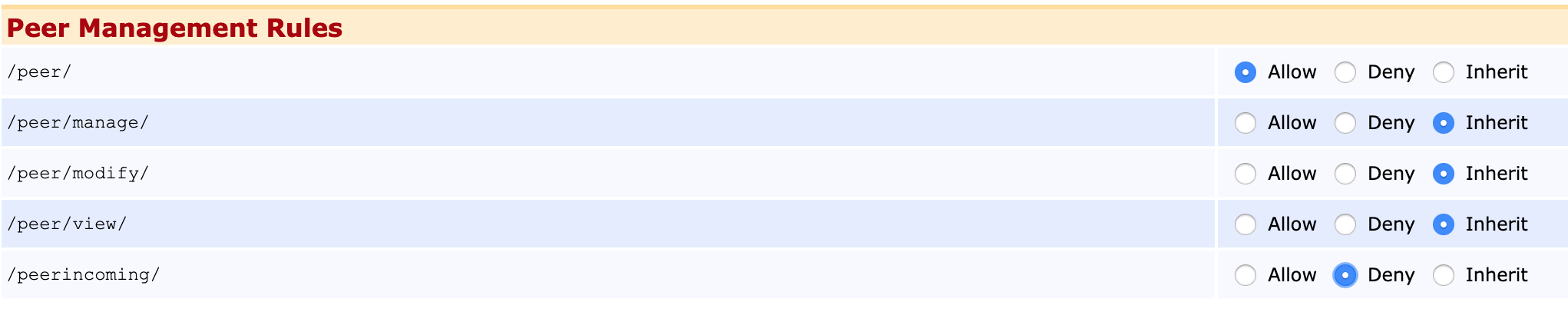

Los roles también se utilizan para limitar el acceso de otras instancias de EJBCA que se conectan a través de Peers , lo que permite que instancias de RA separadas interactúen con la misma CA independientemente unas de otras.

Tenga en cuenta que cualquier rol destinado a redireccionar operaciones de RA a través de pares estará limitado a un conjunto restringido de reglas de acceso sobre operaciones de RA, lo que mitiga las consecuencias de que una instancia de RA se vea comprometida.

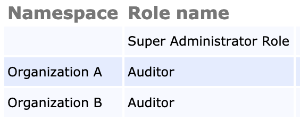

Espacios de nombres

Un concepto en la gestión de roles son los espacios de nombres . Estos espacios se utilizan para crear una partición entre conjuntos de roles y así reducir el riesgo de asignar erróneamente un administrador de una organización a un rol de otra.

Los roles con derechos de edición sobre otros roles solo verán o editarán otros roles que pertenezcan al mismo espacio de nombres, por lo que también permite la delegación de la administración de roles, que es un caso de uso típico de las soluciones de PKI administrada .

Para obtener más información sobre cómo trabajar con espacios de nombres, consulte Operaciones con espacios de nombres .

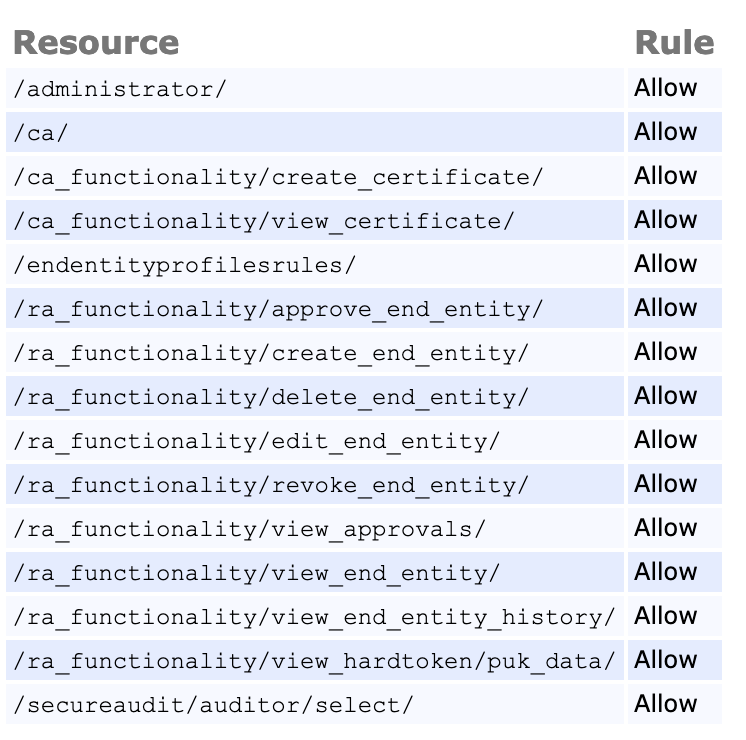

Reglas de acceso

Las reglas de acceso se utilizan para autorizar acciones específicas en EJBCA, desde la activación de claves de tokens criptográficos hasta la creación de entidades finales y la gestión de las propias reglas de acceso. Las reglas de acceso se pueden gestionar de dos maneras: configurándolas mediante una de las plantillas de roles de EJBCA o editándolas manualmente desde la lista de reglas de acceso en el modo avanzado. A menudo se utiliza una combinación de ambas: una plantilla predefinida inicial y, posteriormente, ajustes que permitan o denieguen el acceso a reglas individuales.

Las reglas de acceso EJBCA heredan el estado de su regla principal de forma predeterminada, a menos que se especifique individualmente. Cada regla de acceso consta de los estados Permitir, Denegar y Heredar .

Al guardar en el modo avanzado, las reglas de acceso se normalizan, lo que significa que las reglas específicas redundantes se restablecen a Heredar . El modo avanzado también proporciona una vista resumida para verificar las reglas configuradas.