Proveedores de OAuth

EMPRESA Esta es una característica de EJBCA Enterprise.

OAuth es un estándar abierto desarrollado para la delegación de acceso. EJBCA permite que un tercero de confianza proporcione la autenticación de usuarios, conservando al mismo tiempo los derechos de autorización. La autenticación OAuth puede utilizarse junto con la autenticación de certificados de cliente o en lugar de ella (véase Métodos de autenticación ) y proporciona una herramienta eficaz para gestionar todos los usuarios de una PKI desde una única fuente, sin necesidad de gestionar credenciales de cliente individuales en forma de pares de claves de cliente.

La siguiente página ofrece una descripción general de los proveedores de OAuth en EJBCA. Para obtener instrucciones sobre cómo configurarlos, consulte Administración de proveedores de OAuth .

Proveedores admitidos

A partir de EJBCA 7.5.0, se han probado dos proveedores con EJBCA:

Para obtener instrucciones sobre cómo configurar los proveedores, consulte Administración de proveedores de OAuth .

Es posible que otros proveedores que cumplan con OAuth 2.0 y OpenID Connect (OIDC) funcionen con EJBCA, pero PrimeKey aún no los ha probado ni evaluado.

Descripción general de la configuración del proveedor

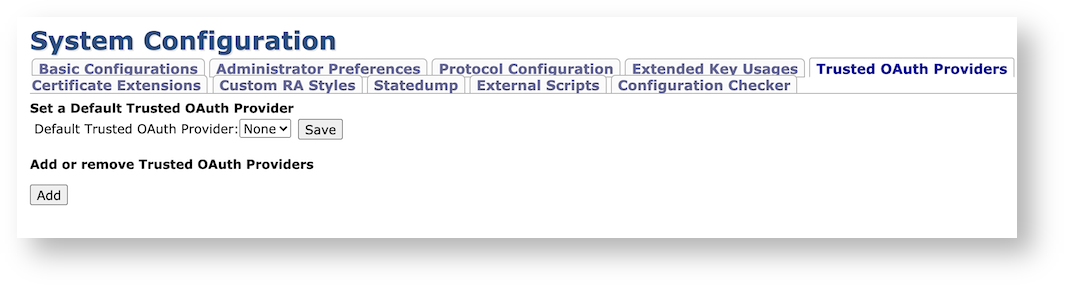

La página de configuración de OAuth se encuentra en la pestaña Proveedores de OAuth confiables en Configuración del sistema .

Valor | Descripción |

Proveedor OAuth de confianza predeterminado | Si el token recibido no tiene un ID de clave, se puede usar el proveedor OAuth de confianza predeterminado para verificar la firma. Si la autorización es correcta, se acepta el token; de lo contrario, la autorización falla. |

Valores genéricos

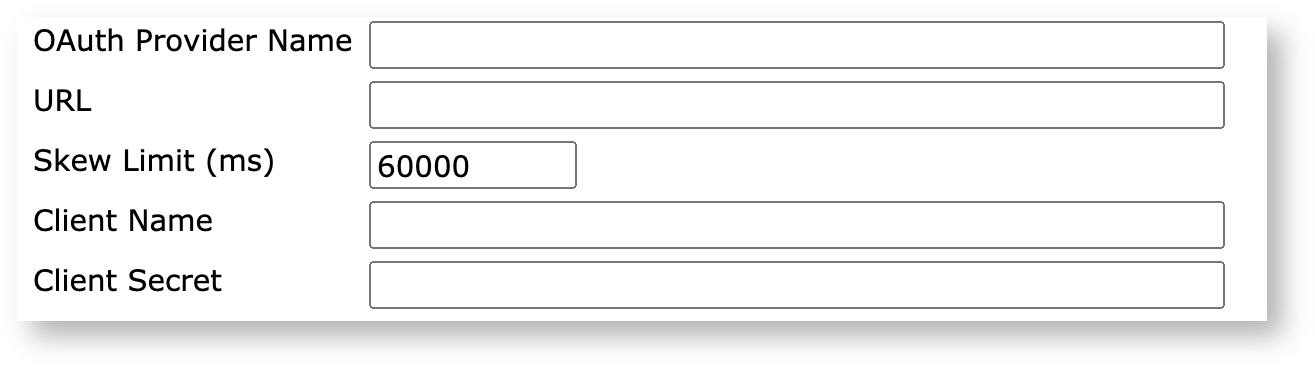

Al agregar un proveedor OAuth, existen los siguientes valores como opciones generales:

Valor | Descripción |

Tipo de proveedor de OAuth | La implementación de OAuth, algunos de los cuales pueden tener valores de configuración distintos. |

Nombre del proveedor de OAuth | Un nombre legible para humanos para este proveedor OAuth. |

URL | La URL de inicio de sesión base del proveedor. |

Límite de sesgo | La diferencia de reloj permitida, en milisegundos, entre el proveedor OAuth y EJBCA. |

Nombre del cliente | El nombre del cliente que EJBCA utiliza para acceder al proveedor OAuth. |

Secreto del cliente | La contraseña de cliente que EJBCA utiliza para acceder al proveedor OAuth, si es necesario. |

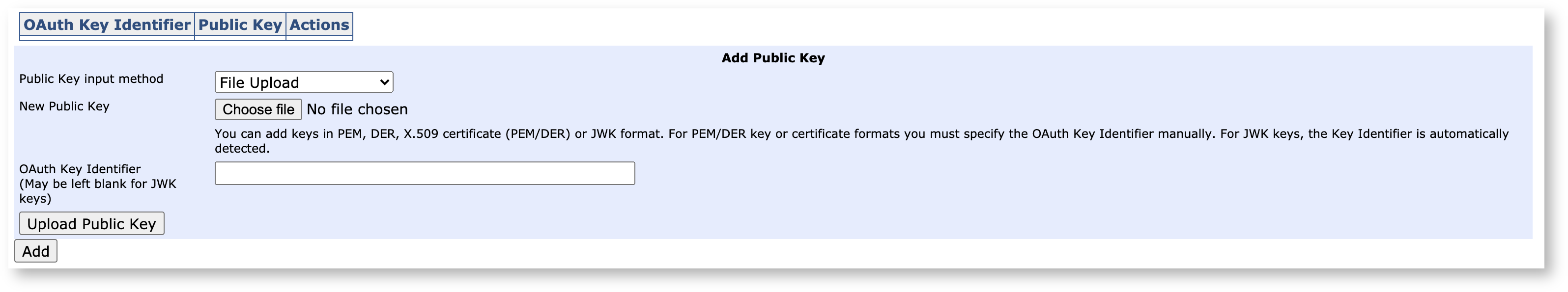

En la parte inferior de la página hay un formulario para proporcionar la clave pública OAuth:

La clave se puede proporcionar mediante tres métodos:

Carga de archivos

Subir como texto

Proporcionar una URL de configuración de clave

Valores específicos de implementación

Además de los valores genéricos, cada implementación de OAuth compatible puede admitir valores de configuración específicos del proveedor adicionales:

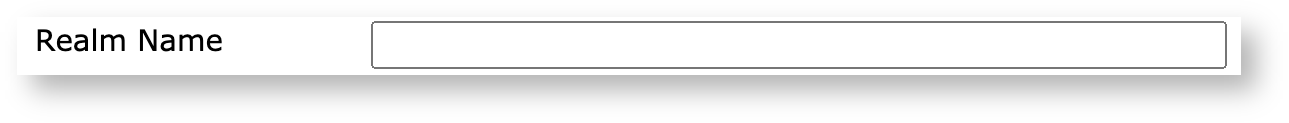

Capa de llave

Valor | Descripción |

Nombre del reino | El reino deseado de Keycloak. |

Microsoft Azure

Valor | Descripción |

Arrendatario | El inquilino especificado para este proveedor. |

Alcance | Establezca el alcance. En Azure Active Directory, esto se configura en Exponer una API → Agregar un alcance . |

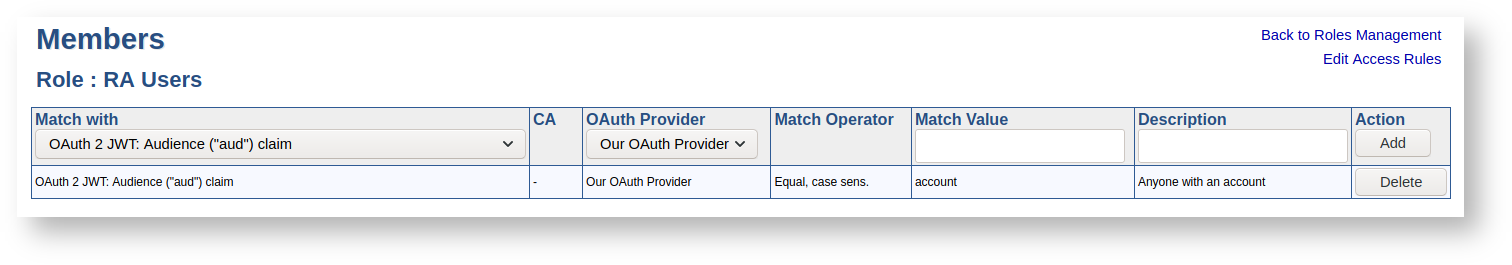

Descripción general de la configuración de miembros del rol

Las reclamaciones en tokens OAuth pueden asignarse a roles. Una reclamación puede representar a un grupo de usuarios o a un usuario individual. EJBCA permite cualquier combinación de reclamaciones e incluso diferentes métodos de autenticación en un mismo rol.

Se respaldan las siguientes afirmaciones. El uso exacto depende del proveedor; consulte su documentación.

Afirmar | Descripción |

sub | Identificador único permanente del sujeto. Al usar KeyCloak, identifica a un usuario específico. |

problema | Emisor del token. |

audio | Audiencia. |

oide | Reclamo específico de Azure que representa a un usuario. |