Configuración de OAuth mediante Azure Active Directory

EMPRESA Esta es una característica de EJBCA Enterprise.

A continuación se describe cómo configurar Azure Active Directory para probar la funcionalidad de OAuth en EJBCA.

Paso 1: Configuración de Azure Active Directory

Para registrar EJBCA como una nueva aplicación mediante el portal de Azure, haga lo siguiente:

Inicie sesión en el portal de Azure en https://portal.azure.com .

En el panel de navegación de la izquierda, seleccione el servicio Azure Active Directory y luego seleccione Registros de aplicaciones > Nuevo registro .

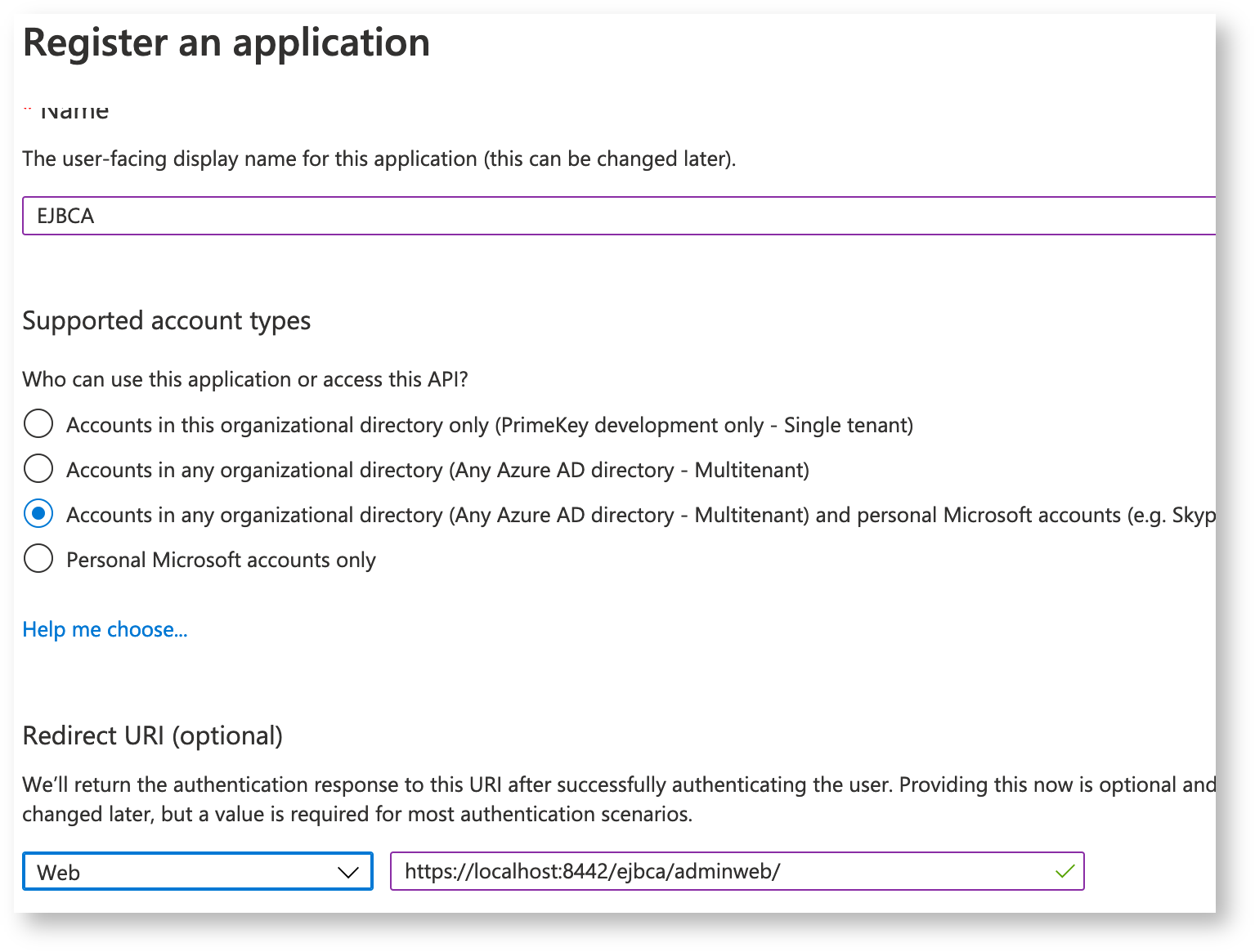

En la página Registrar una aplicación , especifique la información de registro de acuerdo con lo siguiente y luego haga clic en Registrar.

Nombre: especifique un nombre para la aplicación.

Tipos de cuentas compatibles : seleccione las cuentas que desea admitir.

URI de redireccionamiento (opcional) : seleccione Web y especifique la URI de redireccionamiento.

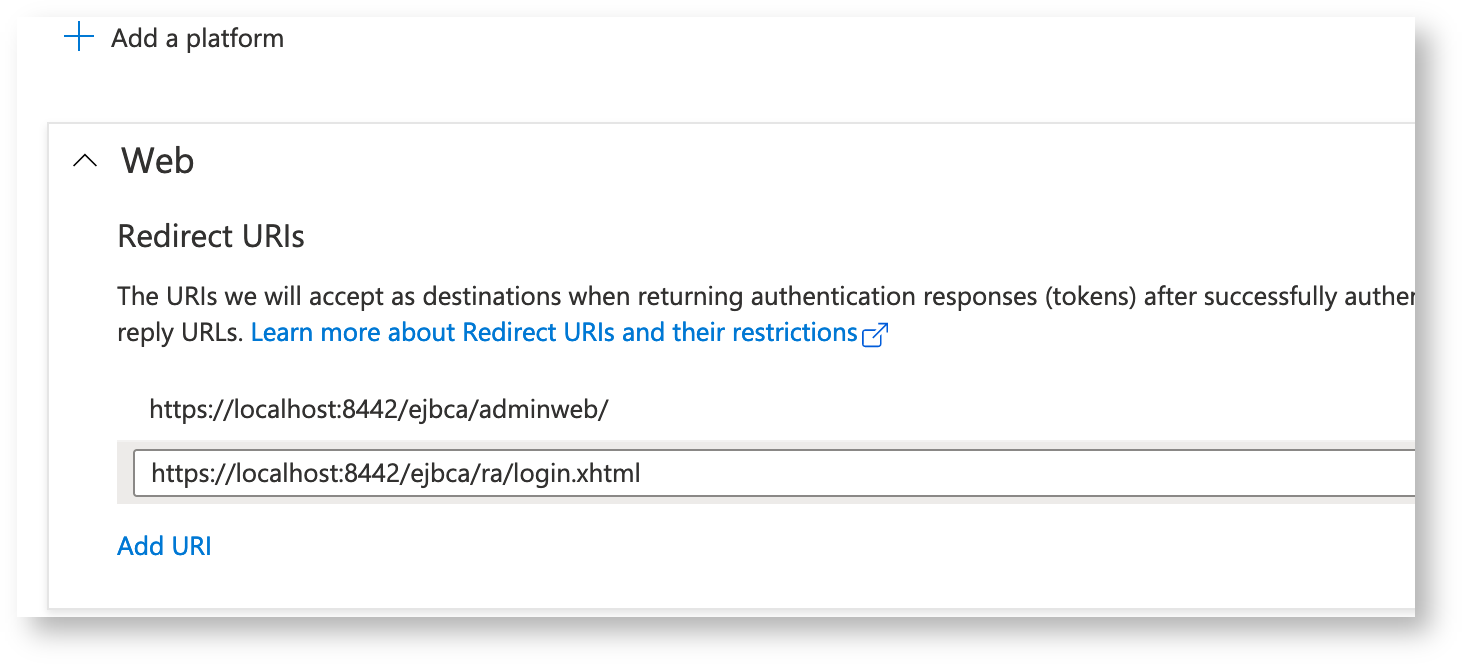

URI de redireccionamiento : configure las URI de redireccionamiento y tenga en cuenta que los parámetros de consulta y los caracteres comodín no están permitidos en las URI de redireccionamiento y que todas las URI de redireccionamiento deben configurarse en Azure.

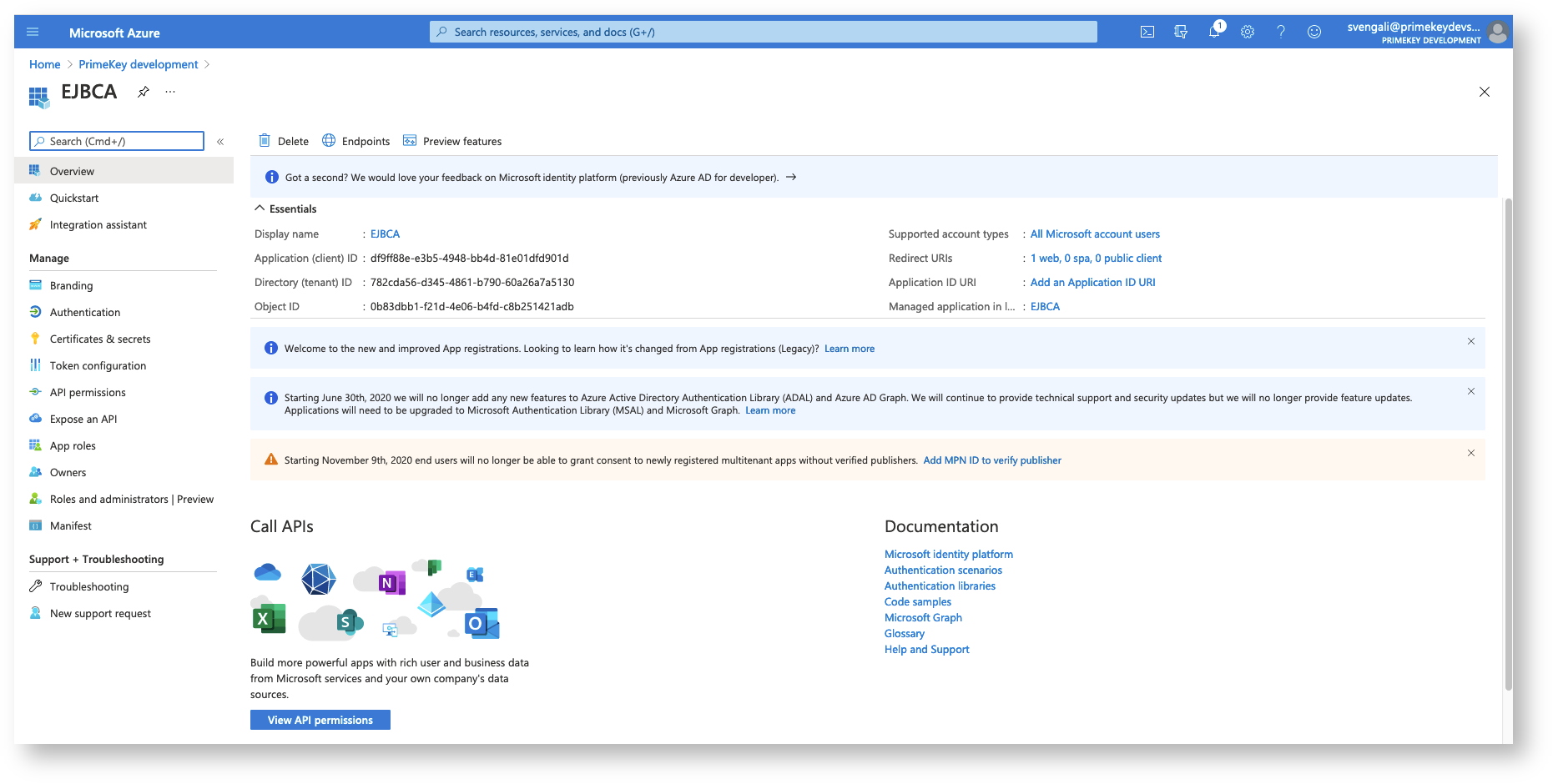

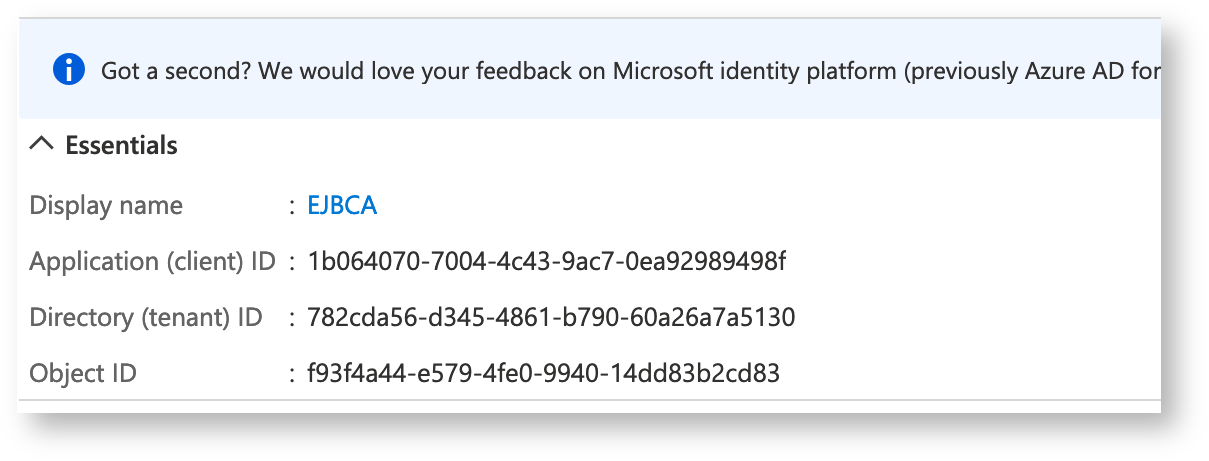

Azure AD asigna un identificador de aplicación (cliente) único a EJBCA y el portal de Azure muestra una página de descripción general de EJBCA.

Paso 2: Configuración de EJBCA

Los proveedores de OAuth se configuran en la pestaña Proveedores de OAuth confiables de configuración del sistema EJBCA ( Configuración del sistema → Proveedores de OAuth confiables ).

Para agregar el proveedor OAuth en EJBCA y encontrar los valores de los diferentes campos en el portal de Azure, realice los pasos a continuación.

Agregar el proveedor

Para configurar un proveedor OAuth en EJBCA:

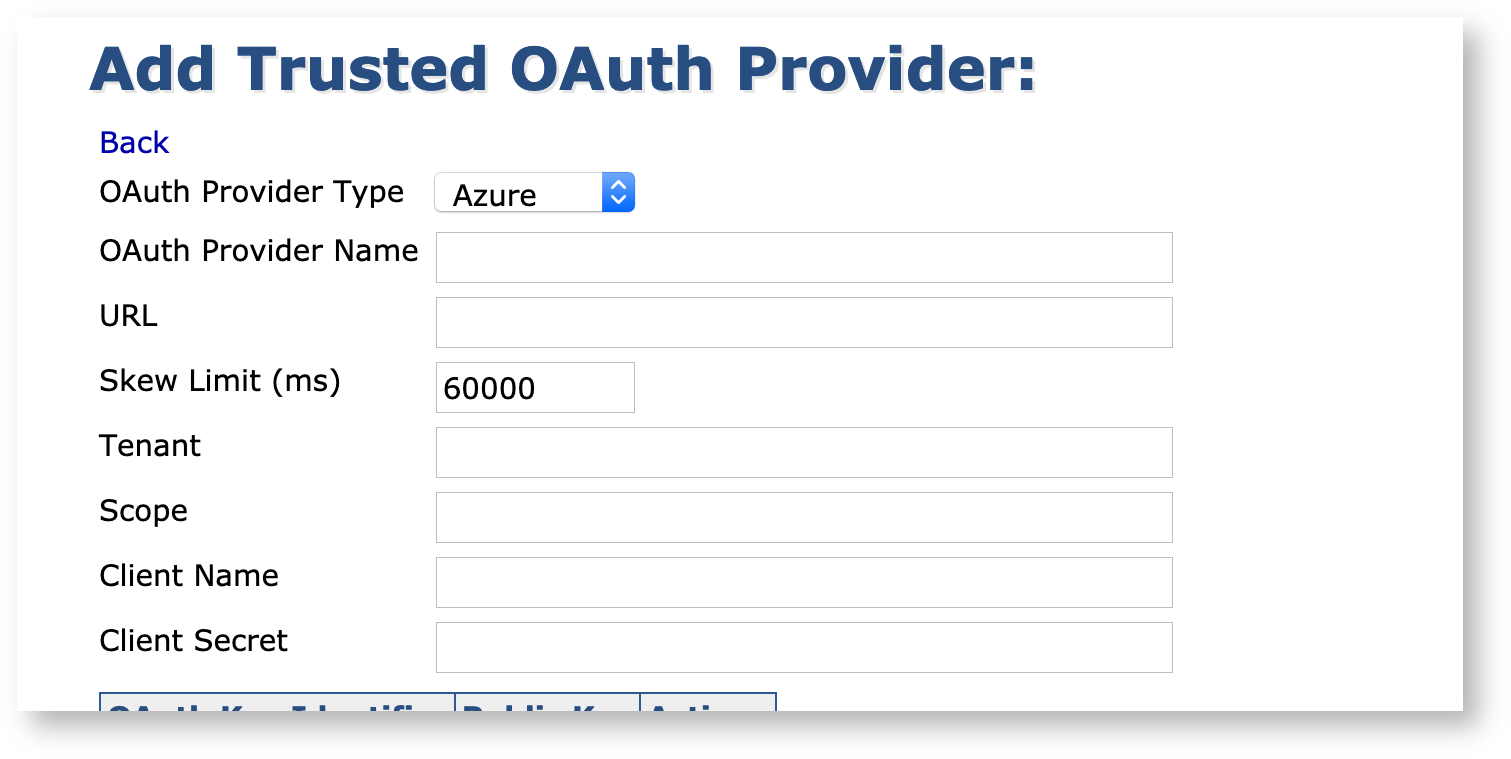

En EJBCA, vaya a Configuración del sistema → Proveedores de OAuth confiables y haga clic en Agregar .

Especifique lo siguiente y luego haga clic en Guardar:

Seleccione el tipo de proveedor OAuth = Azure .

Nombre del proveedor OAuth: especifique una etiqueta única para el proveedor.

Configuración de la URL

Para encontrar la URL de inicio de sesión base del proveedor en el portal de Azure:

En la página Descripción general de EJBCA del portal de Azure, haga clic en Puntos de conexión .

Los puntos finales disponibles se enumeran a la derecha: el primero que se indica a continuación se utiliza para redirigir a los usuarios para su autorización, el segundo para intercambiar el código recibido por token y el último contiene las configuraciones de OpenID.

En EJBCA, configure lo siguiente como URL de inicio de sesión base: https://login.microsoftonline.com/

Establecer el inquilino

El valor de Inquilino se muestra en la parte superior de la página Descripción general de EJBCA del portal de Azure, en Aspectos esenciales .

Estableciendo el alcance

Azure devuelve un token de acceso JWT que no se puede validar porque agrega una notificación nonce en el encabezado del token después de firmarlo con la clave pública. Para obtener más información, consulte este artículo externo sobre cómo lograr la compatibilidad con OIDC de Azure AD .

Para resolver el problema, especifique un ámbito personalizado en Azure Portal:

En el panel de navegación de la izquierda, seleccione Exponer una API y luego haga clic en Agregar un ámbito .

En Agregar un ámbito, especifique lo siguiente y haga clic en Agregar ámbito.

Esto muestra que el alcance es api://fe9474f8-1bda-4e46-9dfa-c5c018418925/EJBCA

Aquí también se encuentra el valor de la notificación "Audiencia" . El nombre de la API expuesta (aquí, api://fe9474f8-1bda-4e46-9dfa-c5c018418925 ) será el valor establecido en la notificación "aud" enviada por Azure AD a EJBCA. Este valor debe establecerse en el campo "Audiencia" de la configuración del proveedor de Azure OAuth.

Configuración del cliente

El valor del Cliente es el ID de la aplicación (cliente) que se muestra en la parte superior de la página Descripción general de EJBCA del portal de Azure en Aspectos esenciales .

Configuración del secreto del cliente

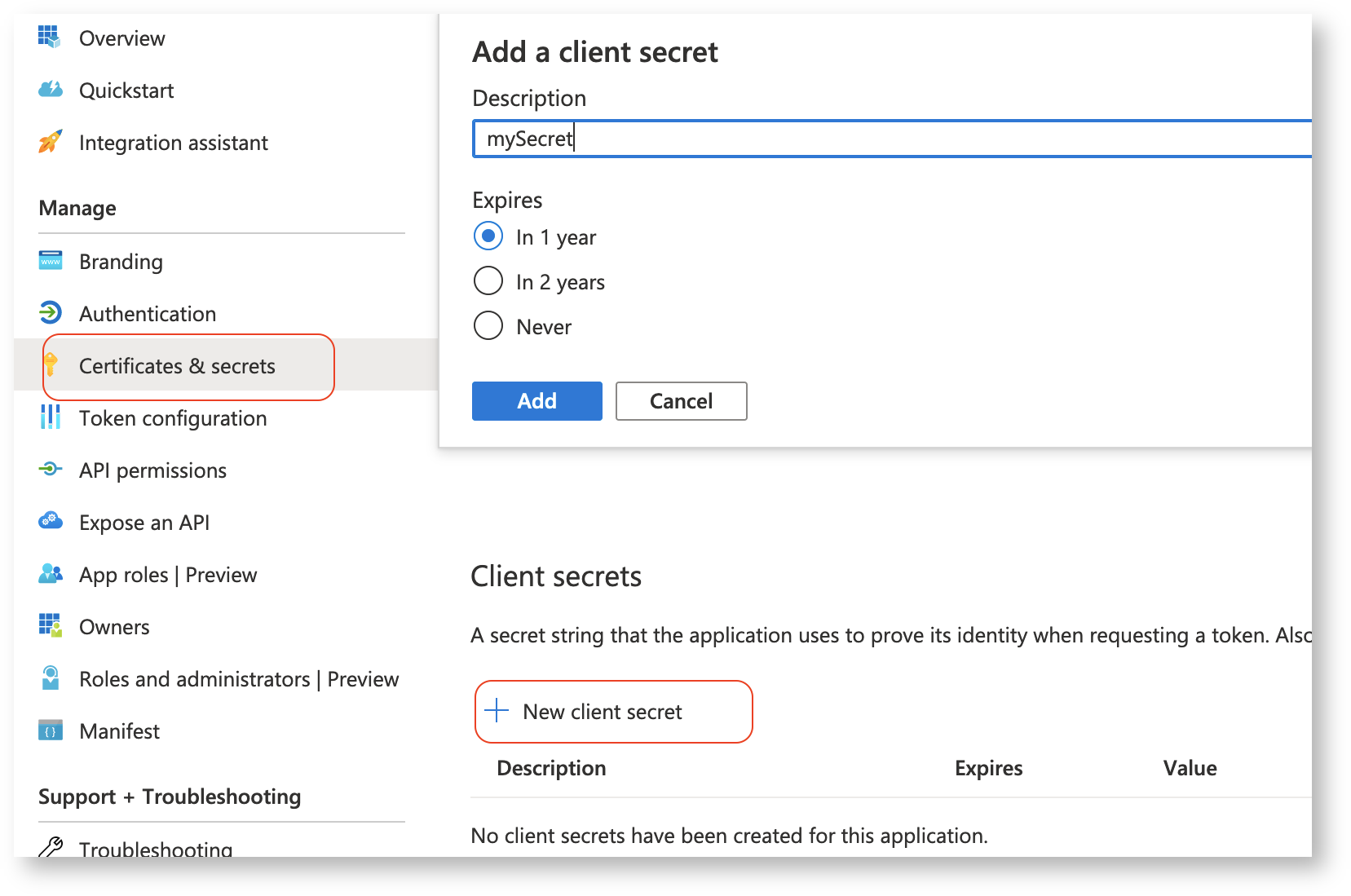

Las solicitudes de token requieren un parámetro client_secret o estar firmadas con una clave privada autorizada (descrita más adelante en "Configuración del enlace de claves "). Para generar un secreto de cliente en Azure Portal:

Vaya a Certificados y secretos en Azure y haga clic en Nuevo secreto de cliente .

Agregue una descripción para el secreto del cliente y haga clic en Agregar.

Seleccione <Usar secreto de cliente> en Vinculación de teclas

Introduzca el valor como Secreto de cliente en EJBCA.

Configuración de la asignación de teclas

Una opción de autenticación más segura para Azure AD es usar un par de claves y certificado. Para configurar su registro de Azure para usar un par de claves para la autenticación:

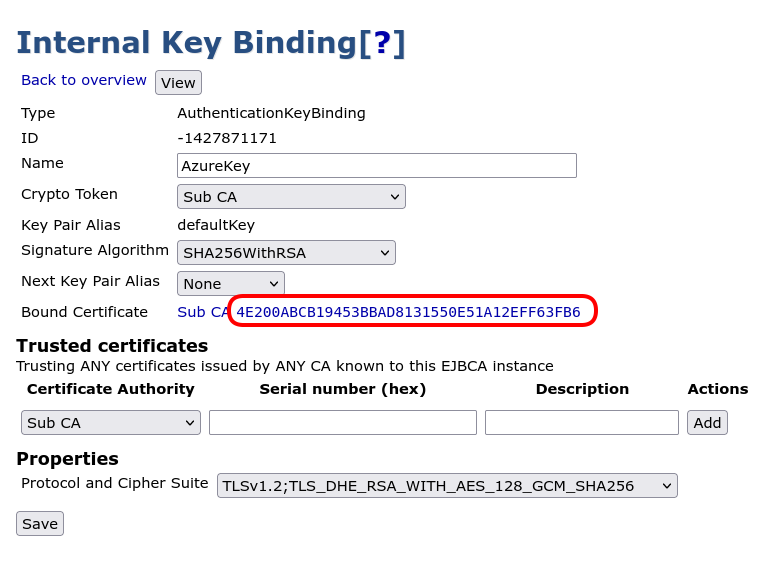

Cree una vinculación de clave interna AuthenticationKeyBinding como se describe en Descripción general de autenticadores remotos .

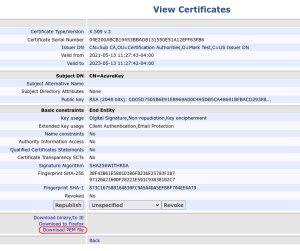

Seleccione el enlace que creó en la pantalla Enlaces de teclas internos y haga clic en el enlace en el campo Certificado vinculado para ver el certificado asociado.

Seleccione Descargar archivo PEM y guarde el certificado como un archivo PEM en el sistema de archivos local.

Vaya a Certificados y secretos en Azure y haga clic en Cargar certificado . Seleccione el archivo PEM descargado anteriormente y haga clic en Agregar.

Seleccione la combinación de teclas creada anteriormente en Combinación de teclas en EJBCA.

Añadiendo las claves públicas

Para agregar las claves públicas:

En la página Descripción general de EJBCA del portal de Azure, haga clic en Puntos de conexión y abra la configuración de OpenID .

Abra la URL indicada por jwk_uris .

La vista ampliada muestra el valor del niño y los certificados.

Puede especificar las claves públicas como un archivo, un valor o una URL.

Como archivo :

Copie el valor del certificado, cópielo en un archivo de texto y agréguele el prefijo "-----BEGIN CERTIFICATE-----", el sufijo "-----END CERTIFICATE-----" y, luego, guarde el archivo.

Ingrese el identificador de clave (kid) y cargue la clave pública.

Como valor de texto:

Seleccione Valor de texto de entrada como método de entrada de clave pública .

Pegue el valor del certificado en el área de texto, ingrese el identificador de clave (kid) y cargue la clave pública.

Como URL :

Seleccione Proporcionar URL de configuración de clave como método de entrada de clave pública .

Pegue la clave_uri y haga clic en Cargar clave pública.

Agregar usuario en EJBCA

Para agregar este usuario a la lista de miembros del rol EJBCA.

En EJBCA, en Funciones del sistema, haga clic en Rol .

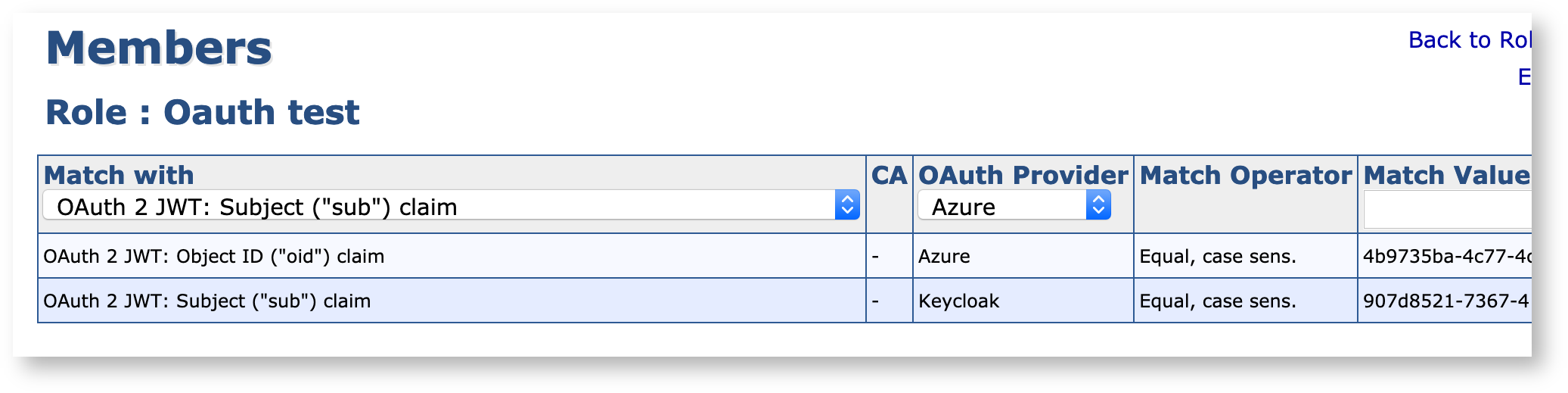

En el rol de administrador , haga clic en Miembros y especifique una de las siguientes opciones:

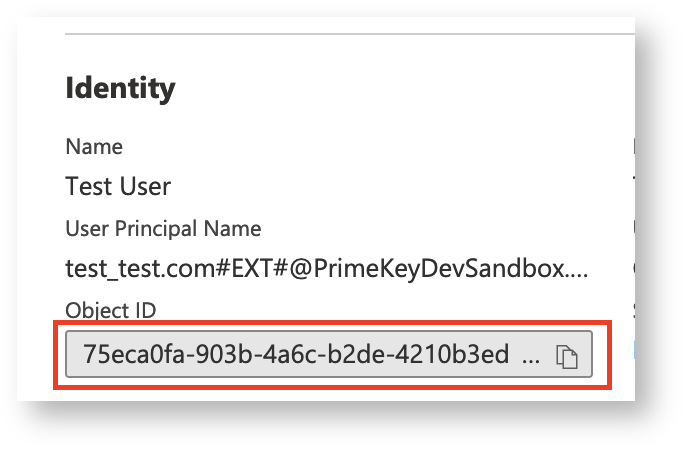

Reclamo de identificación de objeto ("oid") : como valor de coincidencia, utilice el ID de objeto de los usuarios de Active Directory, en este ejemplo: 75eca0fa-903b-4a6c-b2de-4210b3ed6d63 .

Reclamo del emisor ("iss") : como valor de coincidencia, utilice https://login.microsoftonline.com/782cda56-d345-4861-b790-60a26a7a5130/v2.0 , donde 782cda56-d345-4861-b790-60a26a7a5130 es el ID del directorio (inquilino).

Seleccione proveedor OAuth .

Opcionalmente, actualice las reglas de acceso para el usuario.