Cómo proteger su entorno Microsoft con EJBCA

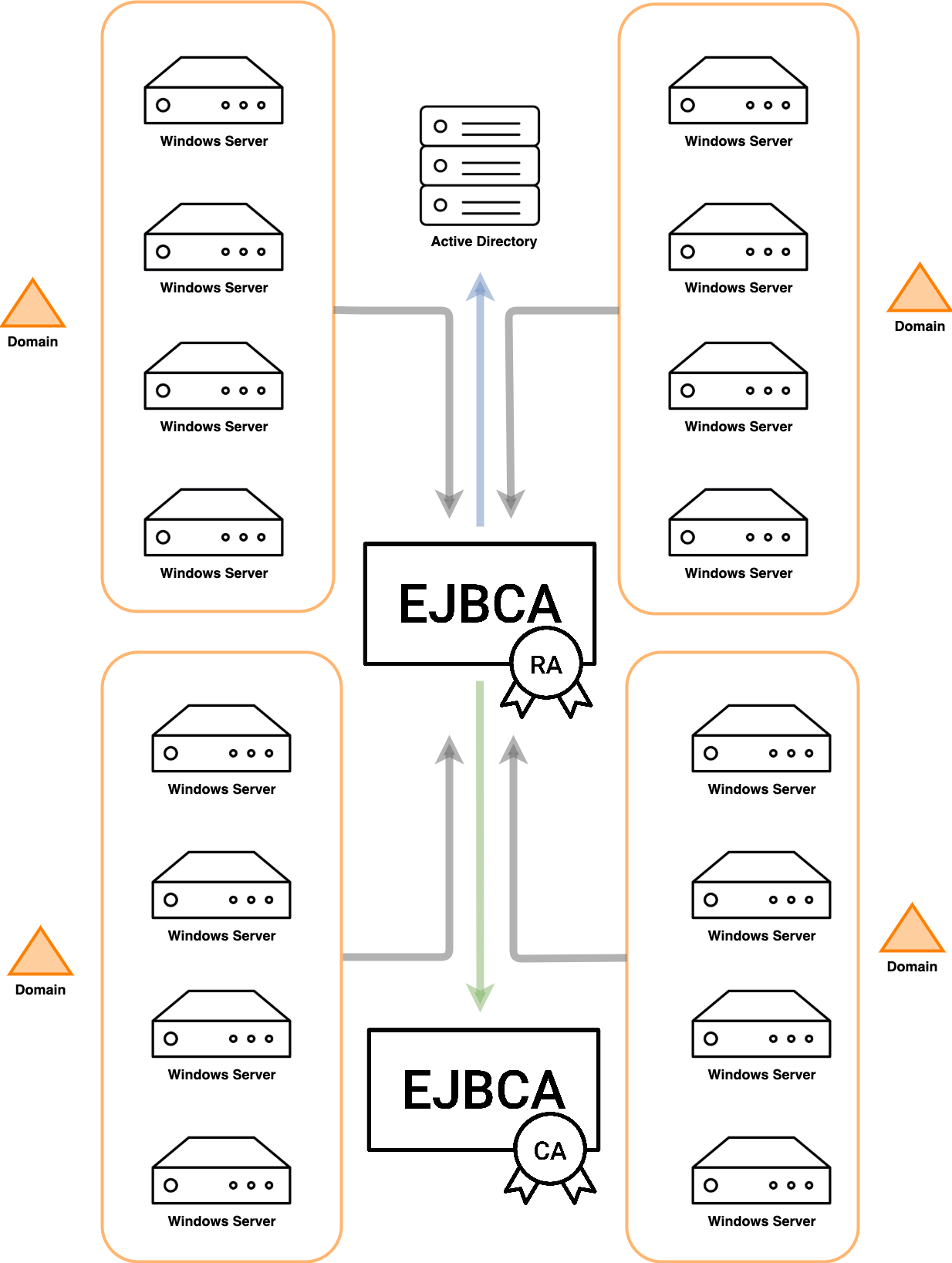

La plataforma Microsoft es uno de los entornos empresariales más destacados a nivel mundial, y da servicio tanto a servidores como a estaciones de trabajo. Sin embargo, si bien el ecosistema Microsoft es tan maduro como omnipresente, la PKI propia de Microsoft, los Servicios de Certificados de Active Directory (AD CS), no siempre crece al mismo ritmo que su solución. Puede solucionar esto aprovechando EJBCA como backend de PKI en lugar de la Autoridad de Certificación (CA) de Microsoft. No solo obtiene la potencia de una de las mejores herramientas de PKI del mundo en su entorno, sino que también puede ahorrar costos y trabajo al tener una única instancia de EJBCA que gestione toda la PKI de su organización en todos los bosques, dominios y árboles, en lugar de tener que mantener una CA de Microsoft independiente para cada dominio.

Con la función de inscripción automática de EJBCA, la experiencia de usuario de sus clientes no cambia, mientras que sus administradores estarán encantados. Al usar EJBCA como la CA backend para su entorno Microsoft, elimina la necesidad de una CA de Microsoft y los Servicios de Certificados de Microsoft. Continúe leyendo para descubrir cómo EJBCA se integra en su infraestructura mediante la inscripción automática de Microsoft y la compatibilidad con Intune y HSM.

Inscripción automática de Microsoft

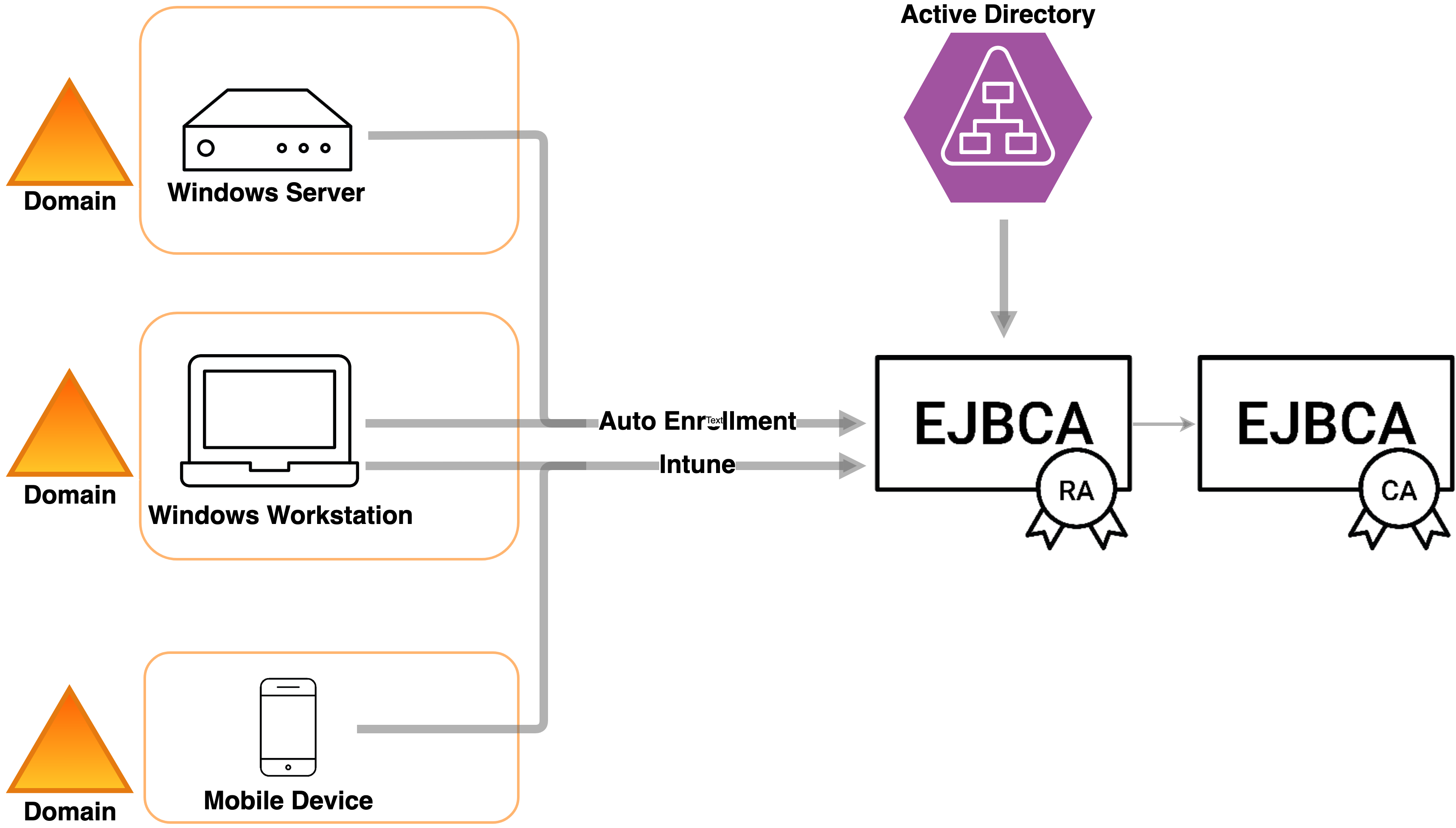

La PKI es parte integral de cualquier entorno Windows. Los servidores, estaciones de trabajo y dispositivos móviles se administran a través de Active Directory (AD), que define dominios y accesos para usuarios y equipos. Esto se respalda con la CA integrada de Microsoft, que verifica con AD que se ejecuta en un controlador de dominio.

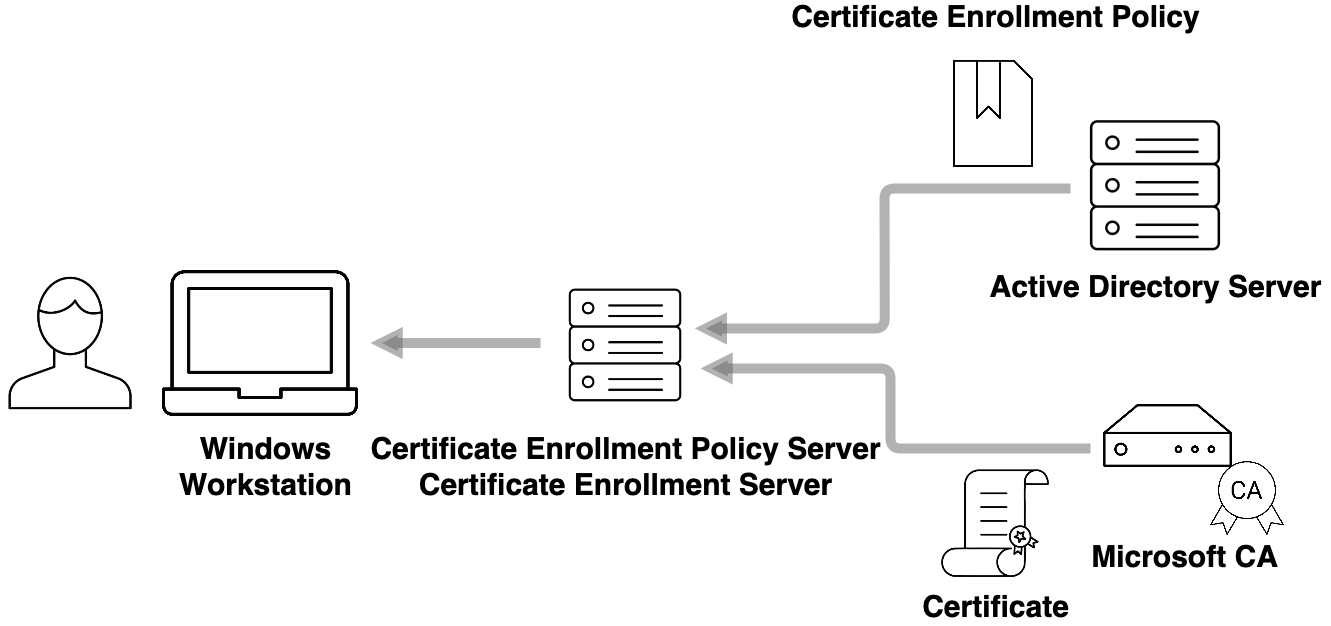

Cuando un cliente con Windows inicia sesión en un dominio, realiza una solicitud a un Servicio Web de Políticas de Inscripción de Certificados (CEP) para obtener del AD las políticas a las que tiene derecho el usuario. A continuación, se envía una solicitud a través de un Servicio Web de Inscripción de Certificados (CES) para solicitar certificados a la CA de Microsoft, lo que a su vez otorga acceso a los dominios necesarios. Este proceso se denomina inscripción automática de Microsoft y funciona tan bien que ni siquiera se da cuenta de que está ocurriendo.

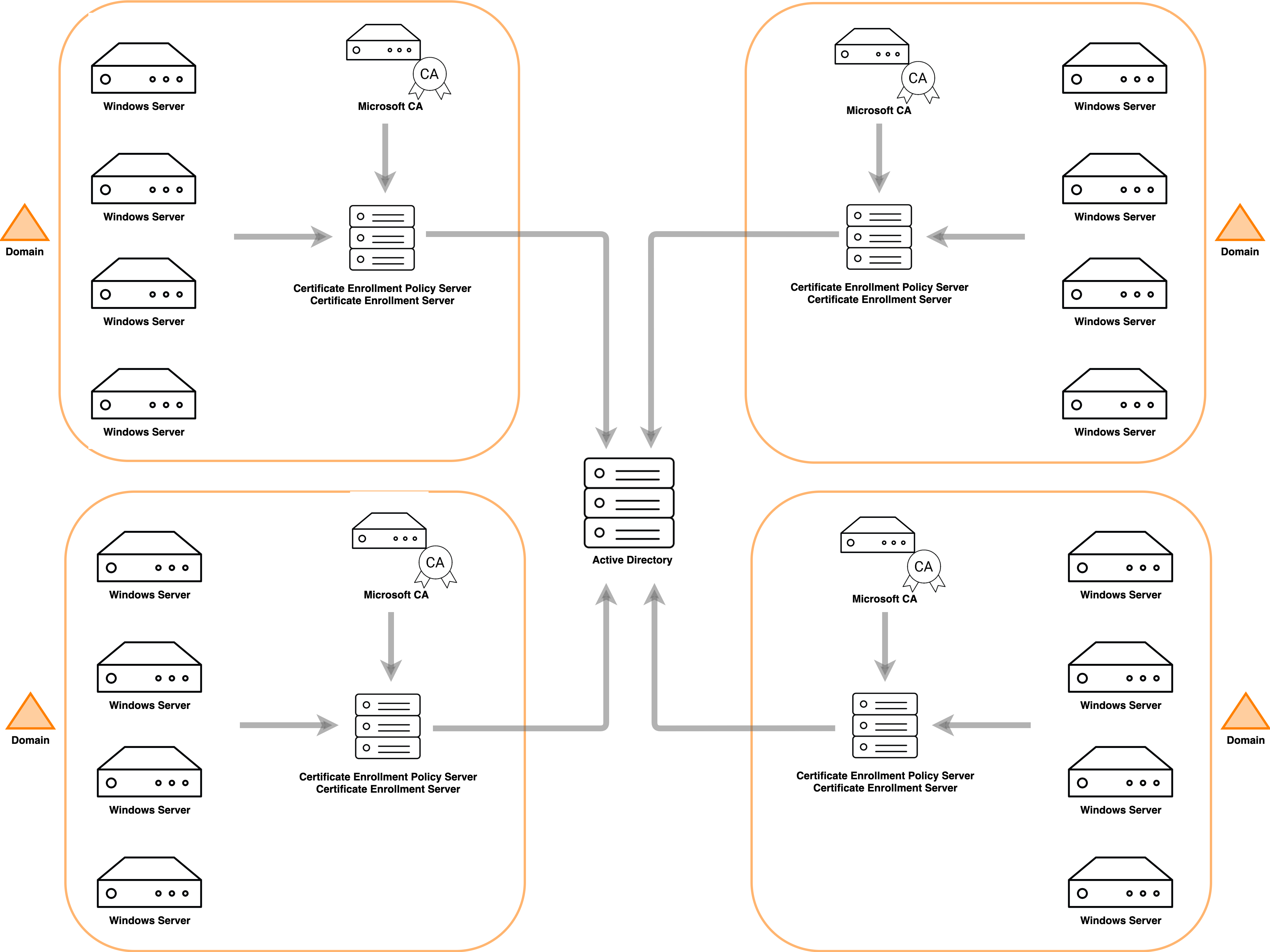

Si bien esta solución funciona bien en entornos de pequeña escala, una vez que se deben tener en cuenta varios dominios y bosques, su escalabilidad es deficiente y requiere una cantidad igual de servidores CEP y CES e instancias de Microsoft CA que la cantidad de dominios.

EJBCA resuelve este problema convirtiéndose en una fuente única para todas sus necesidades de inscripción.

La compatibilidad con la inscripción automática de MS de EJBCA se basa en el protocolo de políticas de inscripción de certificados (XCEP) y las extensiones de inscripción de tokens WS-Trust (WSTEP), lo que elimina la necesidad de un servidor CEP o CES independiente como punto final y no requiere un controlador de dominio independiente por dominio. En su lugar, la RA de EJBCA se configura en el cliente como punto final de inscripción y se conecta directamente a Microsoft Active Directory para transmitir las políticas de inscripción de certificados autorizadas al cliente y, posteriormente, facilita la inscripción con la CA de EJBCA.

Configure su entorno de Microsoft para inscribirse en EJBCA

La compatibilidad con la inscripción automática de Microsoft de EJBCA elimina la necesidad de un servidor CEP o CES independiente, y la RA de EJBCA es el primer punto de contacto para la inscripción de clientes. Una vez configurado, EJBCA prácticamente reemplaza por completo la CA de Microsoft sin problemas.

→ Cómo configurar EJBCA como reemplazo de Microsoft CA

→ Ver descripción general de la inscripción automática de Microsoft y el soporte en EJBCA

Migrar de Microsoft CA a EJBCA

Migrar su PKI existente desde la CA de Microsoft a EJBCA es sencillo y abre nuevas posibilidades de escala, rendimiento y productividad.

Integrar EJBCA con la autenticación basada en roles de Azure (RBAC)

EJBCA se integra completamente con los roles de Azure, lo que significa que los administradores de EJBCA pueden configurarse en los grupos de Azure Active Directory. De esta forma, ya no es necesario rellenar manualmente los roles de EJBCA con sus miembros, sino que estos se leen automáticamente desde Active Directory.

→ Obtenga más información sobre el uso de Azure RBAC con EJBCA

Inscribir dispositivos a través de Intune

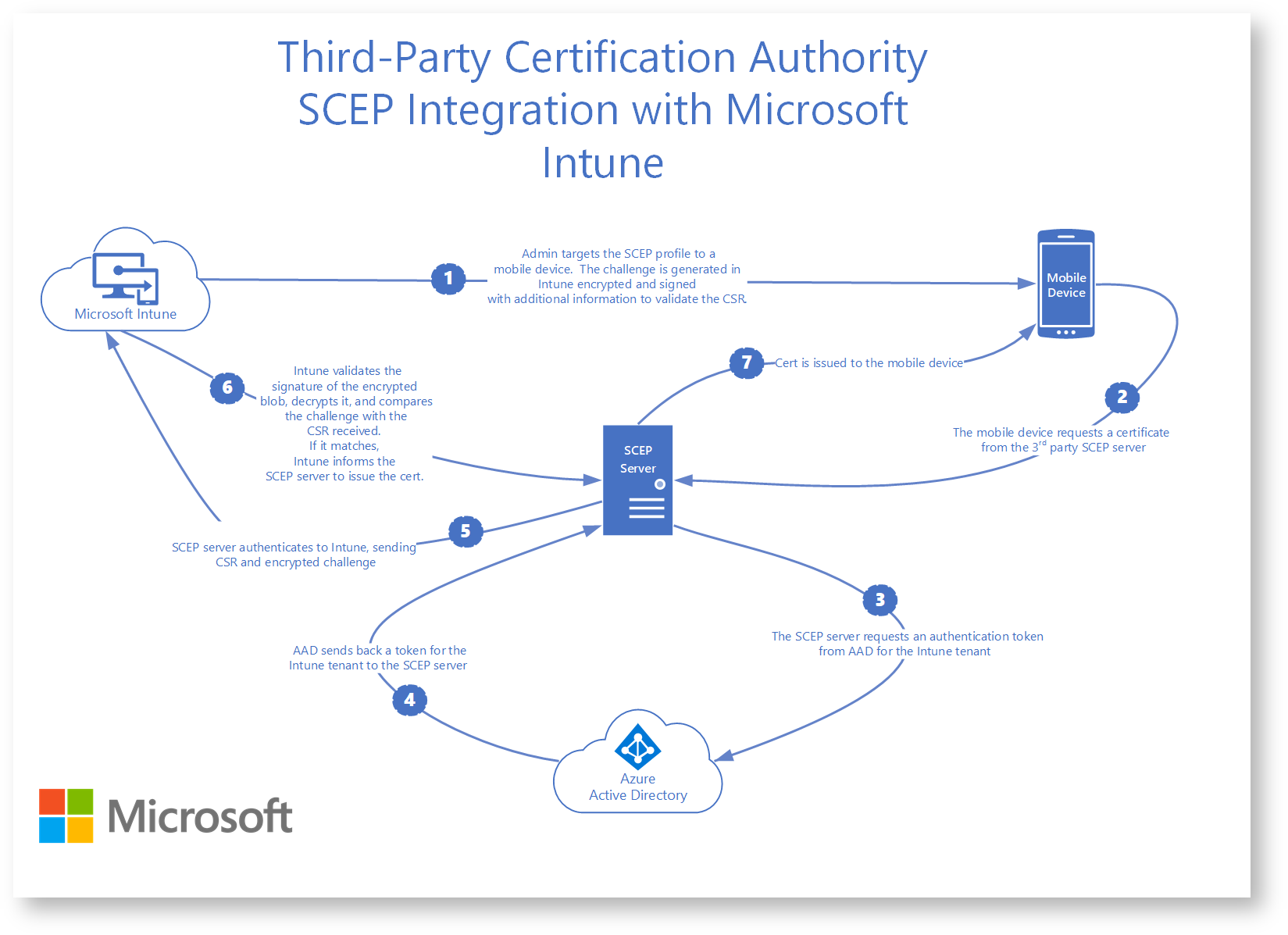

Microsoft Intune es un servicio basado en la nube para la administración de dispositivos móviles (MDM) y la administración de aplicaciones móviles (MAM). Permite la inscripción y la gestión del ciclo de vida de certificados para dispositivos móviles en Microsoft Azure. La integración de Intune con EJBCA permite inscribir y autenticar de forma segura y remota dispositivos móviles administrados por Microsoft Intune.

→ Obtenga más información sobre el uso de Microsoft Intune con EJBCA

Integrar EJBCA con Azure Application Insights

Application Insights es una plataforma de gestión del rendimiento de aplicaciones alojada en la nube de Azure. Al integrar Application Insights y EJBCA, los administradores pueden supervisar el rendimiento y la disponibilidad de sus servidores EJBCA.

→ Obtenga más información sobre el uso de Azure Application Insights con EJBCA en Azure

Mantenga sus claves CA seguras

PrimeKey recomienda usar un HSM por motivos de seguridad, cumplimiento normativo y para mantener seguras todas las claves criptográficas. EJBCA admite varias opciones de HSM, incluyendo HSM en la nube como Azure Key Vault y Managed HSM , y Thales DPoD . Para HSM locales, EJBCA admite la mayoría de los HSM con certificación FIPS y Common Criteria; consulte Interoperabilidad y certificaciones .

Contenido relacionado

Para obtener más información sobre cómo integrar EJBCA, consulte Integración de EJBCA y para obtener aún más guías, consulte Tutoriales y guías .

Para obtener más información sobre otras áreas de soluciones interesantes y lo que necesita configurar, consulte Áreas de soluciones .

Áreas de solución

Página: Implementación de PKI y servicios de firma en entornos DevOps

Página: Emisión de certificados de identidad electrónica y firma de pasaportes electrónicos

Página: Implementación de PKI híbrida para fabricantes modernos

Página: PKI y servicios de firma para microservicios y entornos DevOps

Página: PKI para 3GPP

Página: Preparación post-cuántica

Página: Emisión de certificados TLS