Autoridad de validación del editor par

EMPRESA Esta es una característica de EJBCA Enterprise.

A continuación, se proporciona información sobre el publicador de pares de la autoridad de validación. Para obtener información general sobre los publicadores, consulte la Descripción general de los publicadores .

Al igual que el antiguo VA Publisher, el VA Peer Publisher publica certificados emitidos desde una CA EJBCA a un VA, pero a través de TLS usando nuestro protocolo Peers .

Campos de editores pares de VA

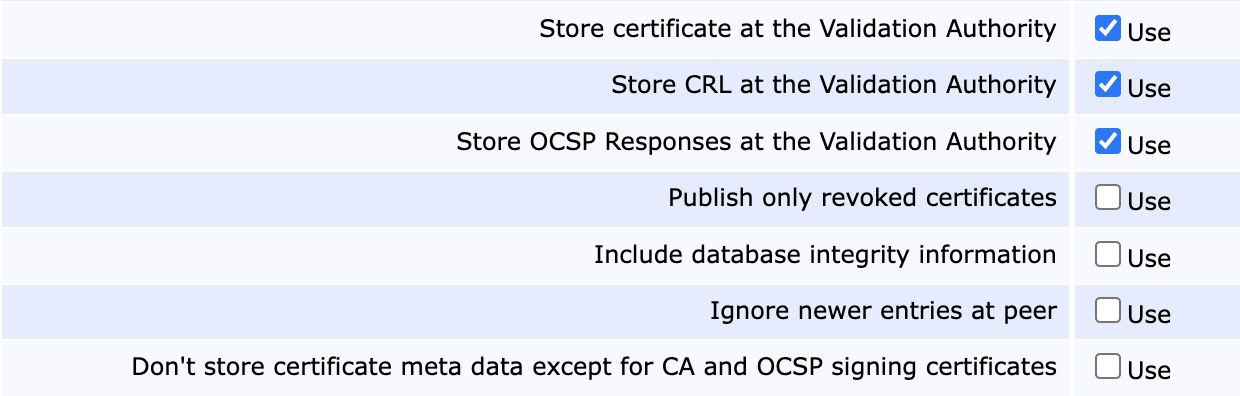

A continuación se enumeran las configuraciones disponibles del publicador par de autoridad de validación.

Campos | Descripción |

Sistema de pares | Una instancia EJBCA para publicar objetos de certificado. |

Almacenar el certificado en la Autoridad de Validación | Almacena el certificado completo en la VA. Si se desactiva, solo se almacena la información necesaria para responder a las solicitudes OCSP, pero no el certificado en sí. Existen buenas razones para no publicar el certificado completo. Es grande, por lo que requiere una inserción considerable y puede contener información confidencial. Por otro lado, algunos complementos de extensión OCSP podrían no funcionar sin el certificado. Un respondedor OCSP normal funciona correctamente sin el certificado. Un editor de certificados de CA (usado en la página Editar Autoridades de Certificación ) debe tener esta opción habilitada. |

Almacenar CRL en la Autoridad de Validación | Debe configurarse si el servicio de almacenamiento de CRL de la VA debe usarse para una CA (solo aplica a los publicadores que se usan en la página Editar Autoridades de Certificación ). Tenga en cuenta que para usar esta opción, debe habilitar "Almacenar certificado en la Autoridad de Validación" y desmarcar "Publicar solo certificados revocados ", ya que los certificados de la CA deben almacenarse en la VA cuando las CRL se almacenan allí. |

Almacenar respuestas OCSP en la autoridad de validación | Si las respuestas OCSP prefirmadas están habilitadas en la CA, este publicador también las almacenará en el VA. Tenga en cuenta que esta configuración hará que la publicación OCSP estándar sea redundante. |

Publicar sólo certificados revocados | Si se selecciona esta opción, solo se almacenan en el VA los certificados revocados. El respondedor OCSP del VA debe tener habilitada la opción "nonexistingisgood" (conf/ocsp.properties) si solo se publican certificados revocados. Un editor que deba publicar certificados de CA (habilitado en la página "Editar CA" ) debe tener esta opción deshabilitada. |

Incluir información de integridad de la base de datos | Seleccione también exportar columnas de protección de integridad de la base de datos desde la CA. Si no utiliza la protección de integridad de la base de datos, ahorrará espacio y tiempo si no la publica. Tenga en cuenta que la protección de integridad de la base de datos en la VA no es compatible con la ausencia de almacenamiento de metadatos. |

Ignorar entradas más recientes en peer | No sobrescriba entradas más nuevas en el VA, lo que podría suceder como resultado de una división cerebral en un clúster. |

No almacene metadatos de certificados excepto los certificados de firma de CA y OCSP | La información personal identificable, según lo dispuesto en el Reglamento General de Protección de Datos (RGPD), no se transmitirá a la Administración de la Vida Digital (AV). Los datos excluidos de la AV son:

|

Para la configuración general del editor, consulte Descripción general de los editores .