Editor de SCP

Esto describe el publicador de SCP que publica certificados y CRL en una ubicación remota a través de SCP.

Los certificados y CRL exportados por el publicador SCP pueden ser recuperados posteriormente por una instancia de VA y utilizados para respuestas OCSP mediante el Servicio de lectura de certificados y CRL .

Introducción

Para entornos extremadamente seguros, donde ni siquiera el Peer Publisher (que solo requiere una conexión saliente a través de un firewall) funciona, ofrecemos el SCP Publisher. Este publica certificados y CRL en una ubicación remota mediante SSH, lo que significa que pueden publicarse desde un servidor de CA que realmente tiene todo el tráfico entrante cortado. Estos certificados y CRL pueden ser recuperados posteriormente por una instancia de VA y utilizados para respuestas OCSP mediante el Servicio de Lector de Certificados y CRL .

A diferencia del Publicador de Pares, la publicación no es instantánea. Aunque la CRL o el certificado se escribe en el host remoto inmediatamente después de su emisión, habrá un retraso antes de que el VA detecte los cambios. Este retraso depende del intervalo periódico configurado para el Servicio de Certificados y CRL. Otro aspecto a considerar es que la CA no puede consultar automáticamente al VA en caso de una interrupción de la conexión.

Detalles del editor

Los certificados y las CRL copiadas al host remoto se nombran según su huella digital SHA1. Solo se publican los certificados con los siguientes estados:

Constantes de certificado.CERT_REVOKED

ConstantesDeCertificado.CERT_ACTIVE

Los datos escritos en el host remoto son una CRL codificada en DER o un objeto org.ejbca.scp.publisher.ScpContainer serializado para conservar los detalles de revocación y otra información pertinente. Si se utiliza una CA firmante, los datos se encapsulan en un sobre CMS. Posteriormente, se pueden recuperar mediante el Servicio de Lector de Certificados y CRL .

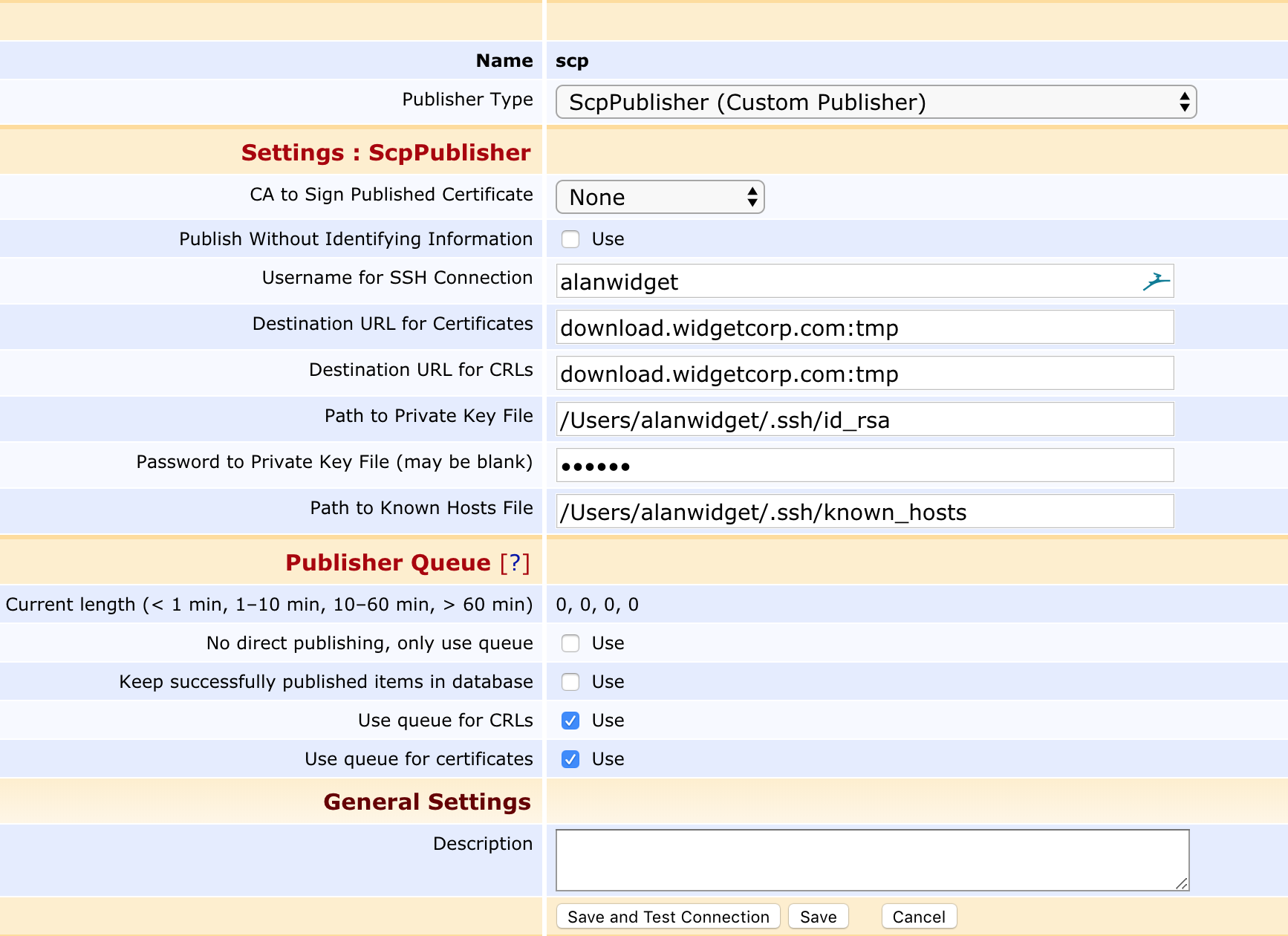

Configurar SCP Publisher

Para configurar un publicador de SCP Publisher, haga lo siguiente:

Vaya a Funciones de CA > Editores .

Seleccione el editor SCP de la lista de editores y haga clic en Editar editor .

En la página Editar editor, seleccione el tipo de editor : ScpPublisher (Editor personalizado) .

Especifique la configuración del editor (descrita en Configuración del editor de SCP a continuación).

Complete las configuraciones restantes del editor (descritas en Descripción general de editores ).

Haga clic en Guardar y probar conexión para almacenar la información y validar la configuración.

Una vez creado el editor, debe seleccionarse en la lista de editores del perfil de certificado para que esté activo. Para obtener más información, consulte Administración de editores .

Guardar y probar la conexión

Para verificar la configuración, haga clic en "Guardar y Probar Conexión" para intentar establecer una conexión con el servidor de destino. Tenga en cuenta que esto no escribirá ningún dato en el servidor y, por lo tanto, no verificará los derechos de acceso del servidor.

Configuración del editor de SCP

Configurar SCP Publisher es tan sencillo como usar el comando scp . Los siguientes parámetros están disponibles.

Parámetro | Descripción |

CA firmará el certificado publicado | Si el certificado/CRL publicado debe ser firmado individualmente por CA antes de ser copiado al destino. |

Publicar sin información de identificación | Si se debe redactar información de identificación (como el contenido del DN del sujeto, SAN, etc.), de conformidad con el RGPD y otras regulaciones de privacidad. |

Nombre de usuario para la conexión SSH | El nombre de usuario utilizado para establecer la conexión SSH. |

URL de destino para certificados/CRL | URL para el destino final de los archivos de certificado/CRL, incluido el directorio, en el formato: dominio.nombre:/ruta/a/carpeta/ Si se añade un nombre de archivo CRL fijo a la ubicación de destino, se publicará un único archivo de la CA con el nombre especificado. Las CRL existentes se sobrescribirán. Ejemplo: download.widgetcorp.com:tmp/SubCA.crl. Tenga en cuenta que esto no es adecuado si se utilizan simultáneamente las CRL regulares y DetlaCRL, y además requiere un publicador dedicado para cada CA. |

Ruta al archivo de clave privada | Ruta a la clave privada local utilizada para establecer la conexión. Debe existir una clave pública correspondiente en el mismo directorio con el mismo nombre y la extensión .pub . El archivo de clave privada debe estar en formato PKCS#8 PEM o OpenSSH PEM. Si genera la clave con el comando ssh-keygen, debe usar la opción "-f PEM" para generarla en formato OpenSSH PEM (de lo contrario, se usará el formato RFC4716, que actualmente no es compatible). |

Contraseña del archivo de clave privada | Contraseña de la clave privada. Este campo puede dejarse en blanco si la clave privada no está protegida con contraseña. La contraseña se cifra en la base de datos con la frase de contraseña definida por password.encryption.key en cesecore.properties para impedir su lectura en texto plano desde un volcado de la base de datos. |

Ruta al archivo de hosts conocidos | Ruta al archivo de hosts conocidos. EJBCA aplica la comprobación de la clave del host por seguridad. El archivo de hosts conocidos debe contener la huella digital de la clave RSA pública del servidor. Tenga cuidado al copiar un archivo de hosts conocidos ya existente, ya que normalmente solo contienen la huella digital de la clave EdDSA o ECDSA. Para crear un archivo de hosts conocidos funcional, utilice el siguiente comando: ssh-keyscan -H -t rsa,ecdsa my.server >> known_hosts |

Asegúrese de cambiar la contraseña password.encryption.key en cesecore.properties del valor predeterminado.

Para obtener más información sobre los diferentes editores y sus propósitos, consulte Descripción general de editores .