Descripción general de los autenticadores remotos

A continuación se proporciona información sobre los conceptos de autenticadores remotos (combinaciones de teclas internas).

Para obtener más información sobre cómo administrar autenticadores remotos, consulte Administrar autenticadores remotos .

Tenga en cuenta que antes de EJBCA 7.11.0, los sistemas remotos se conocían como combinaciones de teclas de autenticación.

Descripción general

Cuando EJBCA se conecta a otro nodo que ejecuta EJBCA (por ejemplo, una CA que se conecta a un VA o RA), lo hace a través del Protocolo de pares , que utiliza mTLS y siempre es iniciado por la CA.

La autenticación del lado del servidor (de la RA) se gestiona mediante medidas TLS estándar, pero para mTLS, el cliente (la CA) también debe proporcionar la autenticación. El objeto Autenticador Remoto proporciona un contenedor para un token criptográfico (que contiene una clave TLS del lado del cliente) que puede ser firmado por una CA conocida por la RA.

Una vinculación de claves interna permite que las claves de un token criptográfico estén disponibles para otros usos que no sean los de una CA. Es una referencia a un par de claves disponible para la instancia EJBCA, un certificado que no es de una CA, una lista opcional de certificados de confianza y propiedades para su propósito. Puede considerarse como un almacén de claves simplificado con propiedades específicas para cada propósito. Una vez creado y firmado, se puede seleccionar el autenticador remoto en un conector de pares para autenticar la conexión.

Restricciones del certificado

Al emitir un certificado para un autenticador remoto, se deben cumplir las siguientes restricciones:

El certificado debe tener la opción "Uso de clave: Firma digital" . Si la clave es RSA, también debe tener la opción "Uso de clave: Cifrado de clave" .

El certificado debe tener Uso de clave extendido: Autenticación de cliente .

Configuración

A continuación, se ofrece una descripción general de la configuración. Para ver un ejemplo paso a paso, consulte Configuración de un autenticador remoto .

Configuraciones comunes

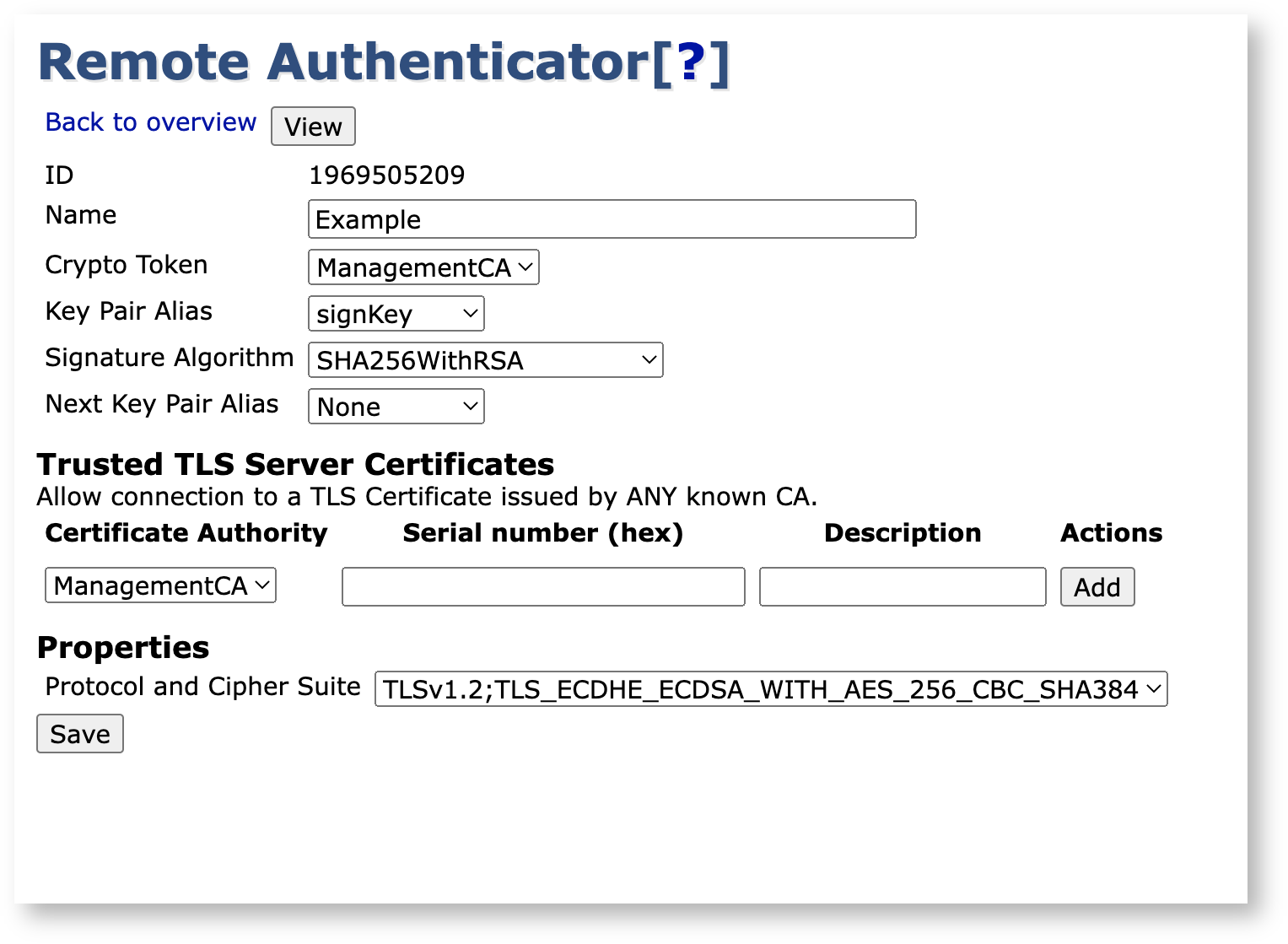

Propiedad | Descripción |

Identificación | Número de identificación único. |

Nombre | Un nombre único y legible para humanos. |

Token criptográfico | El token criptográfico donde hacemos referencia a un par de claves. |

Alias del par de claves | Una referencia al par de claves utilizado actualmente en el token criptográfico especificado. |

Algoritmo de firma | El algoritmo de firma del usuario durante la firma, por ejemplo, la firma de una respuesta OCSP. |

Alias del siguiente par de claves | Una referencia al próximo par de claves a utilizar en el token criptográfico especificado al renovar. |

Certificados de servidor de confianza

El autenticador remoto se puede restringir a un subconjunto limitado de servidores a los que poder conectarse.

De forma predeterminada, se confiará en cualquier certificado TLS del lado del servidor remoto emitido por una CA que exista en la instancia EJBCA local.

Al especificar una CA, puede elegir confiar únicamente en los certificados TLS emitidos por esta CA.

Al especificar una CA y un número de serie de certificado, solo se confiará en el certificado TLS específico.

Protocolo y conjunto de cifrado

La vinculación de claves de autenticación define un protocolo y un conjunto de cifrado para la conexión TLS saliente. Los protocolos y conjuntos de cifrado accesibles en EJBCA se configuran en cesecore.properties .

Para agregar protocolos y conjuntos de cifrado adicionales, haga lo siguiente:

Copie cesecore.properties.sample del directorio conf de EJBCA y úselo como plantilla. Si allow.external-dynamic.configuration está habilitado, puede anular la configuración predeterminada colocando el archivo de configuración cesecore.properties en /etc/cesecore/conf .

Edite cesecore.properties y busque la configuración de vinculación de claves de autenticación . Especifique los protocolos y conjuntos de cifrado compatibles mediante la propiedad authkeybind.ciphersuite . Por ejemplo:

authkeybind.ciphersuite.=TLSv1.02;TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384authkeybind.ciphersuite.=TLSv1.12;TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256Una lista completa de todos los protocolos y conjuntos de cifrado disponibles para elegir está disponible en la Documentación de proveedores de Oracle de arquitectura de criptografía Java para JDK 8 o en el documento correspondiente para su distribución de JDK.

Si allow.external-dynamic.configuration está habilitado, bastará con reiniciar el servidor de aplicaciones para que los cambios surtan efecto. De lo contrario, deberá recompilar e implementar EJBCA.