Guía de operaciones de RA

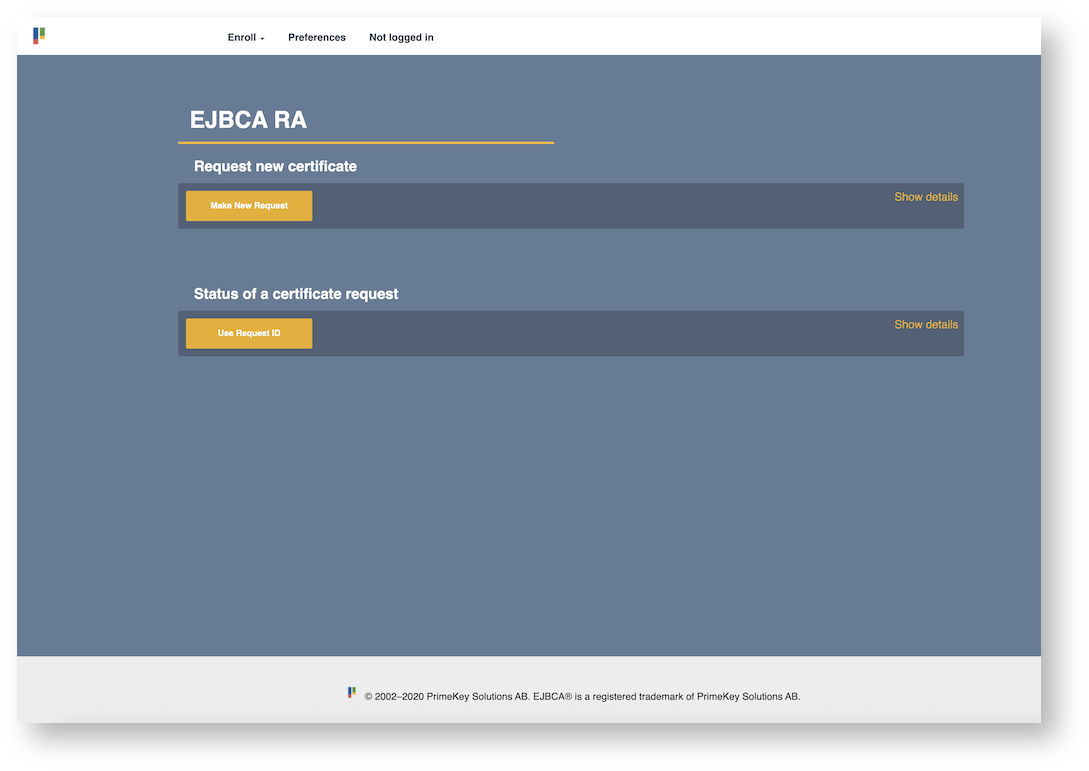

Esta Guía de operaciones de RA cubre las tareas de administración de EJBCA RA y describe las secciones del menú de EJBCA y las funciones que puede realizar en la GUI de EJBCA RA.

Para obtener información sobre los conceptos de RA, consulte la Guía de conceptos de RA de EJBCA .

Descripción general

La interfaz de usuario de la RA EJBCA es el portal para todas las operaciones relacionadas con la entidad final, desde el registro de certificados hasta la administración del acceso de otros administradores de la RA. La RA puede existir localmente en la misma instancia que la CA o estar conectada a ella mediante un proxy a través de pares .

La RA puede configurarse para usar autenticación por certificado o para permitir el acceso público. En cualquier caso, los elementos de menú descritos en esta página y sus subpáginas solo aparecerán según los derechos configurados para ese usuario. Además, tanto el usuario como el conector de pares (si se utiliza) tienen sus derechos de acceso limitados únicamente a las CA y los espacios de nombres de rol permitidos.

Reglas de acceso para la RA

La autorización en la RA se obtiene de la configuración de la CA. Para saber cómo configurar reglas de acceso para los administradores de la RA, consulte Reglas de acceso para administradores de la RA .

Inscripción de certificados, creación de almacenes de claves y recuperación de certificados generados

La clave de cualquier RA es la capacidad de inscribirse para certificados y almacenes de claves. La RA EJBCA permite que el servidor genere almacenes de claves o simplemente firme una CSR proporcionada, y también puede utilizarse para preconfigurar entidades finales para que el usuario final se inscriba posteriormente. Para más información, consulte Creación de certificados en la RA .

Gestión del ciclo de vida de certificados y entidades finales

La gestión de certificados es una tarea esencial en la administración diaria de RA. EJBCA proporciona una interfaz completa para buscar entre certificados y entidades finales y encontrar certificados que necesiten renovación o responder a solicitudes de los usuarios para suspender y revocar certificados. Para obtener más información, consulte Gestión del ciclo de vida de certificados y entidades finales .

Administrar solicitudes

El potente mecanismo de aprobaciones de EJBCA también se utiliza naturalmente en la RA, aunque se limita a las operaciones de inscripción, renovación y revocación. La RA de EJBCA proporciona una interfaz para gestionar aprobaciones, ver otras solicitudes de aprobación pendientes y auditar operaciones anteriores. Para obtener más información, consulte "Gestión de solicitudes en la interfaz de usuario de la RA" .

Certificados de CA y CRL

La pantalla Certificados de CA y CRL permite descargar certificados de CA y CRL para las CA a las que tiene acceso.

Las CA a las que puede acceder se enumeran en una tabla que muestra lo siguiente:

Columna | Descripción |

Autoridad de certificación | Nombre de la autoridad certificadora. |

CRL |

|

Certificado |

|

Cadena de certificados | Descarga una cadena de certificados para una CA secundaria, los certificados de la CA secundaria y el certificado de la CA raíz:

|

Importación del navegador | Descarga el certificado CA con encabezados para activar una importación del navegador. |

Descargar la hoja de huellas dactilares del certificado CA

Para descargar un documento de texto YAML con las huellas digitales de los certificados de CA de todas las CA a las que tiene acceso, haga clic en "Descargar huellas digitales" . Esto resulta útil durante una ceremonia de claves y elimina la necesidad de descargar certificados de CA y calcular las huellas digitales manualmente con una herramienta externa como OpenSSL. La huella digital se calcula mediante SHA-256.

Descargar paquete de certificados CA

Para descargar un archivo zip comprimido con los certificados de CA de todas las CA a las que tiene acceso, haga clic en "Descargar paquete de certificados" . Los certificados del paquete se proporcionan en formato binario (DER).

Gestión de roles

Para permitir configuraciones de PKI administrada mediante la RA EJBCA, esta aprovecha al máximo los derechos de acceso y los espacios de nombres de roles . Esto permite que un administrador de la RA con suficientes derechos de acceso cree administradores de RA duplicados o con restricciones adicionales dentro del mismo espacio de nombres para gestionar la administración local de usuarios sin necesidad de interactuar con la CA. Para obtener más información, consulte "Administración de roles y reglas de acceso desde la RA" .

Flujos de trabajo

Configuración de la interfaz de usuario de RA para acceso público

Puede configurar la interfaz de usuario de RA para permitir el registro de usuarios no autenticados. Con una configuración sencilla y acceso al puerto 8442, los usuarios pueden hacerlo fácilmente.

Para obtener información sobre cómo configurar la interfaz de usuario de RA para acceso público, consulte:

Habilitación de la recuperación de claves

Para recuperar la clave de un usuario, debe habilitarse en la configuración del sistema EJBCA. Para activar la recuperación de clave:

En la interfaz de usuario de CA, vaya a Configuración del sistema .

En la pestaña Configuración básica , active Habilitar recuperación de clave .

Además, el perfil de entidad final utilizado para crear la entidad final requiere que la recuperación de clave esté habilitada.

En Funciones de RA , seleccione Perfiles de entidad final .

Edite el perfil de entidad final y seleccione usarlo para clave recuperable .

Uso de la generación de claves locales

La generación de claves local se utiliza cuando los datos de recuperación de claves (par de claves cifradas) se almacenan en una RA externa en lugar de la CA. Para más información, consulte Recuperación de claves .

Para activar la generación de clave local, haga lo siguiente.

En la interfaz de usuario de CA en RA , vaya a Configuración del sistema .

En la pestaña Configuración básica , para Habilitar recuperación de clave, seleccione Activar [x] y Forzar generación de clave local [x] .

Seleccione un token criptográfico para el cifrado de los pares de claves (el token criptográfico debe crearse y activarse antes de este paso).

Seleccione una clave de token criptográfico.

Personalizar la apariencia del RA

Las hojas de estilo de RA se pueden personalizar fácilmente y se pueden proporcionar con un logotipo personalizado para adaptarse a sus necesidades de RA.

→ Para saber cómo, consulte Personalizar la apariencia de RA .

Contenido relacionado

Página: Guía conceptual de EJBCA RA