Configurar EJBCA para acceso público

A continuación se explica cómo habilitar el acceso público a la interfaz de usuario de EJBCA RA y a la interfaz de usuario de EJBCA CA.

Habilitación del acceso público a la interfaz de usuario de RA de EJBCA

Se puede configurar una RA o CA para acceso público mediante un PublicAccessAuthenticationToken. El acceso público permite a cualquier persona acceder a la interfaz de usuario de la RA sin necesidad de presentar un certificado de cliente (normalmente, este puerto sería el 8442 en lugar del 8443 si se ha configurado EJBCA con separación de 3 puertos; consulte las instrucciones de configuración del servidor de aplicaciones " Usar separación de 3 puertos ").

Puede configurar EJBCA para acceso público mediante la interfaz de usuario de CA o la CLI de EJBCA.

Configurar el acceso público mediante la interfaz de usuario de CA

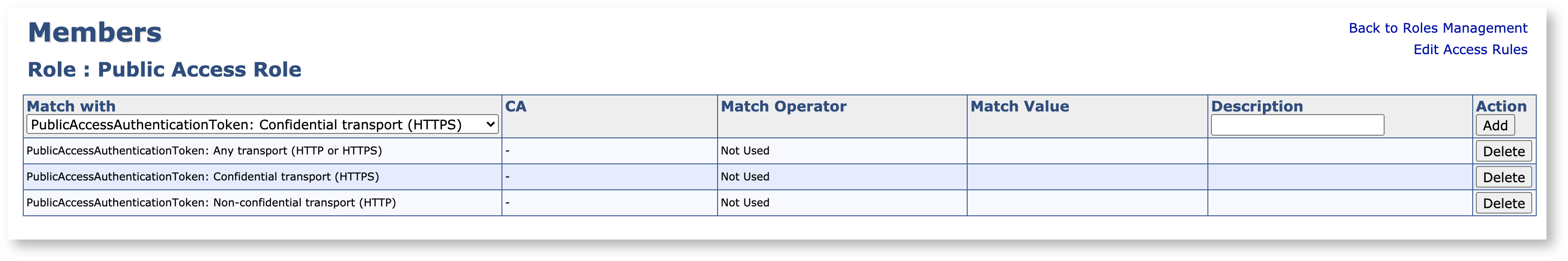

Para configurar el acceso público a EJBCA, vaya a Funciones del sistema → Roles y reglas de acceso y agregue un nuevo miembro a cualquier rol. El miembro debe tener la opción "Match with" configurada en una de las siguientes opciones:

PublicAccessAuthenticationToken: cualquier transporte (HTTP o HTTPS)

PublicAccessAuthenticationToken: Transporte no confidencial (HTTP)

PublicAccessAuthenticationToken: Transporte confidencial (HTTPS)

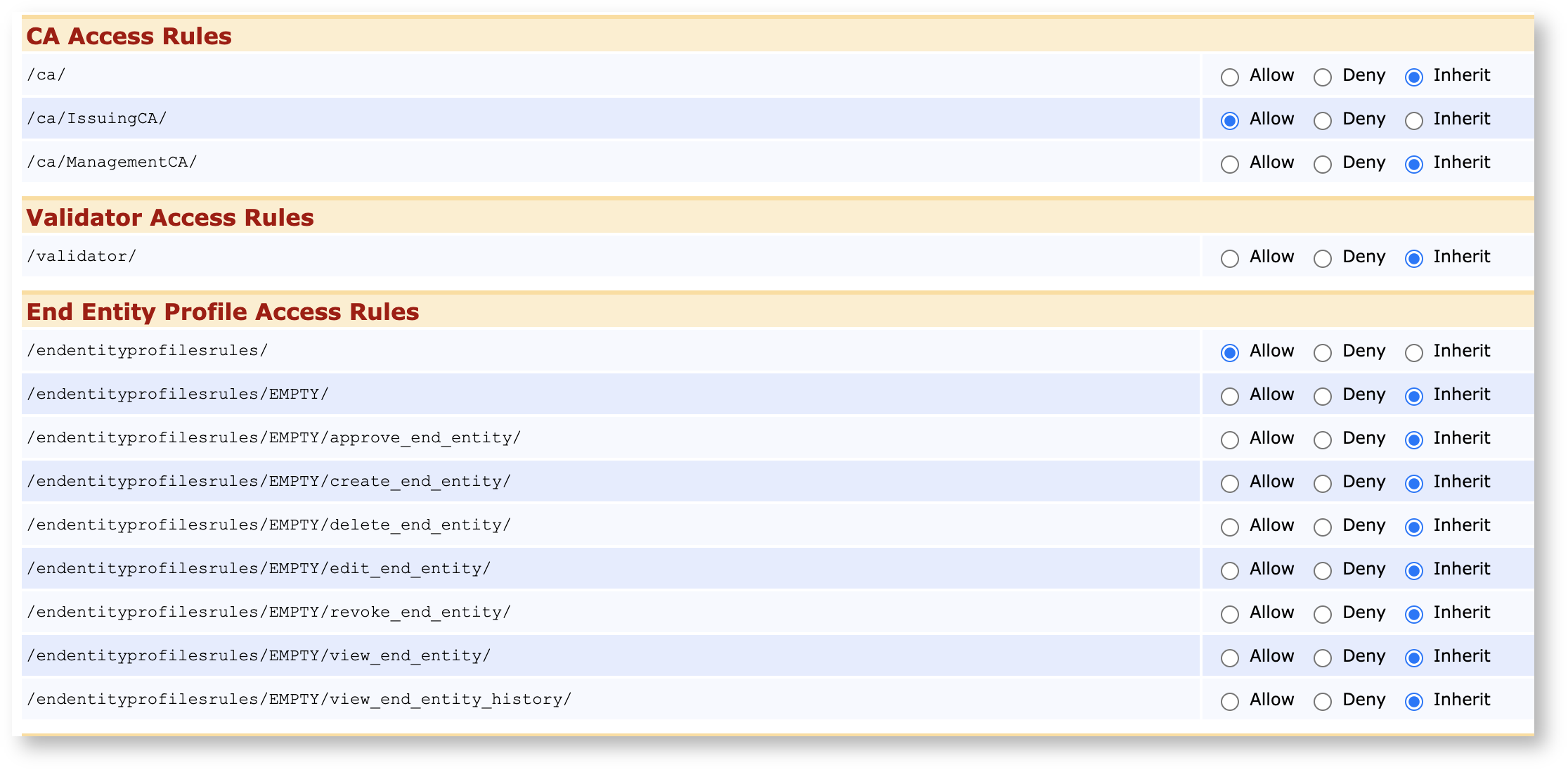

A continuación, haga clic en Reglas de acceso para ese rol, vaya al Modo avanzado y otórguele a este rol los siguientes derechos de acceso:

Acceso a /ca_functionality/create_certificate/ :

Acceso a las CA y perfiles de entidad final que desea que sean públicos. Para más información, consulte Reglas de acceso del administrador de RA .

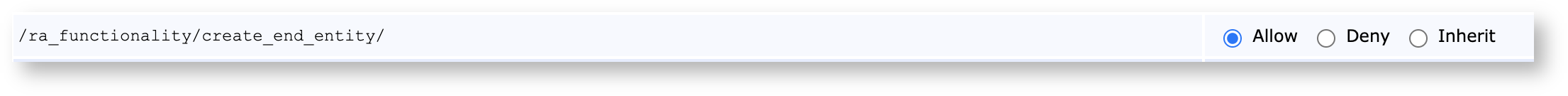

De manera opcional, para permitir que el usuario público cree nuevas entidades finales y tenga acceso a la página Realizar nueva solicitud , se le debe otorgar la regla de acceso /ra_functionality/create_end_entity/ :

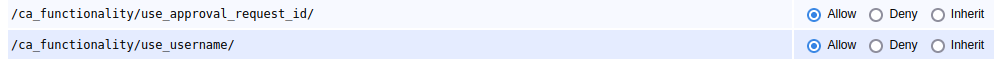

Opcionalmente, permita que el usuario público se registre con entidades finales existentes, a través de las páginas "Usar nombre de usuario" o "Usar ID de solicitud":

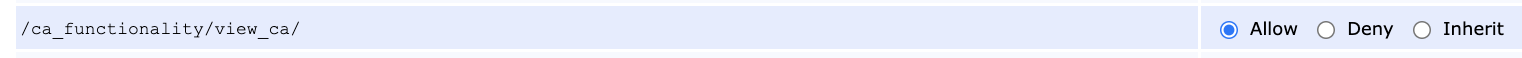

De manera opcional, para permitir que el usuario público acceda a la página de Certificados CA y CRL, se le debe proporcionar la regla de acceso /ca_functionality/view_ca:

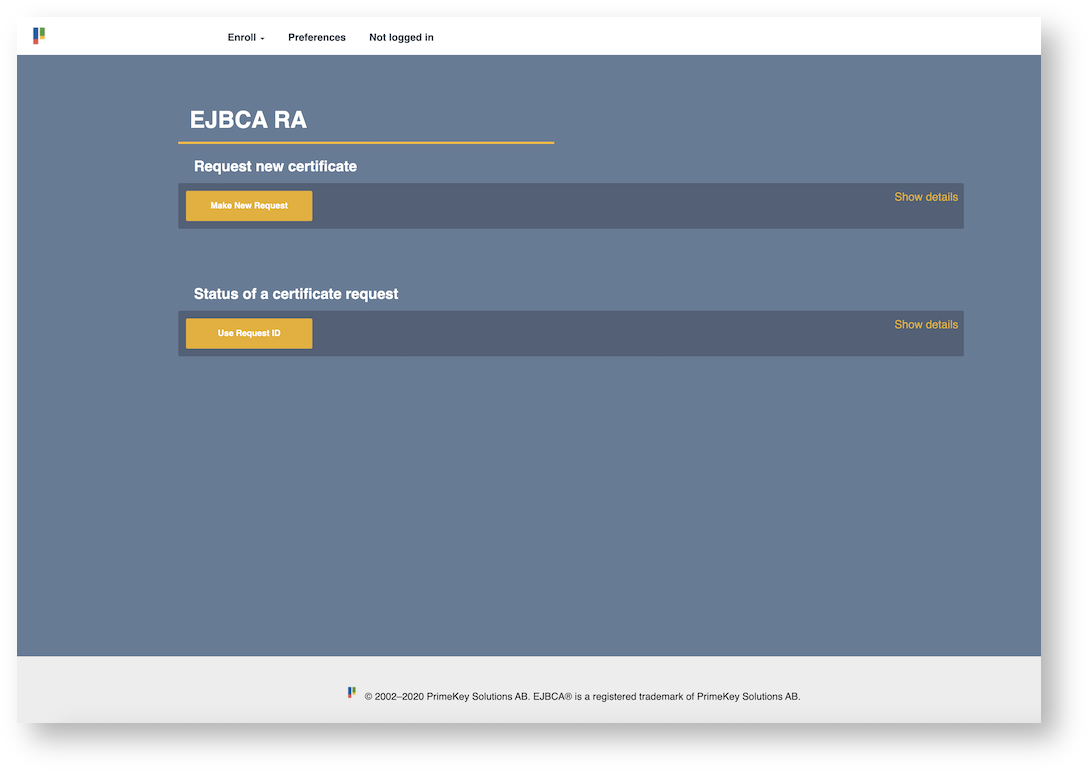

Esto producirá una interfaz de inscripción mínima que cualquiera podrá utilizar.

Tenga en cuenta que los usuarios públicos no pueden usar el perfil de entidad final VACÍO al elegir la generación de par de claves "Por la CA", ya que eso requeriría que el rol público tenga acceso ROOT a EJBCA.

Configurar el acceso público mediante la CLI de EJBCA

Para configurar EJBCA para acceso público mediante la CLI, ejecute lo siguiente:

./ejbca.sh roles addrolemember --caname "" --role "Super Administrator Role" --value "" --with PublicAccessAuthenticationToken:TRANSPORT_ANYEsto deshabilitará la autenticación de certificados de cliente en EJBCA para la RA. Como alternativa, en lugar de permitir HTTP y HTTPS con TRANSPORT_ANY, es posible permitir solo HTTP con TRANSPORT_PLAIN y solo HTTPS con TRANSPORT_CONFIDENTIAL.

Habilitación del acceso público a la interfaz de usuario de CA de EJBCA

Tenga en cuenta que esta operación haría que la interfaz de usuario de la CA estuviera disponible públicamente y, en casi todos los casos, supondría un grave riesgo de seguridad. Asegúrese de saber qué está haciendo antes de deshabilitar la propiedad web.reqcert .

Para deshabilitar todas las comprobaciones de autenticación en la interfaz de usuario de CA, vuelva a compilar la configuración web.reqcert=false en conf/web.properties .