Parte 4: Configurar el servidor de políticas

Las siguientes secciones cubren la configuración de políticas de grupo en el servidor de Active Directory (AD) y la implementación de la cadena de certificados EJBCA.

Paso 1: Implementación de la cadena de certificados

A continuación se explica cómo instalar la cadena de certificados de EJBCA en los almacenes de certificados de cliente descargando los certificados de CA en EJBCA y luego configurando políticas de grupo para colocar automáticamente los certificados de CA en sus respectivos almacenes de certificados.

Descargar certificados CA

Para descargar los certificados de CA mediante la Web EJBCA RA, haga lo siguiente:

En el servidor de servicios de dominio de AD, vaya a la página Certificados y CRL de CA web de EJBCA RA en http:// <ejbcaserver.yourcompany.com> :8080/ejbca/ra/cas.xhtml.

Haga clic en Internet Explorer para descargar el certificado de CA raíz , el certificado de CA intermedia y el certificado de CA emisora .

Certificados de importación

A continuación, configure las directivas de grupo para que los certificados de CA se guarden automáticamente en sus respectivos almacenes de certificados. Tenga en cuenta que un objeto de directiva de grupo (GPO) es un conjunto de configuraciones de directiva de grupo.

Abra la Administración de políticas de grupo ( gpmc.msc ) en el servidor AD.

Expande tu bosque de dominios y selecciona <yourcompany.com> de tus Dominios.

Haga clic derecho y seleccione Crear un GPO en este dominio y Vincularlo aquí .

Establezca el nombre de GPO en Certificados CA EJBCA de confianza .

Haga clic con el botón derecho en el GPO de certificados CA EJBCA de confianza y haga clic en Editar .

Vaya a Configuración del equipo > Políticas > Configuración de Windows > Configuración de seguridad > Políticas de clave pública > Autoridades de certificación raíz de confianza .

Haga clic en el menú Acción o haga clic derecho y luego haga clic en Importar .

Siga las instrucciones del Asistente de importación de certificados para importar el certificado de CA raíz .

Vaya a Configuración del equipo > Políticas > Configuración de Windows > Configuración de seguridad > Políticas de clave pública > Autoridades de certificación intermedias .

Haga clic en el menú Acción o haga clic derecho y luego haga clic en Importar .

Siga las instrucciones del Asistente de importación de certificados para importar el certificado de CA intermedia .

Vaya a Configuración del equipo > Políticas > Configuración de Windows > Configuración de seguridad > Políticas de clave pública > Autoridades de certificación intermedias .

Haga clic en el menú Acción o haga clic derecho y luego haga clic en Importar .

Siga las instrucciones del Asistente de importación de certificados para importar el certificado de la CA emisora .

Paso 2: Configurar políticas de grupo en el servidor AD

Configure las políticas de grupo en el servidor AD de acuerdo con lo siguiente:

Acceda a la Administración de políticas de grupo (gpmc.msc) en el servidor de Servicios de dominio de AD.

Expande tu bosque de dominios, haz clic en Dominios > tu nombre de dominio y luego selecciona Política de dominio predeterminada .

Haga clic con el botón derecho en Política de dominio predeterminada y seleccione Editar .

Expanda Configuración del equipo y seleccione Políticas > Configuración de Windows > Configuración de seguridad > Políticas de clave pública .

Edite el Cliente de Servicios de Certificado – Inscripción Automática según lo siguiente y luego haga clic en Aceptar .

Cambiar el modelo de configuración a Habilitado .

Seleccione Actualizar certificados que utilizan plantillas de certificado .

Expandir Configuración de usuario > Políticas > Configuración de Windows > Configuración de seguridad > Políticas de clave pública .

Edite el Cliente de Servicios de Certificado – Inscripción Automática según lo siguiente y luego haga clic en Aceptar .

Cambiar el modelo de configuración a Habilitado .

Seleccione Actualizar certificados que utilizan plantillas de certificado .

Opcional : Si necesita publicar los certificados de usuario en Active Directory y mantener el mismo certificado en todas las estaciones de trabajo unidas al dominio, siga estos pasos. De lo contrario, a cada usuario que inicie sesión en varias estaciones de trabajo se le emitirá un certificado para cada perfil de estación de trabajo por diseño.

Expandir Configuración de usuario > Políticas > Configuración de Windows > Configuración de seguridad > Políticas de clave pública .

Editar cliente de servicios de certificación: itinerancia de credenciales :

Haga clic en la pestaña General , cámbiela a Habilitado y haga clic en Aceptar .

En el mensaje sobre la lista de exclusión del perfil de usos de roaming que se muestra, confirme y haga clic en Aceptar .

Paso 3: Actualizar la política de grupo para la inscripción de certificados

Para actualizar la Política de grupo para la inscripción de certificados, haga lo siguiente:

Acceda a la Administración de políticas de grupo (gpmc.msc) en el servidor de Servicios de dominio de AD.

Expande tu bosque de dominios, haz clic en Dominios > tu nombre de dominio y luego selecciona Política de dominio predeterminada .

Haga clic con el botón derecho en Política de dominio predeterminada y seleccione Editar .

Expandir Configuración del equipo > Políticas > Configuración de Windows > Configuración de seguridad > Políticas de clave pública .

Editar Cliente de Servicios de Certificados – Política de inscripción de certificados .

Cambiar el modelo de configuración a Habilitado.

Elimine la Política de inscripción de Active Directory de la lista de Políticas de inscripción de certificados y, a continuación, haga clic en Agregar .

Ingrese la URI del servidor de políticas: https:// <ejbcaserver.yourcompany.com:8442> /ejbca/msae/CEPService ?msae , haga clic en Validar servidor y, a continuación, haga clic en Agregar .

Se pueden agregar varios servidores de políticas aquí (EJBCA u otros). Se mostrará una URI de servicio CEP de EJBCA con el nombre de la política , tal como se configuró en la Parte 3b: Configuración del servidor de políticas de EJBCA .

Usando el formato URI anterior, al cambiar ?msae se apuntará a un alias diferente en EJBCA . Esto puede ser conveniente si la configuración de inscripción automática de EJBCA contiene varios alias que representan diferentes dominios.

Seleccione Predeterminado y luego haga clic en Agregar .

Expandir Configuración de usuario > Políticas > Configuración de Windows > Configuración de seguridad > Políticas de clave pública .

Editar Cliente de Servicios de Certificados – Política de inscripción de certificados .

Cambiar el modelo de configuración a Habilitado .

Elimine la Política de inscripción de Active Directory de la lista de Políticas de inscripción de certificados y, a continuación, haga clic en Agregar .

Ingrese el URI del servidor de políticas https:// <ejbcaserver.yourcompany.com:8442> /ejbca/msae/CEPService ?msae , haga clic en Validar servidor y luego en Agregar .

Seleccione Predeterminado y luego haga clic en Aceptar .

Paso 4: Pruebe la inscripción automática de Microsoft

Para probar la inscripción automática de Microsoft:

Agregue el miembro host del cliente Windows del dominio ( yourcompany.com ).

Para cualquier usuario que haya iniciado sesión anteriormente, es posible que deba eliminar la información de política almacenada en caché en el directorio de la cuenta de usuario local.

La ubicación de la política de usuario almacenada en caché es: %userprofile%\AppData\Local\Microsoft\Windows\X509Enrollment

La ubicación de la política de la máquina almacenada en caché es: %programdata%\Microsoft\Windows\X509Enrollment

Inicie sesión como usuario miembro del grupo de administradores de dominio .

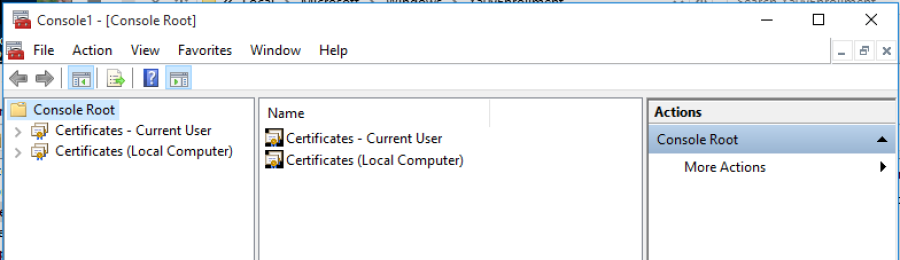

Abra la Consola de administración de Microsoft (mmc.exe).

Haga clic en Archivo>Agregar o quitar complemento y seleccione certificados tanto para el usuario como para la computadora local .

Verifique que se generó el certificado de usuario (Usuario actual/Personal/Certificados).

Asegúrese de que el certificado de usuario en el almacén personal sea generado por la CA emisora utilizando la plantilla duplicada.Verifique que se generó el certificado de la computadora. (Equipo local/Personal/Certificados requiere privilegios de administrador para verificar el almacén de certificados de la computadora local).

Asegúrese de que el certificado de computadora en el almacén personal sea generado por la CA emisora utilizando la plantilla duplicada.