Solución de problemas de inscripción automática de Microsoft

Esto proporciona orientación sobre problemas que pueden ocurrir al configurar EJBCA para la inscripción automática de Microsoft.

Para solucionar problemas generales de EJBCA, consulte la Guía de solución de problemas .

Si ninguna de las resoluciones a continuación ayuda, habilitar el registro de depuración puede proporcionar información útil para ayudar a resolver el problema.

Conectividad de Active Directory (LDAP)

Esto cubre problemas relacionados con la conectividad entre EJBCA y Active Directory.

Prueba de conexión fallida

A continuación se incluyen mensajes de error en la prueba de conexión y los pasos a seguir para resolver los errores.

Para probar la conexión de Active Directory, haga clic en Probar conexión en la página Editar alias de inscripción automática mientras edita un alias de configuración de inscripción automática en EJBCA.

Mensaje de error: Error en la prueba de conexión de Active Directory: Credenciales no válidas

Verifique el nombre y el formato de la cuenta de enlace (inicio de sesión de usuario de AD). Los formatos permitidos se enumeran en "Configurar la conexión de AD" en "Operaciones de inscripción automática de Microsoft" .

Es posible que la cuenta de usuario en Active Directory haya expirado.

Las nuevas cuentas de usuario en Active Directory tienen configurada de forma predeterminada la opción "El usuario debe cambiar la contraseña en el siguiente inicio de sesión" . Si la cuenta se creó con esta opción, la contraseña debe cambiarse manualmente en Active Directory antes de poder usarla.

Mensaje de error: Error en la prueba de conexión de Active Directory: YOURCOMPANY.COM

Asegúrese de que el controlador de dominio de AD contenga el FQDN del controlador de dominio donde se encuentra la cuenta vinculada. El formato válido es hostname.domain.com .

Verifique que los puertos 389 (LDAP) y 636 (LDAPS) estén permitidos a través del firewall.

Mensaje de error: Error en la prueba de conexión de Active Directory: el certificado con número de serie X y SAN Y emitido por 'CN=Issuing CA' NO es confiable... SOLO LDAPS

Se debe configurar una combinación de teclas de autenticación para que EJBCA confíe en el certificado LDAPS. Para obtener instrucciones, consulte Configuración de un autenticador remoto .

Si ya tiene configurada una vinculación de teclas, edítela y asegúrese de que la CA emisora del certificado LDAPS aparezca en la lista de Certificados de confianza (si no, se permite "Cualquier CA").

Mensaje de error: Falló la prueba de conexión de Active Directory: No se pudo iniciar el protocolo de enlace LDAPS SOLAMENTE

Asegúrese de que el controlador de dominio tenga un certificado LDAPS válido para presentar. En el equipo del controlador de dominio, abra Ejecutar → mmc → Agregar o quitar complementos → Certificados → Cuenta de equipo → Equipo local y navegue a Certificados (Equipo local) → Personal . En este almacén de certificados, debe haber al menos un certificado LDAPS válido disponible. Este certificado se puede inscribir manualmente a través de EJBCA RA Web o mediante una inscripción inicial en el puerto LDAP 389.

Verifique el certificado LDAPS presentado por Active Directory ejecutando el siguiente comando:

openssl s_client -connect <IP of Domain Controller>:636-showcertsLa salida debe mostrar el certificado destinado a la conexión LDAPS, incluido el nombre DNS del host como nombre alternativo del sujeto.

Las plantillas MS disponibles no incluyen ninguna plantilla de certificado

Si las plantillas MS disponibles no incluyen ninguna plantilla de certificado, verifique lo siguiente.

Comprobar la conexión a Active Directory: Haga clic en "Probar conexión" en la página "Editar alias de inscripción automática" para verificar que el mensaje "Prueba de conexión a Active Directory exitosa" aparezca en la parte superior de la página. De lo contrario, solucione los problemas de conexión en"Prueba de conexión fallida ".

Asegúrese de que el dominio raíz del bosque contenga el nombre del dominio raíz del bosque y no el nombre del controlador de dominio. Esto se debe a que las plantillas de certificado se almacenan en la raíz del bosque y son accesibles para todos los dominios del bosque.

Asegúrese de que la configuración esté almacenada: si no se estableció la conexión de AD cuando se presentó la página de configuración, puede ser suficiente hacer clic en Guardar para que la lista se actualice.

AVANZADO. Si el problema persiste, habilite el registro de depuración para obtener información adicional. Con el registro de depuración habilitado, la ruta de búsqueda supuesta para las plantillas de certificado se muestra en el registro al probar la conexión. Por ejemplo:

LDAP Search Base: CN=Certificate Templates,CN=Public Key Services,CN=Services,CN=Configuration,DC=YOURCOMPANY,DC=COM.Verifique la ubicación de sus plantillas de certificado en Active Directory y compárela con este resultado.

Agregar EJBCA como servidor de políticas

Si se produce un error durante el proceso de adición del servidor de políticas de inscripción de certificados, es probable que se deba a una de las siguientes razones.

Problemas de conectividad entre el controlador de dominio y EJBCA

Verifique la conectividad entre los hosts. El servicio CEP en EJBCA está expuesto en el puerto 8442 por defecto.

La autenticación Kerberos falló

Si no hay problemas de conectividad entre el controlador de dominio y EJBCA pero falla la recuperación de la política, es posible que haya un problema con la autenticación Kerberos.

Asegúrese de que el archivo de pestaña de clave correcto esté cargado en el alias en la interfaz de usuario de CA EJBCA y que coincida con el SPN especificado.

Verifique el contenido del archivo krb5.conf cargado y que no haya ninguna discrepancia entre los cifrados admitidos del archivo Key Tab y el archivo de configuración de Kerberos.

Se debe agregar un alias a la URL del CEP. Asegúrese de que el nombre del alias de configuración de inscripción automática en EJBCA se agregue como sigue: https://ejbcaserver.yourcompany.com:8442/ejbca/msae/CEPService? alias

El controlador de dominio no tiene acceso a las plantillas de certificado

Verifique que el controlador de dominio tenga acceso a al menos una plantilla de certificado asignada al agregar la URL de la política. Esto es necesario porque el cliente (en este caso, el controlador de dominio) espera una respuesta válida, incluidas las plantillas, al hacer clic en Validar servidor (consulte la Parte 4: Configurar el servidor de políticas ).

Problemas de inscripción y de inscripción automática

Si la configuración de inscripción automática parece correcta, pero los usuarios y equipos no recuperan los certificados, lo siguiente puede ayudar a identificar el problema. El registro del servidor en EJBCA puede proporcionar información útil, especialmente si el registro de depuración está habilitado. Sin embargo, un buen punto de partida es determinar si la recuperación de la política o la solicitud del certificado son los factores que fallan. En cualquier equipo donde la inscripción falle, siga estos pasos iniciando sesión como administrador:

Abra Microsoft Management Console y vaya a Equipo local ( Ejecutar → mmc → Agregar o quitar complementos → Certificados → Cuenta de equipo → Equipo local ).

Haga clic con el botón derecho en Certificados , expanda Todas las tareas y seleccione Solicitar nuevo certificado.

Haga clic en Siguiente , seleccione la Política de inscripción de certificados en la que desea inscribirse y luego haga clic en Siguiente nuevamente.

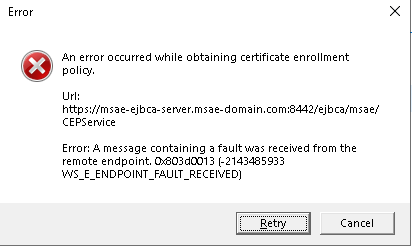

Si en este paso aparece el mensaje de error " Error al obtener la política de inscripción del certificado ", continúe con"Error al recuperar la política ". Si no aparece ningún mensaje de error, seleccione su política de inscripción y haga clic en "Inscribir" . Si la inscripción falló, continúe con "Error al inscribir el certificado" .

Recuperación de política fallida

El mensaje de error " Se produjo un error al obtener la política de inscripción del certificado " indica que el cliente no pudo recuperar las políticas de inscripción de EJBCA. Tenga en cuenta que este error no implica necesariamente un problema de conexión. Los clientes mostrarán este error incluso si reciben una respuesta válida, aunque no contenga ninguna política de inscripción. Se debe revisar la siguiente configuración:

En la GUI de EJBCA CA, edite el alias que desea utilizar y verifique que las plantillas de usuario y computadora estén asignadas correctamente a los perfiles de EJBCA.

En Active Directory, verifique la Lista de Control de Acceso de las Plantillas de Certificado. El usuario o equipo solicitante debe tener permisos de Lectura , Inscripción o Inscripción automática en la plantilla para poder recuperar la política de inscripción.

Inscripción del certificado fallida

Los errores que ocurren durante la inscripción generalmente se parecen al cuadro de diálogo que aparece a continuación, independientemente del problema real.

Si la recuperación de la política funciona como se espera pero el cliente no logra inscribir el certificado, la forma más fácil de identificar el problema es inspeccionar el registro CAPI2 en el Visor de eventos de Windows:

Abra el Visor de eventos en la máquina con problemas y navegue a Registros de aplicaciones y servicios → Microsoft → Windows → CAPI2 → Operacional .

Haga clic derecho en el archivo de registro y seleccione Habilitar registro .

Explore el registro y busque eventos de "Error" y revise la causa del error en la pestaña Detalles .

Si no se detectan problemas críticos en el cliente, el registro del servidor EJBCA podría revelar información adicional. La ubicación del registro del servidor EJBCA es /opt/wildfly/standalone/log/server.log.