IoT e identidades de dispositivos

Ya sea que produzca estaciones base de radio (eNodeB) o pasarelas de seguridad para soluciones de telecomunicaciones, los dispositivos más recientes del Internet de las cosas (IoT) o coches conectados, si su dispositivo se comunica a través de internet, y especialmente si lo produce un proveedor externo, le conviene usar PKI para proteger las comunicaciones, garantizar la identidad de sus dispositivos y garantizar que solo ellos puedan conectarse a su red. Es probable que su emisión sea completamente automatizada y, afortunadamente, EJBCA es compatible con casi todos los protocolos de registro. Las siguientes secciones le permitirán encontrar la configuración que mejor se adapte a sus necesidades.

Descripción general de los casos de uso de PKI de IoT

Han ocurrido muchos cambios en el mundo de la fabricación en las últimas décadas. Los dispositivos están cada vez más conectados a internet y pueden fabricarse en plantas de terceros. Como fabricante, probablemente tenga las siguientes preocupaciones principales:

¿Cómo me aseguro de que solo mis dispositivos puedan conectarse a mi red, para proteger los datos de los clientes?

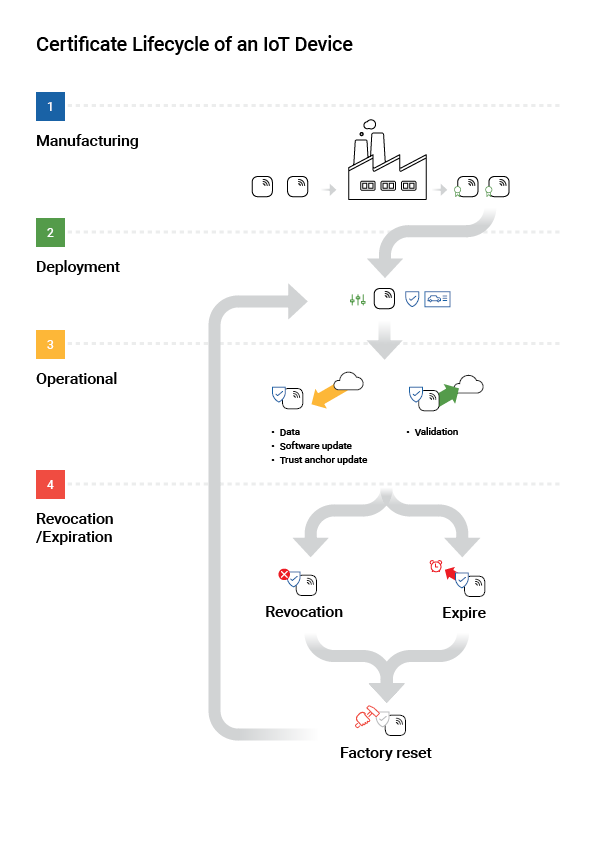

¿Cómo actualizo de forma segura el software de mis dispositivos a lo largo de su ciclo de vida?

¿Cómo puedo saber que la fábrica que produce mis dispositivos no está utilizando mis planos, diseños y especificaciones para producir sus propios dispositivos?

¿Qué pasa si mis dispositivos no saben en qué PKI inscribirse durante la producción, sino solo durante la implementación?

¿Cómo puedo poner fuera de servicio mis dispositivos en caso de falla o riesgo?

A continuación se describen dos casos de uso de IoT PKI y las siguientes secciones muestran algunos pasos comunes para configurar EJBCA para estos casos de uso.

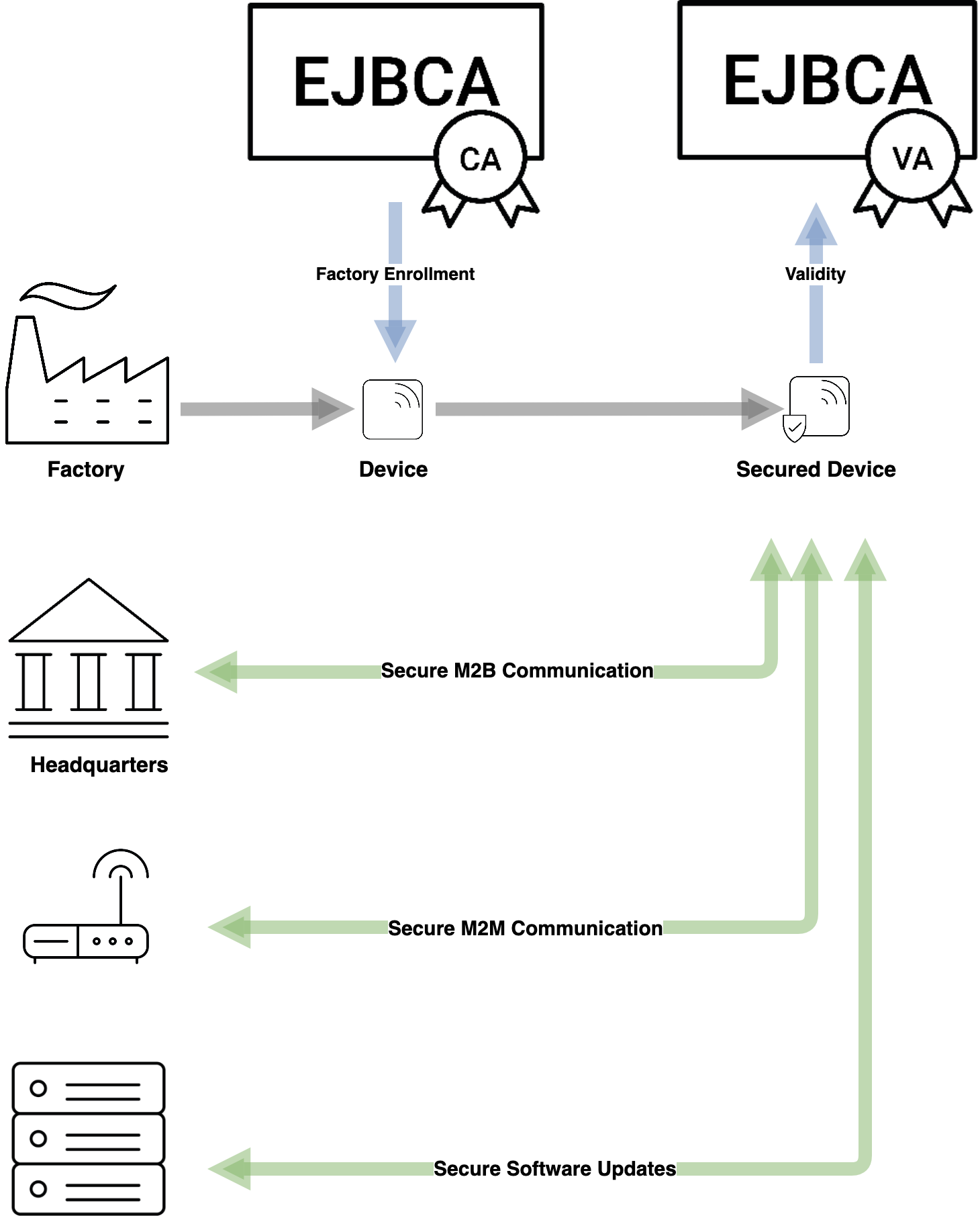

Asegurando las comunicaciones

Si tiene control sobre la línea de producción, su objetivo es simplemente que sus dispositivos generen su propio par de claves durante la producción y se registren automáticamente para obtener su primer certificado de dispositivo al activarse en la fábrica. El cliente final no se enterará de este intercambio ni de las futuras renovaciones, y podrá usar su dispositivo con la seguridad de que sus datos se transmiten por un canal seguro y que las actualizaciones del dispositivo provienen exclusivamente de usted. A su vez, al controlar el proceso de registro, usted sabe que ningún tercero accede a sus datos.

En el mundo del IoT, proteger sus datos es fundamental. EJBCA es compatible con todos los protocolos de inscripción automatizada más comunes, como EST, CMP, Microsoft Intune y SCEP, además de nuestras propias API. Los clientes para estos protocolos están ampliamente disponibles para que los usen sus dispositivos.

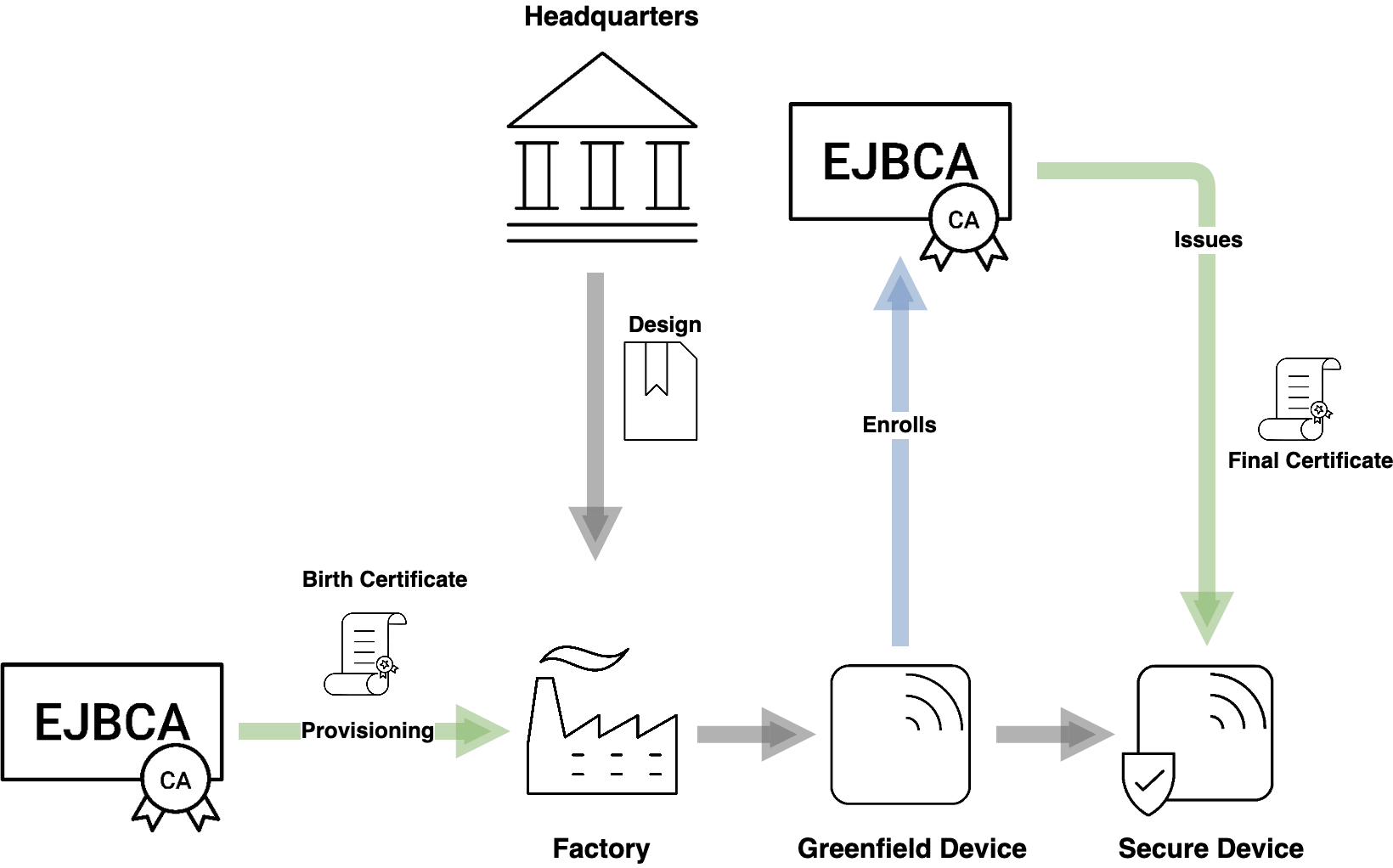

Asegurar la producción y la implementación en nuevas instalaciones

Generalmente, no puede controlar completamente el entorno de producción, ya que sus dispositivos o componentes individuales son producidos por un tercero o un subcontratista. En este caso, su prioridad no solo es asegurar la conexión entre su dispositivo e internet, sino también mantener la integridad de la línea de producción y asegurarse de que nadie pueda producir dispositivos falsificados utilizando sus esquemas. Como es común en la industria de las telecomunicaciones, es posible que los dispositivos no estén listos para el registro en producción, pero necesitan los medios para registrarse de forma segura en la PKI deseada durante la implementación, a menudo denominada " implementación Greenfield" . Ambos casos se solucionan mediante el aprovisionamiento de identidad, que utiliza los llamados certificados de nacimiento. PrimeKey Identity Authority Manager es una autoridad de registro de dispositivos de hardware, diseñada específicamente para proporcionar certificados de nacimiento directamente en la planta de fabricación.

Los protocolos automatizados comunes para resolver estos casos de uso son EST y CMP con 3GPP ; consulte Inscribir dispositivos mediante CMP con 3GPP e Inscribir dispositivos mediante EST .

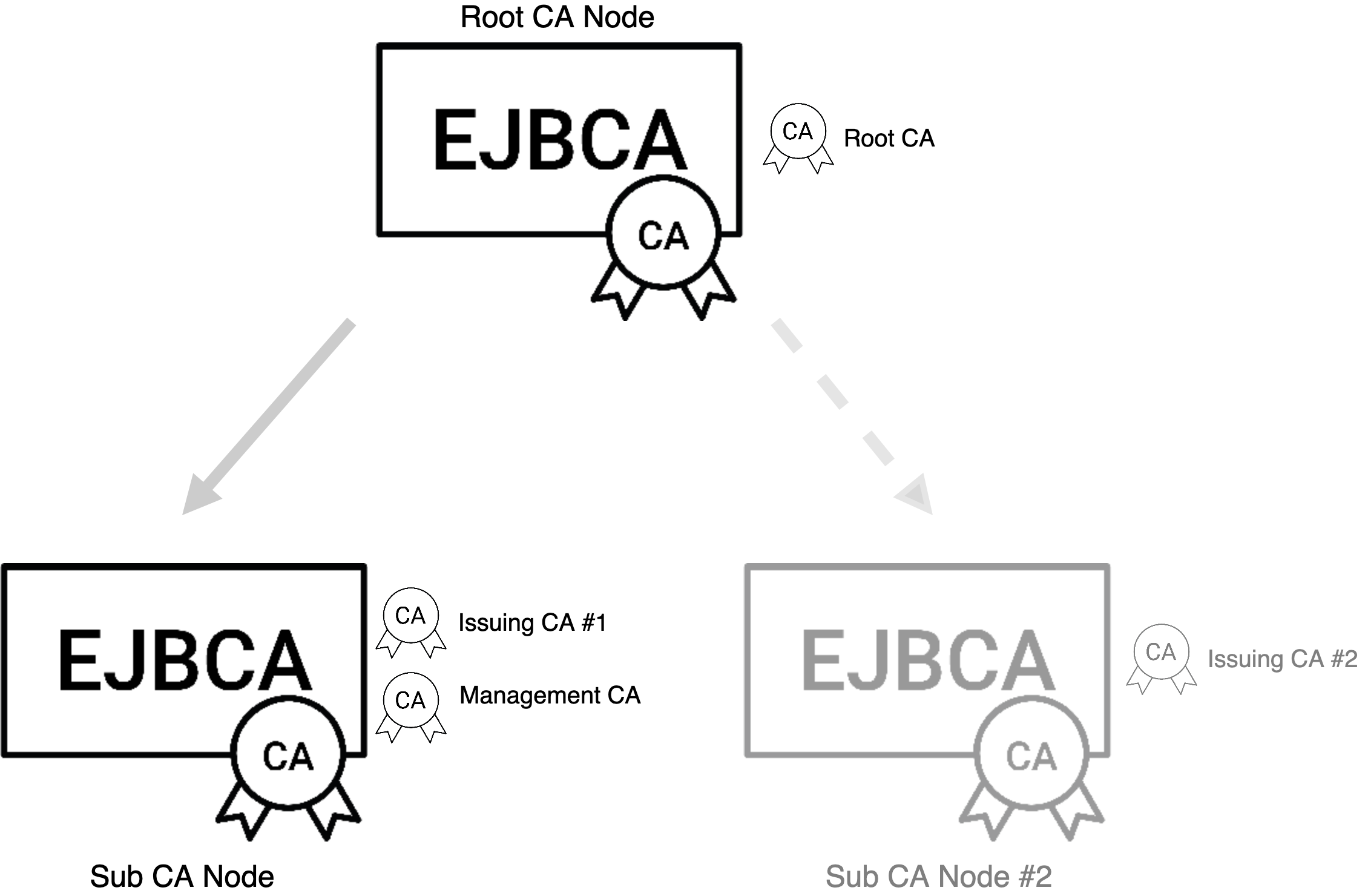

Crear CA raíz y CA secundaria

Inicialmente, necesita un mínimo de dos instancias de EJBCA: un nodo que actúe como CA raíz o CA emisora y una Autoridad de Registro. Si desea mantener la CA raíz aislada, debe instalarse en una instancia independiente; de lo contrario, puede residir en la misma instancia de EJBCA que la CA emisora.

En la práctica, trabajarás con tres CA:

Una CA de administración , ubicada en cualquier nodo. Su función es emitir certificados de usuario internos, como el almacén de claves del servidor de aplicaciones, certificados de cliente para administradores, certificados TLS para conexiones entre pares, etc.

Una CA raíz en el mismo nodo o en un nodo de CA raíz, que es la cabeza de la jerarquía.

Una CA emisora en el nodo de la sub-CA, firmada por la CA raíz. El propósito de tener una CA raíz y una CA emisora es doble:

Es posible que tenga varias CA emisoras diferentes en la misma jerarquía para diferentes inquilinos/propósitos.

Si su CA emisora se ve comprometida de alguna manera, es esencial que la firme una raíz para permitirle recuperar su PKI.

Crear CA emisora

Con una CA raíz en el mismo nodo

La solución más sencilla es tener CA raíz y emisoras en el mismo nodo.

Con una CA raíz externa

A continuación, importe el certificado de la CA raíz en el nodo de la CA secundaria, luego cree la CA emisora y haga que la CA raíz la firme.

→ Cómo importar una CA externa

→ Cómo crear la CA emisora y hacer que la CA raíz la firme

Configurar la infraestructura de VA

El siguiente paso es configurar la infraestructura de su VA para que pueda responder a las solicitudes OCSP. Si bien la CA es totalmente capaz de responderlas por sí sola, es poco probable que desee que esté expuesta a solicitudes entrantes de la web, por lo que la tarea se delega en la VA. La función de la VA es principalmente responder a las solicitudes OCSP y lo hace mediante la publicación de información de revocación por parte de la CA a través de Peers.

→ Cómo configurar la autenticación TLS entre la CA emisora y una autoridad de verificación

→ Cómo conectar la CA emisora y la autoridad de verificación a través de pares

→ Cómo configurar un publicador para que comience a publicar información de revocación de la CA emisora a su VA

Configurar la inscripción

Configurar RA

Probablemente desee procesar una solicitud de inscripción a través de una Autoridad de Registro (AR) para evitar exponer su CA al público. Sus AR se conectarán a la CA mediante el protocolo Peers. Naturalmente, puede usar la misma instancia EJBCA que VA y AR si lo desea.

→ Cómo configurar la autenticación TLS entre la CA emisora y una autoridad de registro

→ Cómo conectar la CA emisora y la autoridad de registro a través de pares

No hay límite para la cantidad de Autoridades de Registro que puede conectar a una instancia de CA. En su lugar, puede escalar para gestionar sus volúmenes y separarlos mediante reglas de acceso para permitir una verdadera multiusuario.

Inscribir dispositivos a través de SCEP o Microsoft Intune

SCEP es un protocolo conocido y utilizado, diseñado principalmente para inscribir dispositivos de red (como routers), pero también se usa comúnmente para inscribir dispositivos móviles. Microsoft Intune utiliza una variante de SCEP para la inscripción. SCEP puede ejecutarse en modo cliente (donde las entidades finales se generan previamente en la CA) o en modo RA (donde las entidades finales se generan tras la solicitud del certificado).

→ Descripción general de SCEP

→ Cómo configurar la inscripción a través de SCEP

→ Cómo configurar la inscripción a través de Microsoft Intune

Inscribir dispositivos a través de CMP

CMP es un protocolo genérico para solicitar certificados X509. Si bien es más complejo que, por ejemplo, SCEP o EST, su complejidad lo hace apto para una gama más amplia de casos de uso. Al igual que SCEP, CMP puede configurarse en modo cliente o modo RA.

→ Descripción general del CMP

→ Cómo configurar la inscripción a través de CMP

Inscribir dispositivos a través de CMP con 3GPP

3GPP es una extensión del protocolo CMP, que permite el suministro de certificados de nacimiento para implementaciones desde cero. Se desarrolló originalmente para la industria de las telecomunicaciones, pero se puede implementar para cualquier tipo de dispositivo.

→ Descripción general del CMP 3GPP

→ Cómo configurar la inscripción a través de 3GPP CMP

Inscribir dispositivos a través de EST

EST es un protocolo de inscripción moderno con los mismos objetivos que SCEP, que de hecho lo reemplaza. A diferencia de SCEP, se basa en REST y admite TLS y curvas elípticas.

Contenido relacionado

Para profundizar en el funcionamiento interno de EJBCA, consulte la Guía de conceptos de CA de EJBCA y para obtener más información sobre la configuración de CA, perfiles y configuración general de una instancia EJBCA, consulte la Guía de operaciones de CA EJBCA.

Para obtener más información sobre otras áreas de soluciones interesantes y lo que necesita configurar, consulte Áreas de soluciones .

Áreas de solución

Página: Implementación de PKI y servicios de firma en entornos DevOps

Página: Emisión de certificados de identidad electrónica y firma de pasaportes electrónicos

Página: Implementación de PKI híbrida para fabricantes modernos

Página: PKI y servicios de firma para microservicios y entornos DevOps

Página: PKI para 3GPP

Página: Preparación post-cuántica

Página: Emisión de certificados TLS