Descripción general de los tokens criptográficos

Esta descripción general proporciona información sobre qué son los tokens criptográficos, qué hacen y también enumera los campos de los tokens criptográficos.

Para obtener más información sobre cómo administrar tokens criptográficos, consulte Operaciones con tokens criptográficos .

Descripción

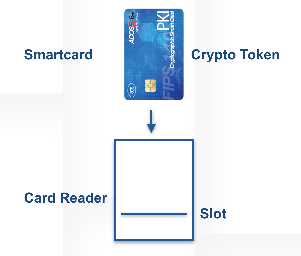

Históricamente, el término token criptográfico denota la diferenciación entre una tarjeta inteligente y un lector de ranura, donde la tarjeta y la ranura desde la que se lee no son permanentes.

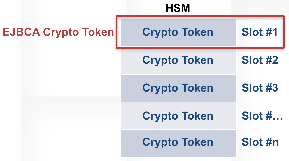

A medida que el HSM moderno se generalizó, este modelo se volvió obsoleto, pero la terminología se mantiene. El token criptográfico moderno suele permanecer en la misma área de memoria del HSM (siendo ambos uno y el mismo), aunque si bien las etiquetas del token criptográfico y los índices de ranura son siempre constantes, la numeración de ranuras puede variar. En EJBCA, el término token criptográfico se refiere a un área de memoria que contiene claves, ya sea una ranura del HSM o un almacén de claves de software creado localmente.

Uso

Lo que todos los tokens criptográficos EJBCA tienen en común es que:

Un token criptográfico puede existir en una sola ranura.

Un token criptográfico puede contener cualquier número de pares de claves y alias.

Para este fin, los tokens criptográficos tienen varias aplicaciones diferentes en EJBCA:

Se incluye en las CA para la firma de certificados y CRL. Para más información, consulte Descripción general de la autoridad de certificación .

Los respondedores de OCSP lo utilizan para firmar las respuestas de OCSP. Para más información, consulte Combinaciones de teclas de OCSP .

Se utiliza para autenticar la comunicación TLS entre nodos EJBCA. Para más información, consulte Atajos de teclado para autenticación .

Campos de tokens criptográficos

Campos comunes

Campos comunes para todos los tokens criptográficos:

Campo | Descripción |

Nombre | Un nombre fácil de usar para el token criptográfico. |

Tipo | Asignación de ranura HSM PKCS#11 o un almacén de claves Soft PKCS#12 en la base de datos. |

Código de autenticación | El PIN de la ranura PKCS#11 o la contraseña que protegerá el almacén de claves suaves. |

Repetir código de autenticación | Debe ser el mismo que el valor del código de autenticación. |

Activación automática | Si el código de autenticación debe almacenarse (encriptarse) en la base de datos y usarse para mantener siempre activo el Crypto Token. |

Permitir la exportación de claves privadas | Si se selecciona, EJBCA no intentará evitar la exportación del almacén de claves de Soft Crypto Token. |

Utilice parámetros ECC explícitos (certificados ICAO CSCA y DS) | Seleccione esta opción para usar los parámetros ECC explícitos. Si no está seleccionada, se ignoran.

|

Campos PKCS#11

Además de los campos comunes, los siguientes campos están disponibles si ha elegido crear un token criptográfico PKCS#11:

Campo | Descripción |

Biblioteca PKCS#11 | Biblioteca compartida PKCS#11 configurada como disponible en conf/web.properties. |

Tipo de referencia PKCS#11 | Tipo de referencia de ranura descrita por la referencia PKCS#11 (Id, Índice o Etiqueta). |

Referencia PKCS#11 | Número de ranura, índice o etiqueta PKCS#11. |

Archivo de atributos PCKS#11 | Si es necesario, este es un archivo de atributos PKCS#11 configurado como disponible en conf/web.properties. Tenga en cuenta que esto solo debería ser necesario para HSM no comunes. |

Es posible que PKCS#11 requiera una configuración adicional de su servidor de aplicaciones, consulte Servidores de aplicaciones .

Para obtener más información sobre las propiedades de PKCS#11, consulte Módulos de seguridad de hardware (HSM) . Al crear el token, se genera un identificador único de token criptográfico.

Campos de Azure Key Vault

EJBCA admite el uso del servicio Key Vault de la plataforma en la nube Azure de Microsoft como token criptográfico. Para obtener información sobre cómo configurar el servicio Key Vault, consulte la documentación de Microsoft Azure Key Vault .

Además de los campos comunes, al usar Azure Key Vault, los siguientes campos están disponibles en EJBCA:

Campo | Descripción |

Tipo de bóveda de claves | Seleccione el tipo de almacén de claves que ha adquirido de Microsoft.

|

Nombre de la bóveda de claves | El nombre seleccionado cuando se creó Azure Key Vault. |

ID de cliente de Key Vault | El identificador de la aplicación de Azure para una entidad de servicio que tiene permiso para realizar operaciones en esta instancia de Key Vault. |

Autenticación de clave pública de Key Vault | Seleccione esta opción para autenticarse en Azure Key Vault mediante un par de claves y certificados de un enlace de claves interno. Deje esta opción desactivada para usar un secreto de aplicación para la autenticación en Key Vault. |

Nombre de enlace de Key Vault | Solo se muestra si se selecciona la autenticación de clave pública de Key Vault . Seleccione el enlace de clave interno que contiene la clave y el certificado que se usarán para autenticarse en Key Vault. El certificado del enlace de clave interno seleccionado debe cargarse en Azure como método de autenticación para la entidad de servicio especificada en el campo "ID de cliente de Key Vault" (arriba). |

Autorización de tokens criptográficos

Para todas las operaciones autorizadas de CA, se implica la autorización para las operaciones subyacentes de Crypto Token. La autorización mínima requerida para crear una CA es la autorización para "ver" y "usar" (o "modificar") un Crypto Token. Dado que la modificación de Crypto Tokens PKCS#11 puede cambiar la asignación de ranuras, se requiere la misma autorización para la creación y modificación.

A continuación se enumeran las reglas de autorización:

Regla de autorización | Descripción |

/criptotoken/ | Necesario para mostrar la gestión del token criptográfico en la GUI de administración. |

/cryptotoken/view/ID de token criptográfico | Necesario para ver información del Crypto Token y enumerar pares de claves. |

/cryptotoken/uso/cryptoTokenId | Necesario para vincular un token criptográfico a una CA. |

/cryptotoken/modificar/ | Necesario para crear o modificar un token criptográfico. |

/cryptotoken/eliminar/ | Necesario para la eliminación de un token criptográfico. |

/cryptotoken/activar/cryptoTokenId | Necesario para la activación de un token criptográfico. |

/cryptotoken/desactivar/cryptoTokenId | Necesario para la desactivación de un token criptográfico. |

/cryptotoken/claves/generar/cryptoTokenId | Necesario para la generación de pares de claves. |

/cryptotoken/claves/eliminar/cryptoTokenId | Necesario para la eliminación del par de claves. |

/cryptotoken/claves/prueba/cryptoTokenId | Necesario para la prueba de pares de claves. |