Configurar Intune

Las siguientes secciones cubren cómo configurar Intune para la inscripción de certificados de dispositivos.

Configurar Intune para la inscripción de certificados de dispositivos

Configurar certificados de confianza de Intune y el perfil de certificado SCEP

Requisito previo: configurar Intune

Antes de configurar Intune para la inscripción de certificados de dispositivo, se supone que Intune está configurado de acuerdo con las instrucciones del documento de Microsoft Configurar Intune .

Configurar Intune para la inscripción de certificados de dispositivos

Siga los pasos que se describen a continuación para configurar Intune para la inscripción de certificados de dispositivos:

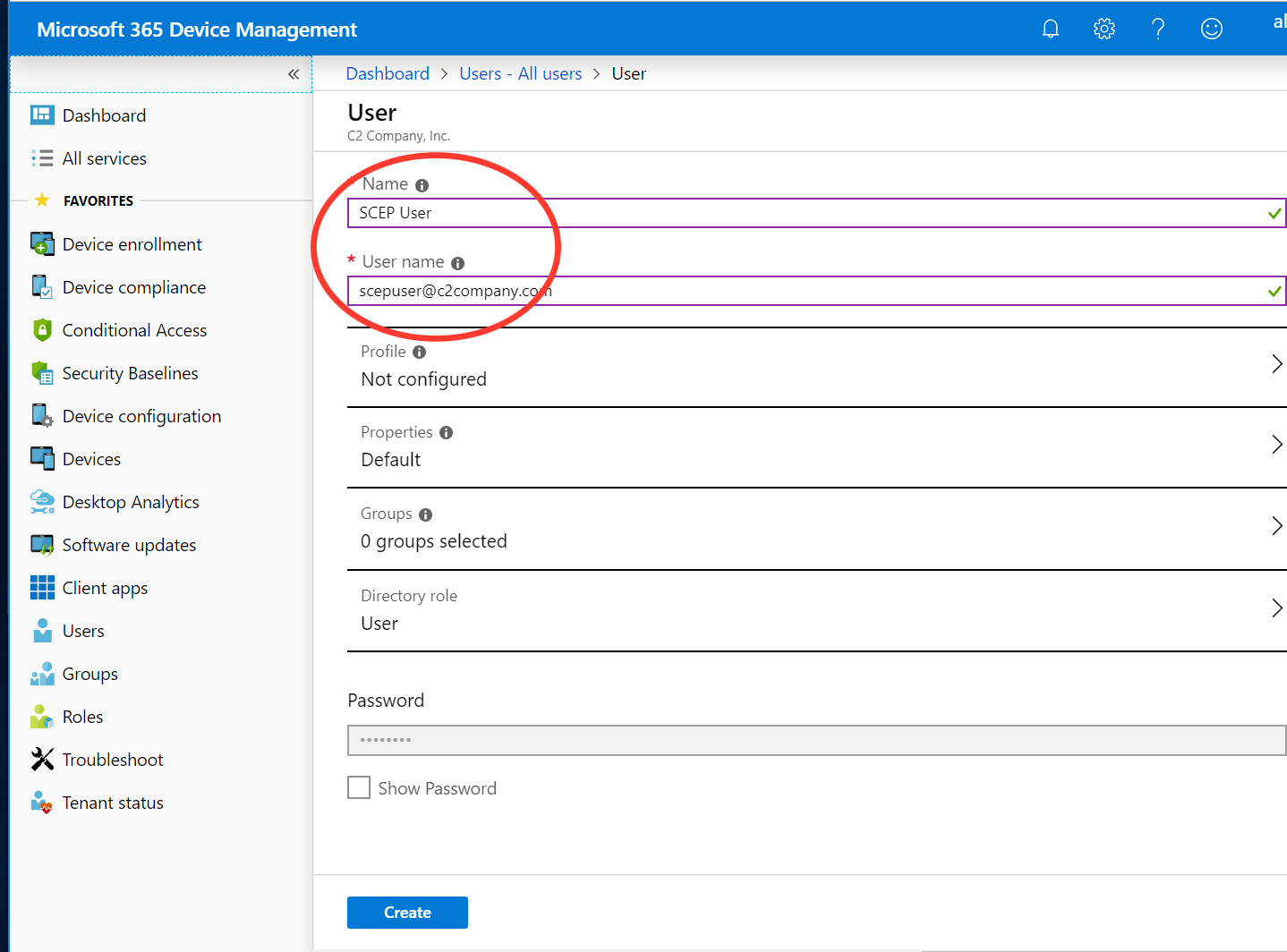

Agregar un usuario de prueba

Como administrador, puede agregar usuarios que, una vez agregados, podrán inscribir dispositivos y acceder a los recursos de la empresa.

Siga los pasos a continuación para agregar un usuario de prueba de Intune.

Inicie sesión en Intune ( https://aka.ms/intuneportal ).

Seleccione Usuarios y luego haga clic en Nuevo usuario .

En la página Usuario, especifique la información requerida y luego haga clic en Crear.

Nombre: Especifique un nombre. En este ejemplo, Usuario SCEP .

Nombre de usuario: El nombre de usuario del nuevo usuario. En este ejemplo, scepuser@c2company.com.

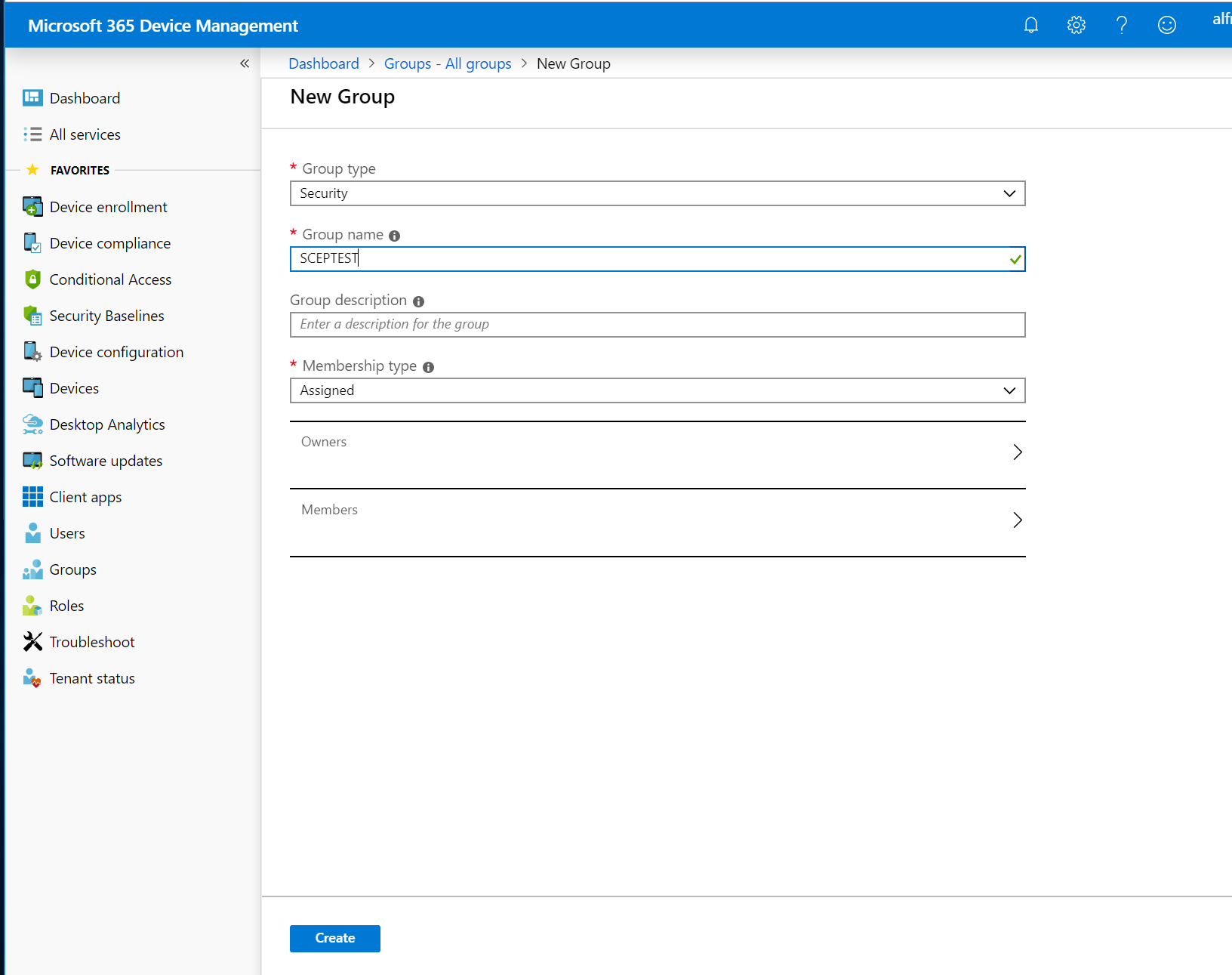

Agregar un grupo de prueba

Utilice los siguientes pasos para crear un nuevo grupo.

Seleccione Grupos y luego haga clic en Nuevo grupo en el panel Todos los grupos .

En la página Nuevo grupo, especifique lo siguiente y luego haga clic en Crear .

Especifique un nombre de grupo. En este ejemplo, SCEPTEST.

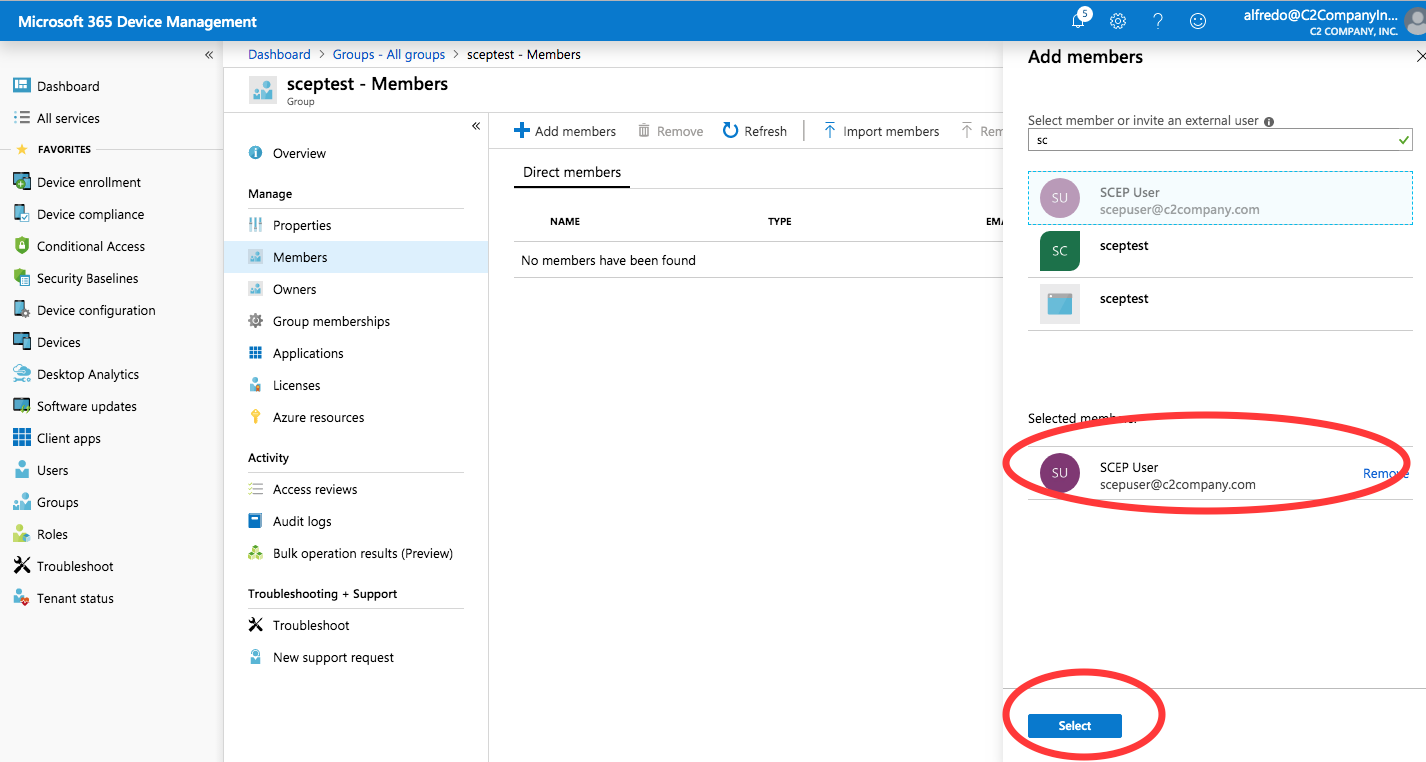

Para agregar miembros al grupo, seleccione Miembros y haga clic en Agregar miembros .

Seleccione el usuario SCEP y luego haga clic en Seleccionar para agregar el miembro.

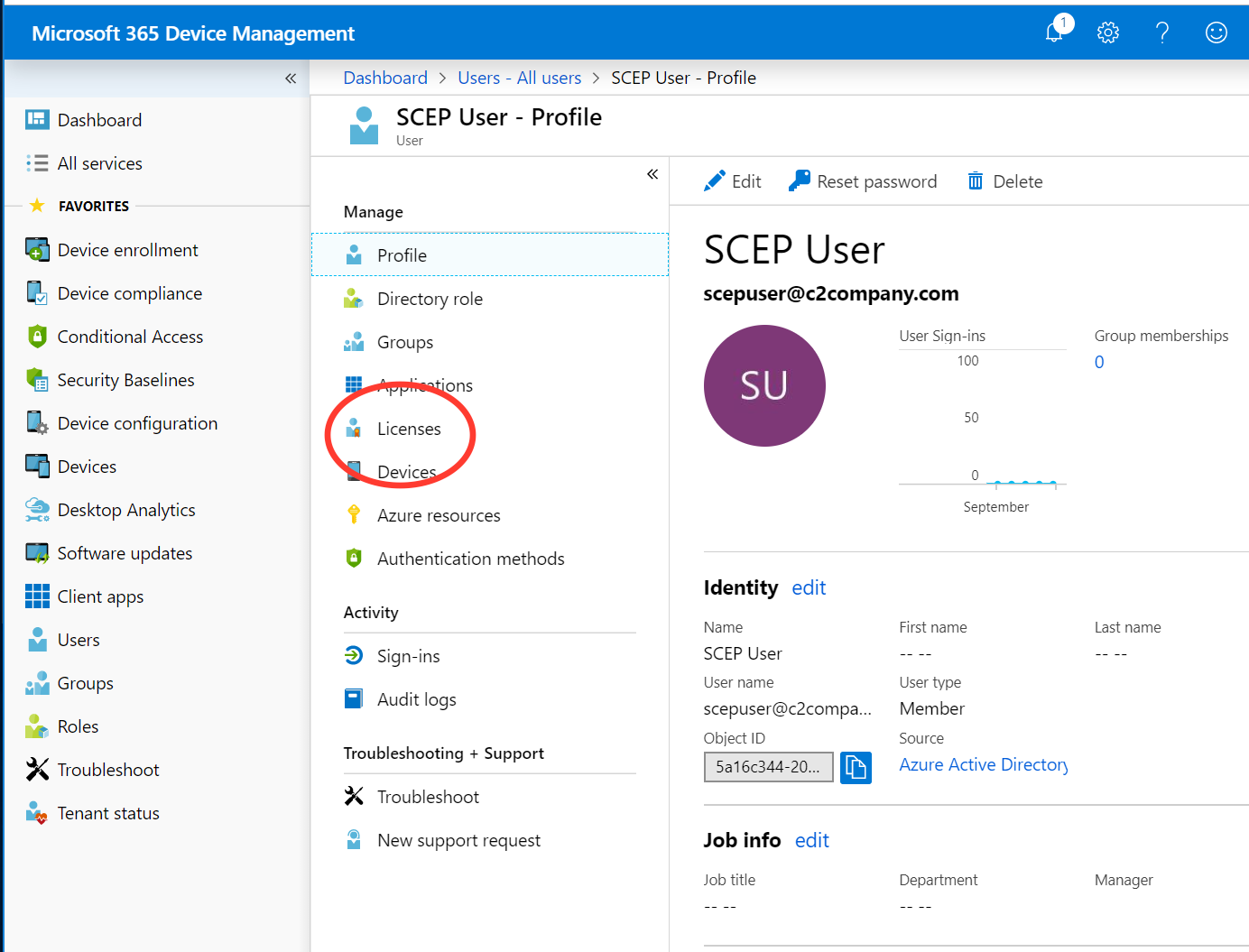

Asignar una licencia de Intune al usuario

Debe asignar a cada usuario una licencia de Intune antes de que los usuarios puedan inscribir sus dispositivos en Intune.

Utilice los siguientes pasos para asignar una licencia de Intune al usuario agregado.

Haga clic en Usuarios , seleccione el usuario SCEP agregado y luego haga clic en Licencias .

Haga clic en Asignar y luego, en la página Asignar licencia, seleccione Productos Configurar los ajustes necesarios .

Seleccione el producto Intune , haga clic en Seleccionar y luego en Asignar .

Autorizar la comunicación entre CA e Intune

Para permitir que un servidor SCEP de terceros ejecute una validación de desafío personalizada con Intune, cree una aplicación en Azure Active Directory (AD). Esta aplicación otorga derechos delegados a Intune para validar las solicitudes SCEP. Para obtener más información, consulte el documento de Microsoft " Configurar la integración de CA de terceros" .

Para autorizar la comunicación entre EJBCA e Intune, cree una aplicación en Azure Active Directory, siguiendo los pasos a continuación.

Inicie sesión en el Portal de Azure ( https://portal.azure.com/).

Seleccione Azure Active Directory > Registros de aplicaciones y, a continuación, haga clic en Nuevo registro .

En la página Registrar una solicitud, especifique lo siguiente:

Introduzca un nombre para la aplicación, por ejemplo, SCEP_API_registration.

En Tipos de cuentas admitidos , seleccione Cuentas en cualquier directorio de la organización .

Para Redirect URI , deje el valor predeterminado de Web y luego especifique una URL de redireccionamiento, por ejemplo, http://localhost .

Haga clic en Registrarse para crear la aplicación y abrir la página Descripción general de la nueva aplicación.

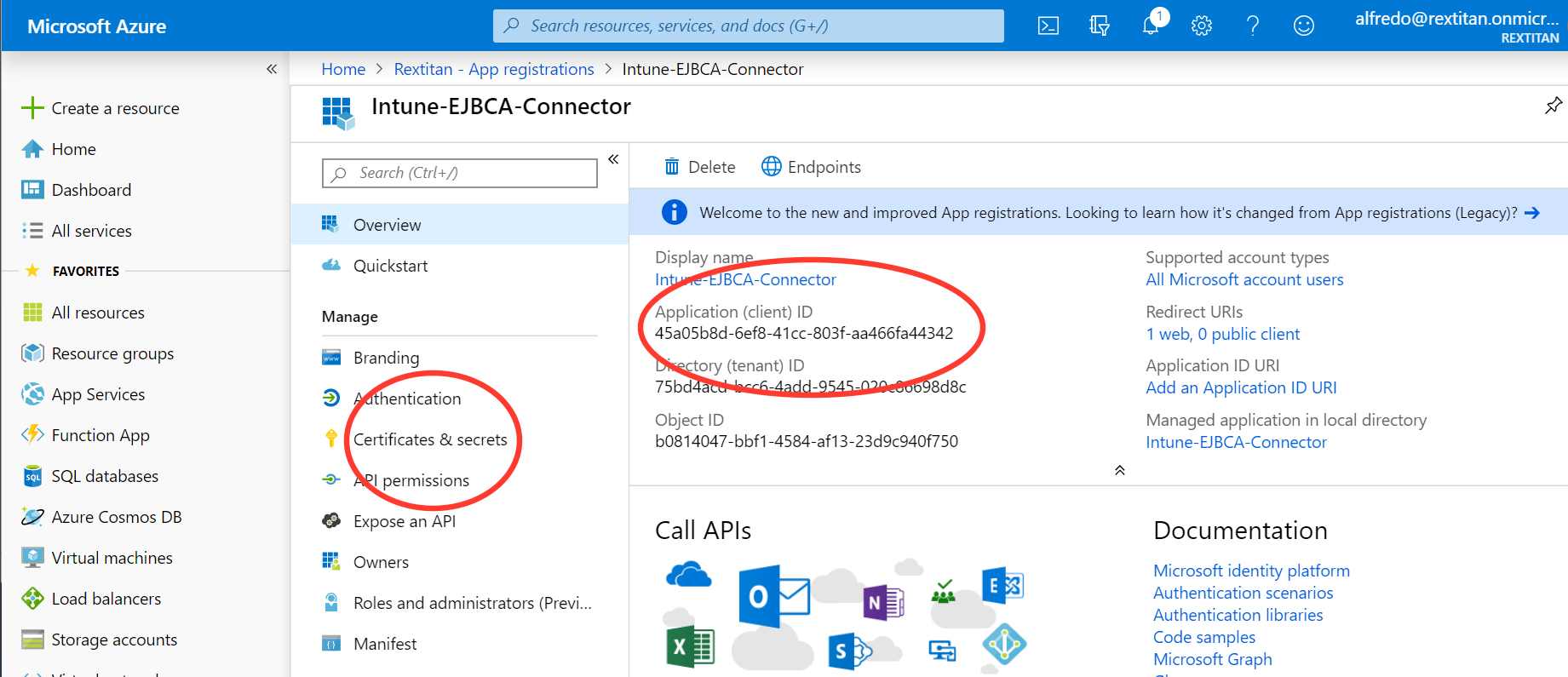

En la página Descripción general de la aplicación, tome nota del ID de la aplicación (cliente), ya que necesitará este valor más adelante.

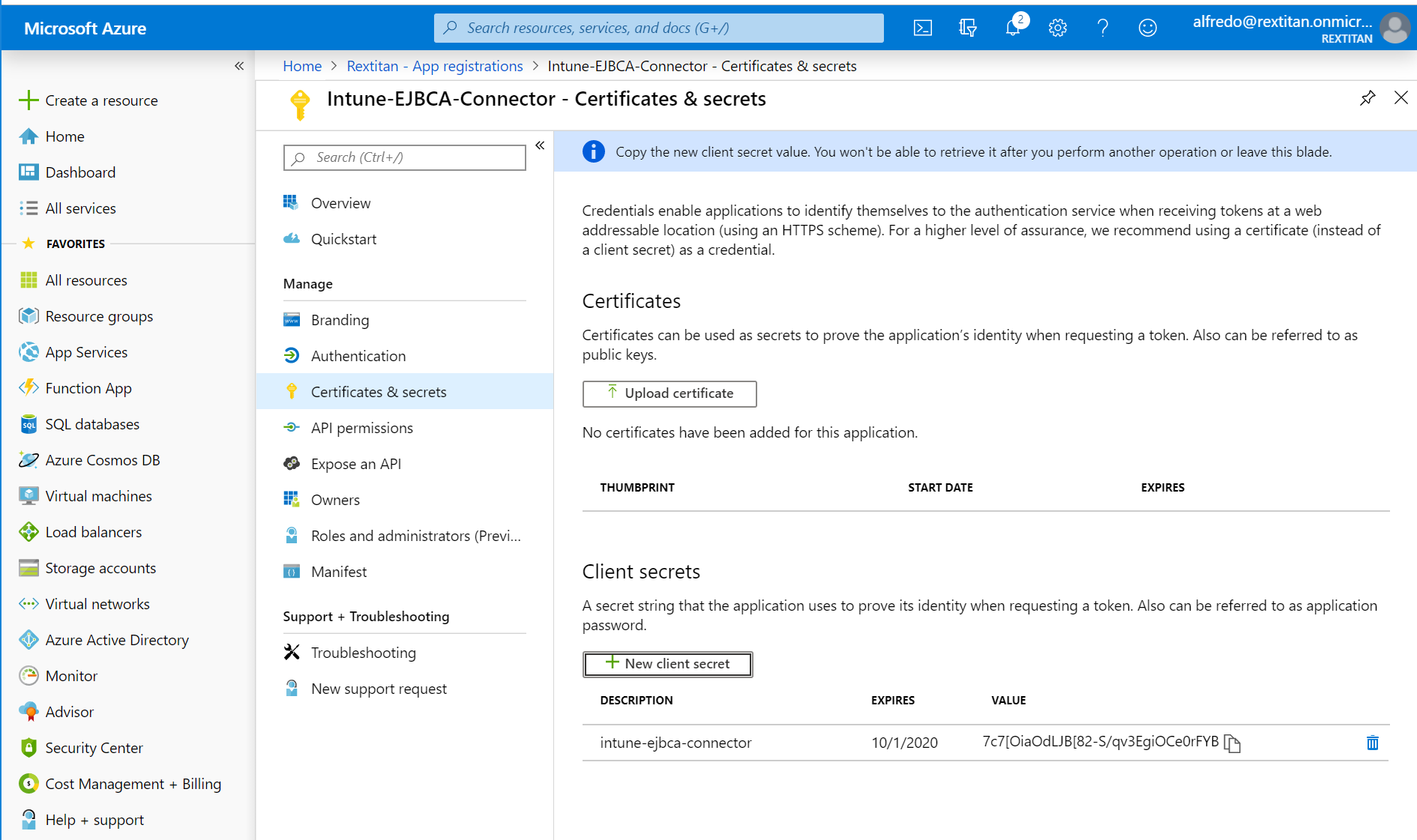

Seleccione Certificados y secretos en Administrar y haga clic en Nuevo secreto de cliente .

Especifique una Descripción , seleccione cualquier opción para Caduca y luego haga clic en Agregar para generar un valor para el secreto del cliente.

Tome nota del nuevo valor secreto del cliente antes de abandonar la página.

Registre su ID de inquilino . Este ID es el texto del dominio después del símbolo @ en su cuenta. Por ejemplo, si su cuenta es admin@name.onmicrosoft.com , su ID de inquilino será name.onmicrosoft.com .

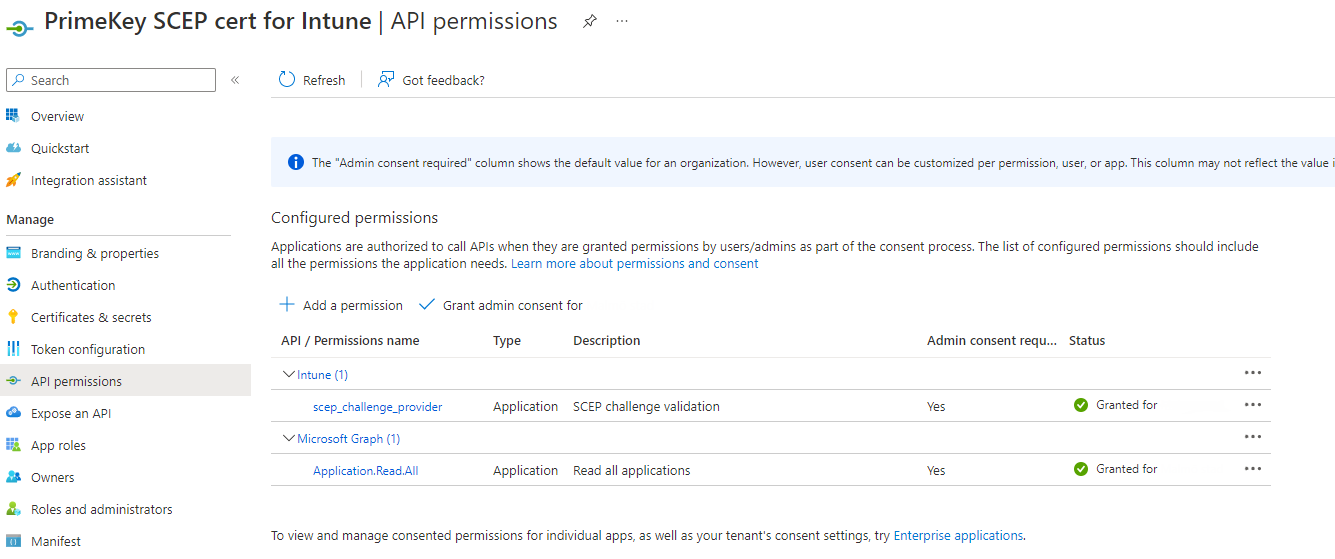

Seleccione los permisos de API en Administrar y luego haga lo siguiente para agregar tres permisos de aplicación separados:

Haga clic en Agregar un permiso .

En la página Permisos de API de solicitud , seleccione Intune y luego haga clic en Permisos de aplicación .

Seleccione el permiso scep_challenge_provider (validación de desafío SCEP) y haga clic en Agregar permisos para guardar la configuración.

Haga clic en Agregar un permiso nuevamente.

En la página Permisos de API de solicitud , seleccione Microsoft Graph > Permisos de aplicación .

Expanda Aplicación y seleccione Aplicación.Leer.All (Leer todas las aplicaciones) y haga clic en Agregar permisos para guardar la configuración.

En la página de permisos de API , en Otorgar consentimiento, haga clic en Otorgar consentimiento de administrador para <Nombre del inquilino> y, luego, haga clic en Sí en el panel de confirmación.

Configurar Intune para Windows 10

Para configurar Intune para la inscripción de dispositivos de Windows 10, haga lo siguiente:

Inicie sesión en el portal de Intune ( https://aka.ms/intuneportal ).

Seleccione Inscripción del dispositivo .

Si aún no está configurado, se le pedirá que elija la Autoridad de Administración de Dispositivos Móviles (Autoridad MDM). Para este ejemplo, seleccione Autoridad MDM de Intune y haga clic en " Elegir" .

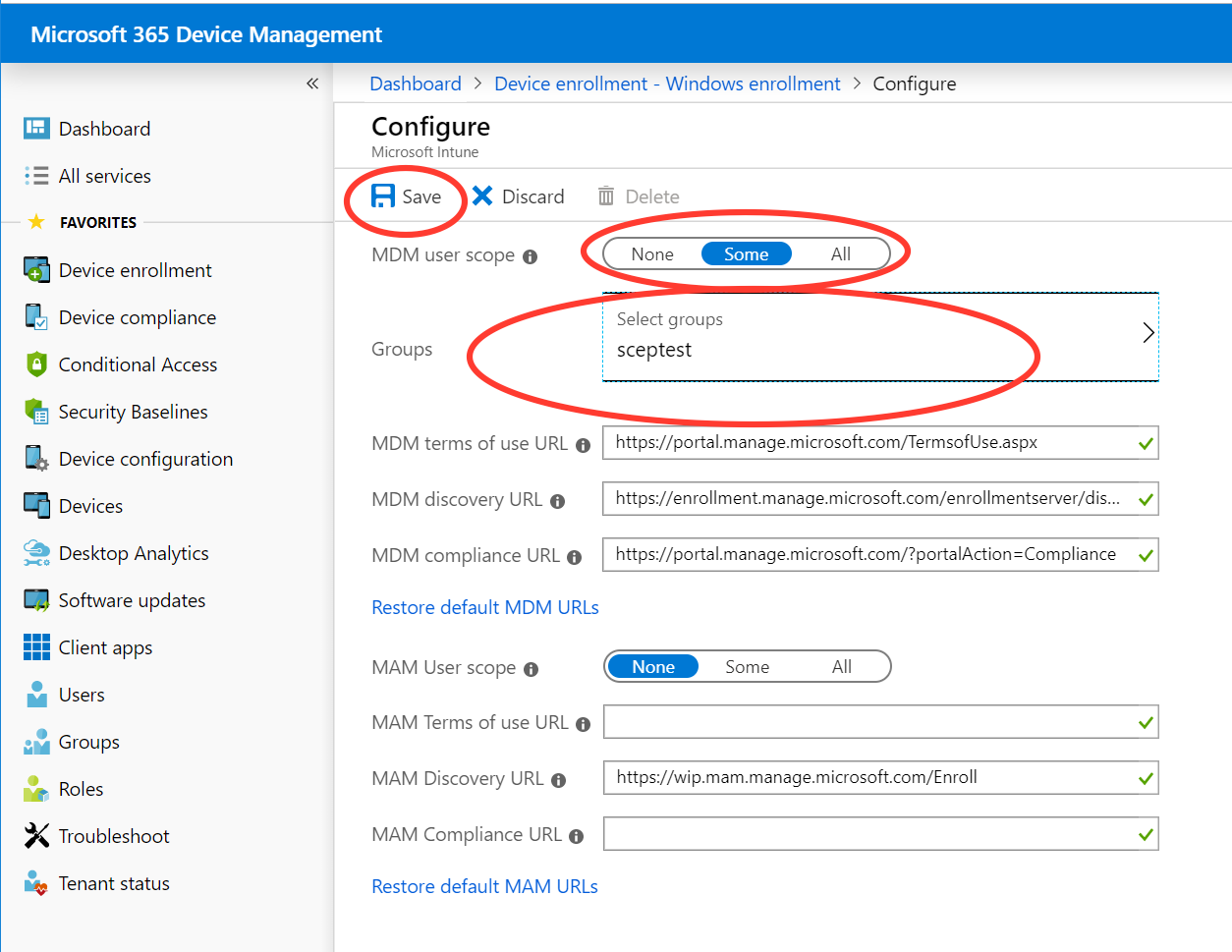

Seleccione Inscripción de Windows en Administrar y haga clic en Inscripción automática .

En la página Configurar, cambie el ámbito de usuario de MDM a Algunos , seleccione el grupo sceptest y luego haga clic en Guardar para guardar la configuración.

Configurar certificados de confianza de Intune y el perfil de certificado SCEP

A continuación, se proporcionan los pasos a seguir para configurar los diferentes certificados de confianza de Intune y el perfil de certificado SCEP.

Crear un perfil de certificado de confianza para la CA raíz de EJBCA

Crear un perfil de certificado de confianza para la CA emisora de EJBCA

Crear un perfil de certificado de confianza para la CA raíz de EJBCA

Siga los pasos a continuación para crear el perfil de certificado confiable para la CA raíz EJBCA:

Seleccione Configuración del dispositivo, luego seleccione Perfiles en Administrar y haga clic en Crear perfil.

En la página Crear perfil, especifique lo siguiente:

Introduzca el nombre del perfil: WIN10_RootCA_Cert.

Para Plataforma, especifique Windows 10 y posterior .

Para el tipo de perfil, seleccione Certificado de confianza.

Haga clic en Configuración: Configurar , cargue el certificado raíz EJBCA en formato DER, seleccione el almacén de destino = Almacén de certificados de equipo - Raíz y, a continuación, haga clic en Aceptar.

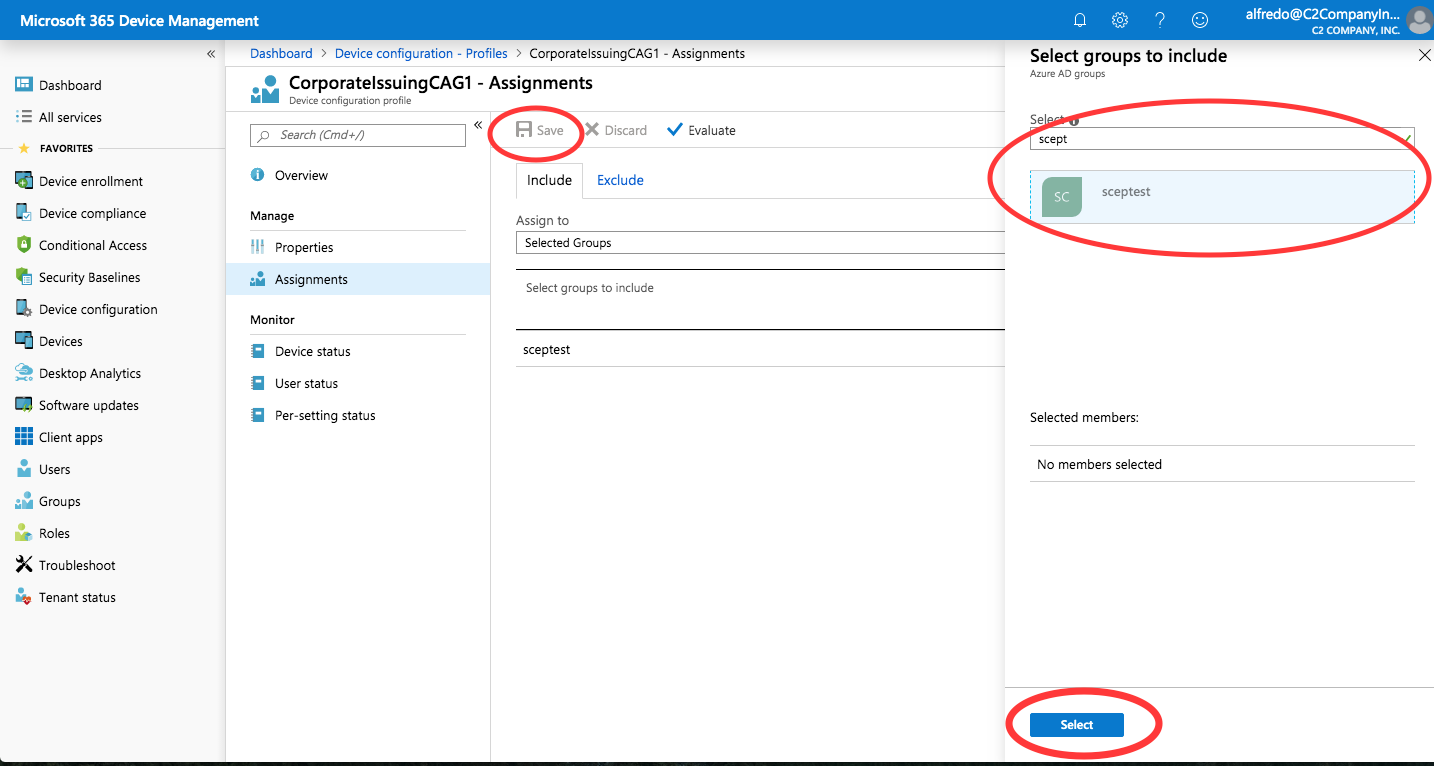

Seleccione Asignaciones en Administrar y luego haga clic en Seleccionar grupos para incluir .

En el panel Seleccionar grupos para incluir, seleccione el grupo de cetro , haga clic en Seleccionar y, a continuación, haga clic en Guardar .

Crear un perfil de certificado de confianza para la CA emisora de EJBCA

Siga los pasos a continuación para crear el perfil de certificado confiable para la CA emisora de EJBCA:

Seleccione Configuración del dispositivo, luego seleccione Perfiles en Administrar y haga clic en Crear perfil.

En la página Crear perfil, especifique lo siguiente:

Introduzca el nombre del perfil: WIN10_IssuingCA_Cert.

Para Plataforma, especifique Windows 10 y posterior .

Para el tipo de perfil, seleccione Certificado de confianza.

Haga clic en Configuración: Configurar , cargue el certificado de CA emisora de EJBCA en formato DER, seleccione el almacén de destino = Almacén de certificados de computadora - Intermedio y, luego, haga clic en Aceptar.

Seleccione Asignaciones en Administrar y luego haga clic en Seleccionar grupos para incluir .

En el panel Seleccionar grupos para incluir, seleccione el grupo de cetro , haga clic en Seleccionar y, a continuación, haga clic en Guardar .

Crear un perfil de certificado de confianza para EJBCA RootCA en el almacén intermedio de certificados del equipo

Los certificados se agregan al almacén intermedio de confianza de certificados de equipo de Windows 10. Para que la CA raíz se elimine del almacén intermedio de confianza de certificados de equipo de Windows 10 al eliminar el dispositivo de Intune, se debe agregar el siguiente perfil.

<p >Siga los pasos a continuación para crear el perfil de certificado confiable para EJBCA RootCA en el almacén de certificados de computadora - Intermedio:Seleccione Configuración del dispositivo, luego seleccione Perfiles en Administrar y haga clic en Crear perfil.

En la página Crear perfil, especifique lo siguiente:

Introduzca el nombre del perfil: WIN10_RootCA_Cert_Intermediate.

Para Plataforma, especifique Windows 10 y posterior .

Para el tipo de perfil , seleccione Certificado de confianza.

Haga clic en Configuración: Configurar , cargue el certificado de CA emisora de EJBCA en formato DER, seleccione el almacén de destino = Almacén de certificados de computadora - Intermedio y, luego, haga clic en Aceptar.

Seleccione Asignaciones en Administrar y luego haga clic en Seleccionar grupos para incluir .

En el panel Seleccionar grupos para incluir, seleccione el grupo de cetro , haga clic en Seleccionar y, a continuación, haga clic en Guardar .

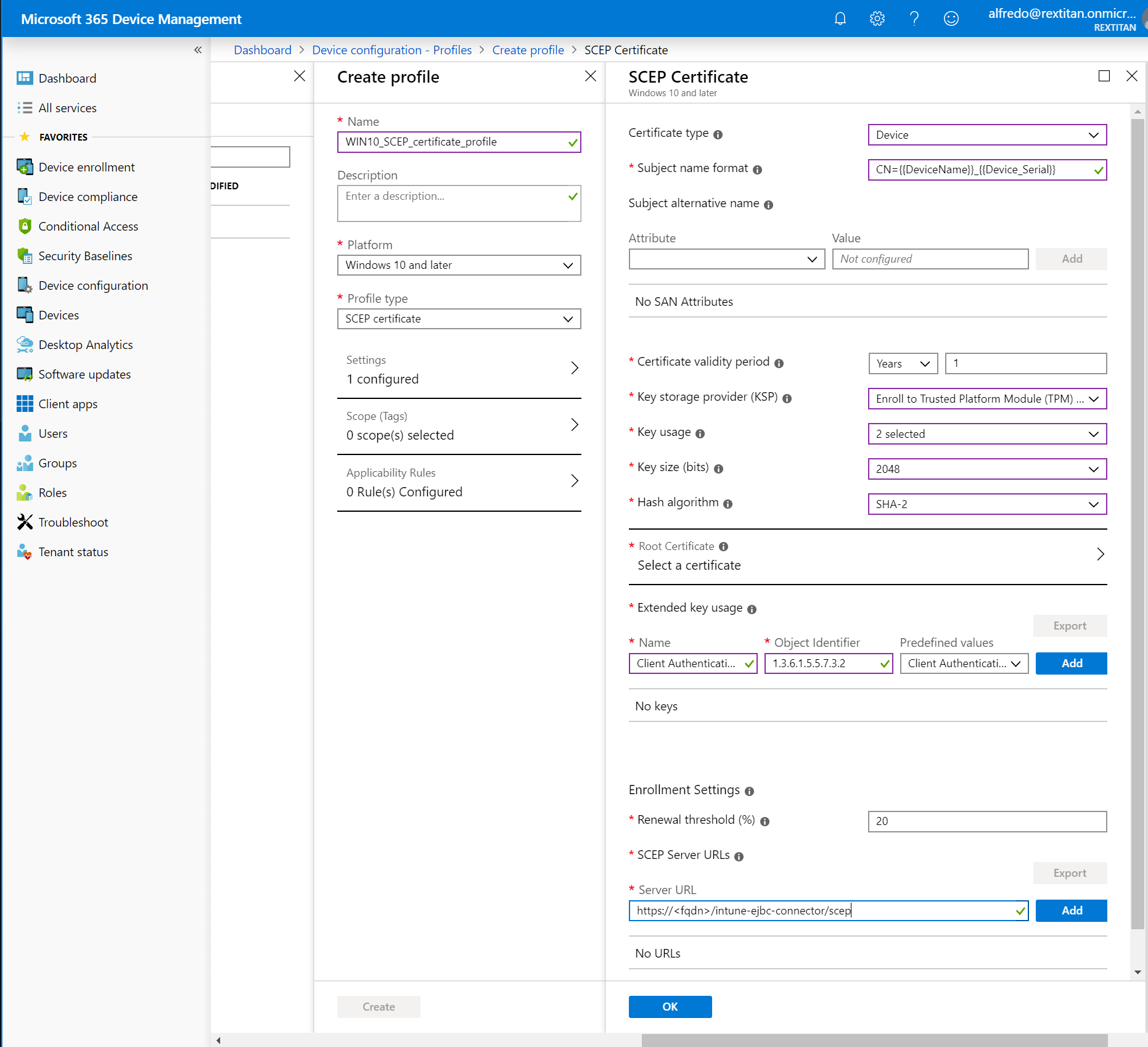

Crear perfil de certificado SCEP

Siga los pasos a continuación para crear el perfil de certificado SCEP:

Seleccione Configuración del dispositivo, luego seleccione Perfiles en Administrar y haga clic en Crear perfil .

En la página Crear perfil, especifique lo siguiente:

Introduzca el nombre del perfil: WIN10_SCEP_certificate_profile.

Para Plataforma, especifique WIndows 10 y posterior .

Para Tipo de perfil , seleccione Certificado SCEP.

Haga clic en Configuración:Configurar y especifique lo siguiente:

Tipo de certificado: Dispositivo.

Formato del nombre del sujeto : CN={{Device_Serial}}

Si se configura una estructura DN en el perfil de entidad final EJBCA, la estructura debe afirmarse en el formato de nombre de sujeto, por ejemplo, CN={{Device_Serial}},OU=Intune Devices,O=PrimeKey,C=SE

Periodo de validez del certificado : 1 año.

Proveedor de almacenamiento de claves (KSP) : inscribirse en el módulo de plataforma confiable (TPM) KSP si está presente; de lo contrario, en el KSP de software.

Uso de clave : Firma digital y cifrado de clave.

Tamaño de clave: 2048.

Algoritmo hash: SHA-2.

Certificado raíz: WIN10_IssuingCA_Cert.

Para dispositivos Windows, se debe usar el certificado de la CA subordinada o de la CA emisora como certificado raíz. Para dispositivos Apple y Android, use el certificado de la CA raíz.

Uso extendido de la clave: seleccione Valores predefinidos=Autenticación de cliente para completar los campos Nombre e Identificador de objeto y, luego, haga clic en Agregar.

URL del servidor SCEP: especifique https://<fqdn>/ejbca/publicweb/apply/scep/<EJBCA SCEP Alias> como el URI de EJBCA y luego haga clic en Agregar.

Los dispositivos Windows añaden /pkiclient.exe al final de la URL. Las políticas de Apple y Android deberían añadir /pkiclient.exe al final de la URL.

Seleccione Asignaciones en Administrar y luego haga clic en Seleccionar grupos para incluir .

En el panel Seleccionar grupos para incluir, seleccione el grupo de cetro , haga clic en Seleccionar y, a continuación, haga clic en Guardar .

Próximo paso: inscribir dispositivos Windows 10 en Intune

A continuación, inscriba dispositivos Windows 10 en Intune .