Gestión de CA

Esta sección de Operaciones de Autoridad de Certificación proporciona información sobre la gestión de CA e instrucciones sobre cómo crear, renovar, revocar e importar y exportar Autoridades de Certificación (CA).

Para obtener más información conceptual sobre las CA, consulte Descripción general de la autoridad de certificación .

Esta página abarca principalmente las CA x509 para correo electrónico seguro, inicio de sesión, autenticación web, VPN, etc. Para obtener información sobre las CA CVC para certificados utilizados por pasaportes electrónicos y documentos de identidad electrónicos de la UE y el CAE, consulte la página de Operaciones de CA CVC .

Creación de CA

Tras la primera instalación, se creará una CA predeterminada en su instancia de EJBCA, denominada CA de administración . Esta CA es la CA de arranque propia de EJBCA y, a partir de ahora, la utilizará internamente para emitir certificados de usuario final para sus administradores.

A partir de aquí podrás crear la CA que prefieras:

Creación de una CA a través de la API de servicio web de EJBCA

EMPRESA Esta es una característica de EJBCA Enterprise.

Si el servicio web de EJBCA está configurado, también es posible crear una nueva CA mediante la llamada a la API de WS createCA en su aplicación o con la CLI de servicios web .

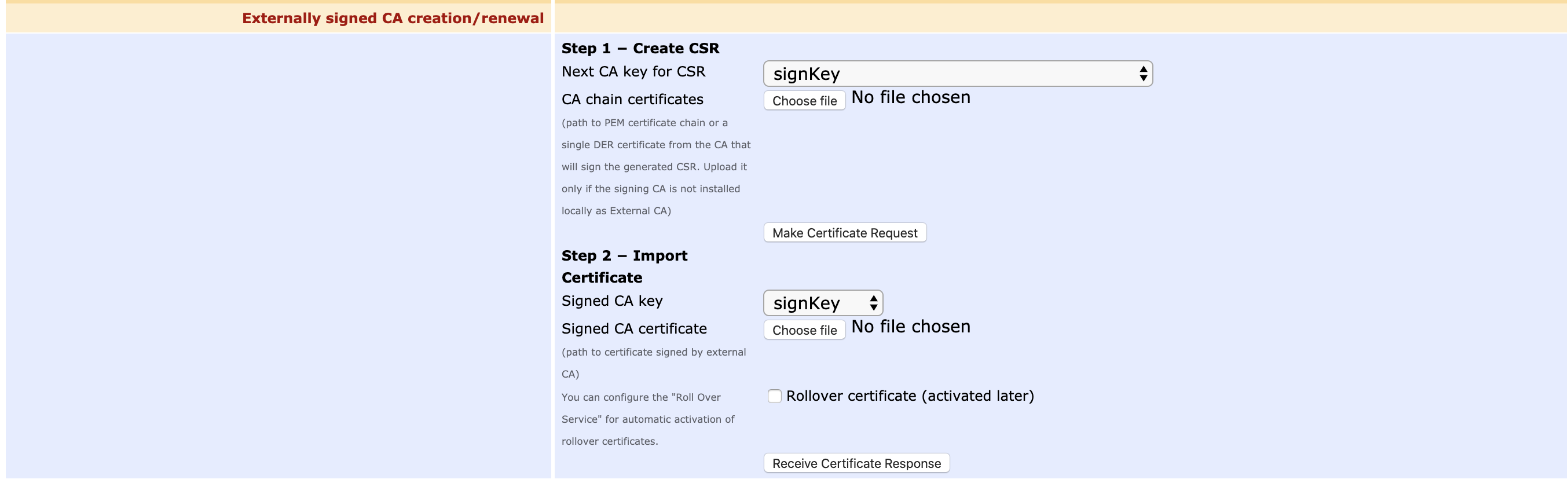

Solicitud de certificado de cruz o puente

Si ha configurado su propia CA, puede solicitar que otra CA certifique de forma cruzada su CA, o puede obtener la certificación mediante Bridge CA, como Federal Bridge.

El manejo de las cadenas de certificados en los clientes está fuera del alcance de EJBCA.

Esto se hace de la siguiente manera:

En la página Editar CA , elija una CA que desea certificar de forma cruzada con otra CA y haga clic en Editar .

En la parte inferior de la pantalla, haga clic en Realizar solicitud de certificado y omita la carga de la cadena de certificados de firma.

Guarde la solicitud de certificado PKCS#10 creada en el disco y envíela a la otra CA.

Ahora tiene una solicitud de certificado para enviar a la otra CA o a la CA puente. Cuando la otra CA haya emitido un certificado, todo estará completo. No necesita (y normalmente no debería) importar el certificado cruzado o el certificado puente en EJBCA. Lo que debe hacer es asegurarse de que los clientes que usan los certificados emitidos por su CA tengan acceso a la cadena de certificados correcta. Si tiene una certificación cruzada con varias otras CA, existen múltiples cadenas de certificados posibles.

Si elige cargar la cadena de certificados resultante, esto convertirá su CA de una CA interna a una CA firmada externamente.

Renovación de CA

Cuando una CA vence, puede optar por renovar la CA existente o crear una nueva. Tenga en cuenta que, por lo general, recomendamos crear un nuevo DN de sujeto de CA al renovar las CA raíz; consulte Recomendaciones para la renovación de claves de CA. A continuación, se describe cómo renovar un certificado de CA manteniendo el mismo DN de sujeto.

Puedes renovar las CA de diferentes maneras:

Renovar únicamente el certificado CA, utilizando las mismas claves.

Renovar claves y certificado de CA.

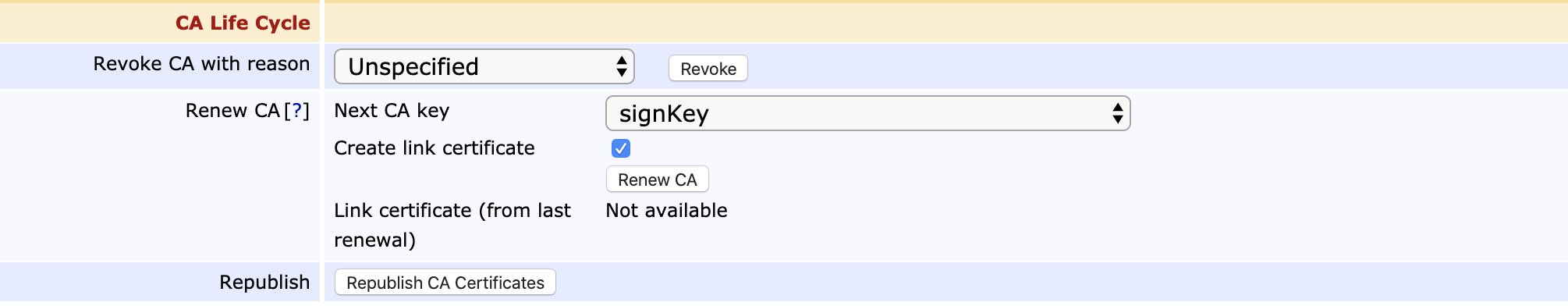

Para renovar solo el certificado de la CA con las mismas claves, haga clic en "Renovar CA" . Tenga en cuenta que su CA debe estar en línea para poder firmar el nuevo certificado (si es una CA autofirmada) o la solicitud de certificado (si es una subCA). Además, si utiliza una subCA con la CA raíz en la misma instancia EJBCA, la CA raíz también debe estar en línea.

Al renovar el certificado de CA sin renovar las claves, se utiliza la misma clave de firma que antes y el ID de la clave del sujeto en el certificado de CA permanece igual. Esta opción es útil si es necesario corregir algún aspecto del certificado de CA. Para limitar el tiempo de uso de una clave de CA raíz, se recomienda realizar una renovación de la clave de CA con la renovación de las claves de firma de CA.

Para renovar las claves de CA, configure la opción "Siguiente clave de CA" en " Generar nueva clave usando KeySequence" y haga clic en "Renovar CA" . Tenga en cuenta que no todos los HSM admiten la renovación de claves de CA.

Al utilizar un HSM, también se puede realizar la renovación manual de claves generando nuevas claves en el HSM, utilizando por ejemplo las herramientas CLI de EJBCA y luego seleccionando las claves generadas en el campo Siguiente clave de CA y haciendo clic en Renovar CA.

Uso de CA Rollover

Es posible renovar un certificado de CA, pero no activar el nuevo certificado y la clave inmediatamente. Esto es útil para certificados de CA que serán válidos en el futuro (en EJBCA, estos certificados se pueden crear marcando la opción "Permitir anulación de validez" en el perfil del certificado). Este tipo de certificado se denomina certificado de renovación o certificado de CA siguiente y se puede utilizar en el protocolo SCEP.

Primero, solicite el certificado como de costumbre. Es posible que reciba la respuesta del certificado de la CA sin activarlo. Para ello, edite la CA y marque la casilla "Certificado de renovación (activado posteriormente)". A continuación, seleccione el nuevo archivo de certificado de la CA y su clave correspondiente. Haga clic en "Recibir respuesta del certificado". Aparecerá un mensaje que indica cuándo el certificado de renovación es válido y puede activarse.

Posteriormente, se podrá activar el nuevo certificado de renovación. Para activarlo, edite la CA y desplácese hasta "Ciclo de vida de la CA". Debería aparecer un texto que indique cuándo caduca el certificado actual y cuándo entra en vigor el certificado de renovación. De lo contrario, la CA no tiene ningún certificado de renovación. Haga clic en el botón "Realizar renovación de la CA" y se activará el nuevo certificado de renovación.

También existe un servicio, Rollover Service , que puede configurarse para activar automáticamente los certificados de renovación una vez que sean válidos. En este caso, habrá un retraso de 10 minutos para compensar un pequeño desfase horario.

Firma de un certificado de transferencia, también conocido como certificado de enlace

Una forma de gestionar la actualización de los puntos de confianza al renovar una CA raíz es generar un certificado que contenga la nueva clave firmada con la clave anterior. Para las CA X.509, puede crear dicho certificado seleccionando "Crear certificado de enlace" antes de renovar la CA. El certificado de enlace más reciente se puede descargar desde la vista "Editar CA" . Para las CA CVC, siempre se genera un certificado de enlace durante la renovación.

La OACI y otras PKI han establecido requisitos para la creación de certificados de enlace, nuevos con antiguos, para distribuir nuevos certificados de CA raíz sin necesidad de un canal seguro fuera de banda (es decir, los clientes pueden verificar el nuevo certificado raíz con su ancla de confianza existente). Algunas RFC (por ejemplo, la RFC 4210 ) también especifican un certificado de enlace antiguo con nuevo. Aunque no se observa un uso práctico de este tipo de certificado de enlace, es posible crearlo manualmente siguiendo las siguientes instrucciones.

No realice los siguientes pasos a menos que esté seguro de que se requiere un certificado de vínculo antiguo con nuevo.

Si necesita crear un certificado de vínculo antiguo con nuevo, realice los siguientes pasos:

Antes de iniciar la renovación, cree una CSR desde la CA raíz.

Una vez completada la renovación, firme el CSR con la nueva CA raíz.

Asegúrese de que la CA tenga las opciones Aplicar DN único y Aplicar claves públicas únicas deshabilitadas durante esta operación.

Cree un perfil de certificado SubCA adecuado para el certificado de enlace OldWithNew. Utilice la opción Permitir anulación de DN de sujeto por CSR y configure todos los atributos deseados.

Cree un perfil de entidad final para OldWithNew con los campos de nombre DN de sujeto adecuados.

Emitir el certificado, utilizando el CSR de las claves de la CA antigua, y firmar el certificado con las claves de la CA nueva.

Verifique cuidadosamente el contenido del certificado y asegúrese de que los enlaces correctos se verifiquen como deberían.

Revocación de CA

Al revocar una sub-CA, puede optar por revocar solo el certificado de la sub-CA o revocar el certificado de la sub-CA y todos los certificados emitidos por ella. Un cliente TLS normalmente comprobaría el estado de revocación de cada certificado en la cadena de certificados; en cuyo caso, revocar solo el certificado de la sub-CA sería suficiente.

Revocar un certificado de CA

La revocación de un certificado de subCA se realiza de la misma manera que cualquier otro certificado en EJBCA. Para ello, realice lo siguiente en la instancia EJBCA donde reside el emisor de la subCA (normalmente una CA raíz):

Vaya a la Web de RA y seleccione Buscar → Certificados .

Busque el certificado ingresando el nombre común de la subCA y haga clic en Ver para ver el certificado de la subCA.

Seleccione un motivo de revocación en el menú de lista de estado del certificado y haga clic en Revocar para revocar el certificado de la subCA.

Vaya a la interfaz de usuario de CA y haga clic en Estructura de CA y CRL .

Haga clic en Crear CRL en el emisor apropiado (CA raíz) para crear una nueva CRL.

Opcionalmente, descargue y distribuya la nueva CRL a las instancias de VA manualmente si esto no se hace automáticamente con un publicador.

Revocación de todos los certificados emitidos por una CA

También puede revocar todos los certificados emitidos por la subCA. Para ello, haga lo siguiente en la instancia EJBCA donde reside la subCA:

Esta operación puede potencialmente crear una CRL muy grande si la CA secundaria ha emitido una gran cantidad de certificados.

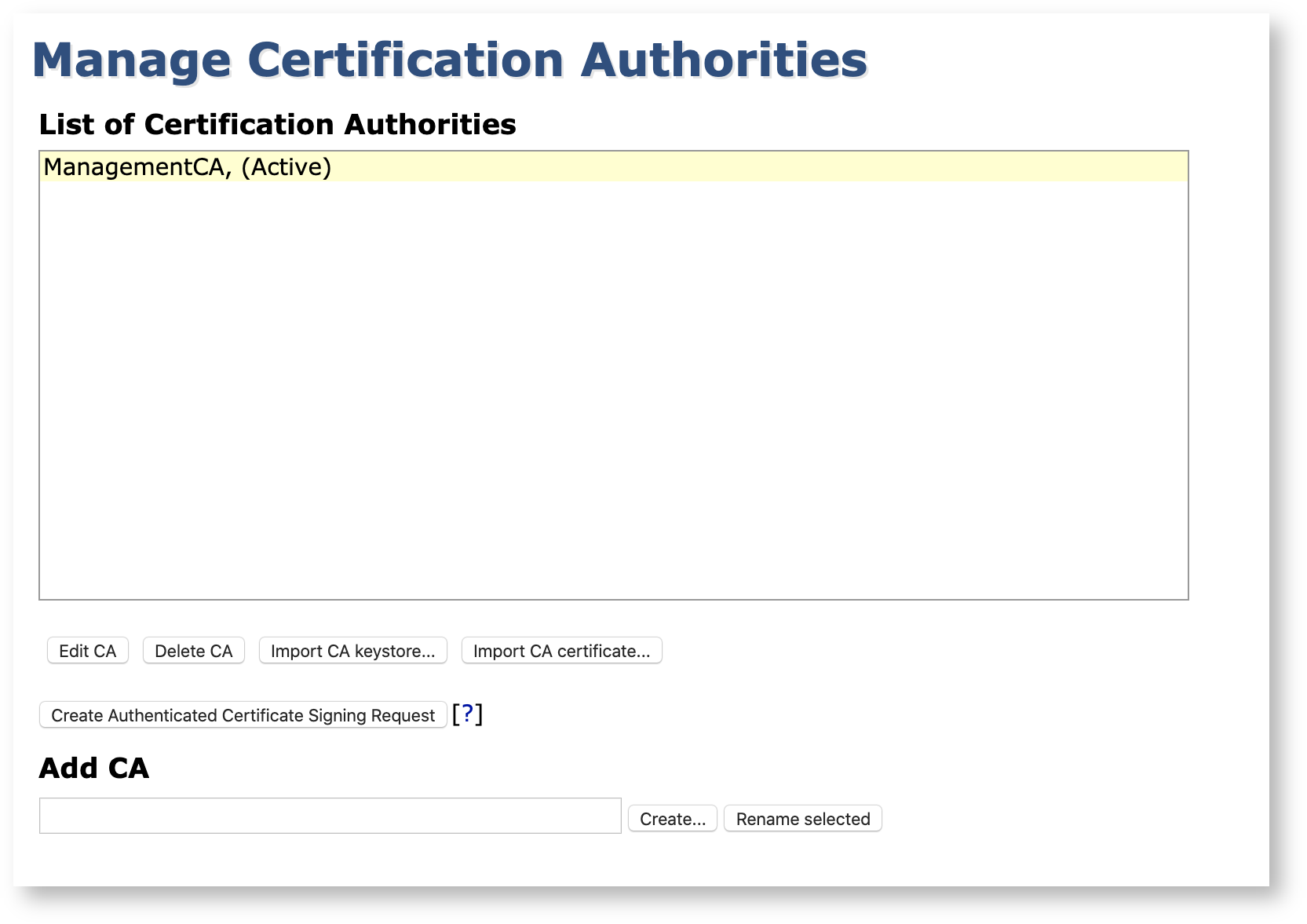

Vaya a la interfaz de usuario de CA y haga clic en Autoridades de certificación .

Seleccione la CA secundaria cuyos certificados desea revocar y haga clic en Editar CA para editar la CA secundaria.

En la sección "Ciclo de vida de la CA" , seleccione un motivo de revocación y haga clic en "Revocar" para revocar todos los certificados emitidos por la CA secundaria que aún no se hayan revocado. Esto también creará una nueva CRL.

Si la CA está conectada a una VA mediante pares, la VA no obtendrá automáticamente el nuevo estado de los certificados revocados y, por lo tanto, deberá sincronizar manualmente de la siguiente manera:

Haga clic en Sistemas pares en el menú.

Haga clic en Administrar en el conector de pares apropiado.

En la pestaña Sincronización de datos de certificados , seleccione Solo sincronización revocada y luego haga clic en Iniciar para enviar el estado de los certificados revocados al VA.

Exportación e importación de CA

En determinadas circunstancias, puede ser conveniente realizar una copia de seguridad de la firma y las claves de cifrado de la CA. Recuerde proteger la copia de seguridad de la misma manera que protege a la propia CA.

Las CA de tokens suaves se pueden exportar y respaldar. Las CA con claves en un HSM no se pueden exportar mediante EJBCA. Utilice los métodos de los HSM para respaldar dichas claves.

Las CA de token blando se pueden importar usando la CLI y la GUI de administración, mientras que las CA de HSM solo se pueden importar usando la CLI.

Los alias de las claves en los almacenes de claves exportados son importantes al importarlos y permiten asignar las claves correctas. Para listar los alias (o "friendlyName" en la terminología de OpenSSL) en un archivo PKCS#12, utilice el siguiente comando de OpenSSL:

$ openssl pkcs12 - in /home/user/tmp/kesytore .p12 Uso de la interfaz de usuario de CA

Para exportar e importar las claves de la CA mediante la GU de CA, necesita acceso de superadministrador. Asegúrese de que su navegador no guarde automáticamente los archivos .p12 en una ubicación incorrecta antes de realizar una exportación.

Para exportar las claves de la CA, haga lo siguiente:

Seleccione la opción de menú Autoridades de certificación .

Seleccione la CA que desea exportar y haga clic en Editar .

Junto a la exportación de CA se requiere la contraseña del almacén de claves , ingrese la contraseña del almacén de claves.

Haga clic en Exportar almacén de claves de CA.

Su navegador descargará el archivo PKCS#12 en la ubicación que usted especifique.

Para importar las claves de la CA, haga lo siguiente:

- <p >Seleccione la opción de menú Autoridades de certificación .

Haga clic en Importar almacén de claves de CA.

Especifique el nombre de la CA, la ruta completa al archivo PKCS#12 y la contraseña del almacén de claves.

Si exportó las claves de la CA mediante EJBCA, no edite los dos valores predeterminados del campo Alias .

Haga clic en Importar almacén de claves de CA.

Uso de la interfaz de línea de comandos

Para exportar una CA denominada TestCA al archivo PKCS#12 /path/TestCA.p12 con la contraseña foo123 , ingrese lo siguiente desde el directorio $EJBCA_HOME:

$ bin /ejbca .sh ca exportca TestCA . /TestCA .p12Using JBoss JNDI provider...Enter keystore password: foo123$Para importar las claves de respaldo para TestCA más tarde, ingrese lo siguiente desde el directorio $EJBCA_HOME:

$ bin /ejbca .sh ca importca TestCA /path/TestCA .p12 SignatureKeyAlias EncryptionKeyAliasUsing JBoss JNDI provider...Enter keystore password: foo123$Para ver las instrucciones de uso sobre cómo importar CA de HSM, ejecute el siguiente comando:

$ bin /ejbca .sh ca importca --helpSi importa varias CA que usan el mismo HSM y la misma ranura en el HSM, se crean tokens criptográficos duplicados en EJBCA. Aunque solo debería haber un token criptográfico por ranura, se crea uno por CA durante la importación de las CA. Para fusionar estos tokens criptográficos una vez finalizada la importación, utilice el comando de la CLI mergecatokens:

$ bin/ejbca.sh ca mergecatokens --help Eliminar y restaurar un almacén de teclas programables de CA

Las CA de tokens suaves pueden eliminar su almacén de claves de la base de datos. Cuando se elimina el almacén de claves, la CA no puede emitir certificados y su estado de token de CA se establece en "offline" .

Antes de eliminar el almacén de claves, expórtelo primero para poder restaurarlo más tarde, consulte .Administración de CA v7.5.0#Exportar e importar CA más arriba.

Para eliminar las claves catoken para TestCA , ingrese lo siguiente desde el directorio $EJBCA_HOME:

$ bin/ejbca.sh ca removekeystore TestCAUsing JBoss JNDI provider...$Para restaurar nuevamente las claves catoken para TestCA con el almacén de claves exportado como TestCA-exported.p12 , ingrese lo siguiente desde el directorio $EJBCA_HOME:

$ bin/ejbca.sh ca restorekeystore TestCA /path/TestCA-exported.p12 -s SignatureKeyAlias -e EncryptionKeyAliasUsing JBoss JNDI provider...Enter keystore password: foo123$