Inscripción de dispositivos Chrome OS en EJBCA

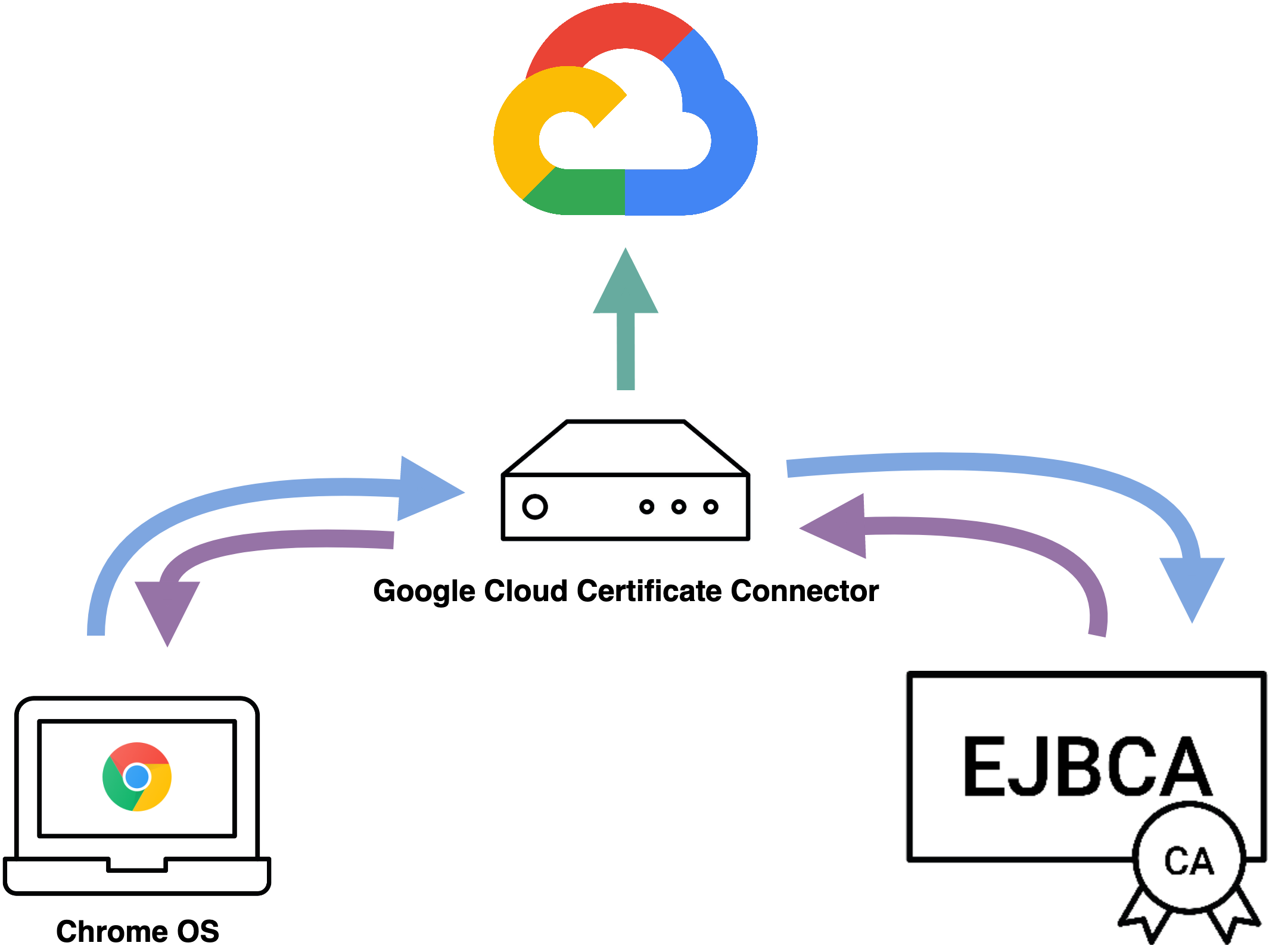

Las siguientes secciones describen cómo instalar y configurar Google Cloud Certificate Connector para configurar los dispositivos Chrome OS para que se inscriban automáticamente en los certificados de EJBCA.

Introducción

Chrome OS es un sistema operativo basado en Chromium (con Google Chrome como interfaz principal), el cual es el sistema operativo predeterminado en dispositivos como Chromebooks, Chromeboxes, Chromebases y similares. Para permitir que estos dispositivos accedan a la red, garantizar la seguridad interna de la red y otros casos de uso de PKI, Chrome OS se puede configurar fácilmente para que se registre automáticamente para certificados de EJBCA mediante el protocolo SCEP .

Este escenario requiere tres partes:

Google Cloud Certificate Connector es un servicio instalado en un tercer dispositivo que actúa como portal de inscripción y administración para los dispositivos Chrome OS que se inscriben.

Configuración de EJBCA

Antes de instalar y configurar el Conector de Certificados de Google Cloud, debe haber instalado EJBCA y configurado la CA con la que desea registrarse. Las siguientes secciones describen la configuración relevante del Perfil de Certificado, el Perfil de Entidad Final y el Alias de SCEP .

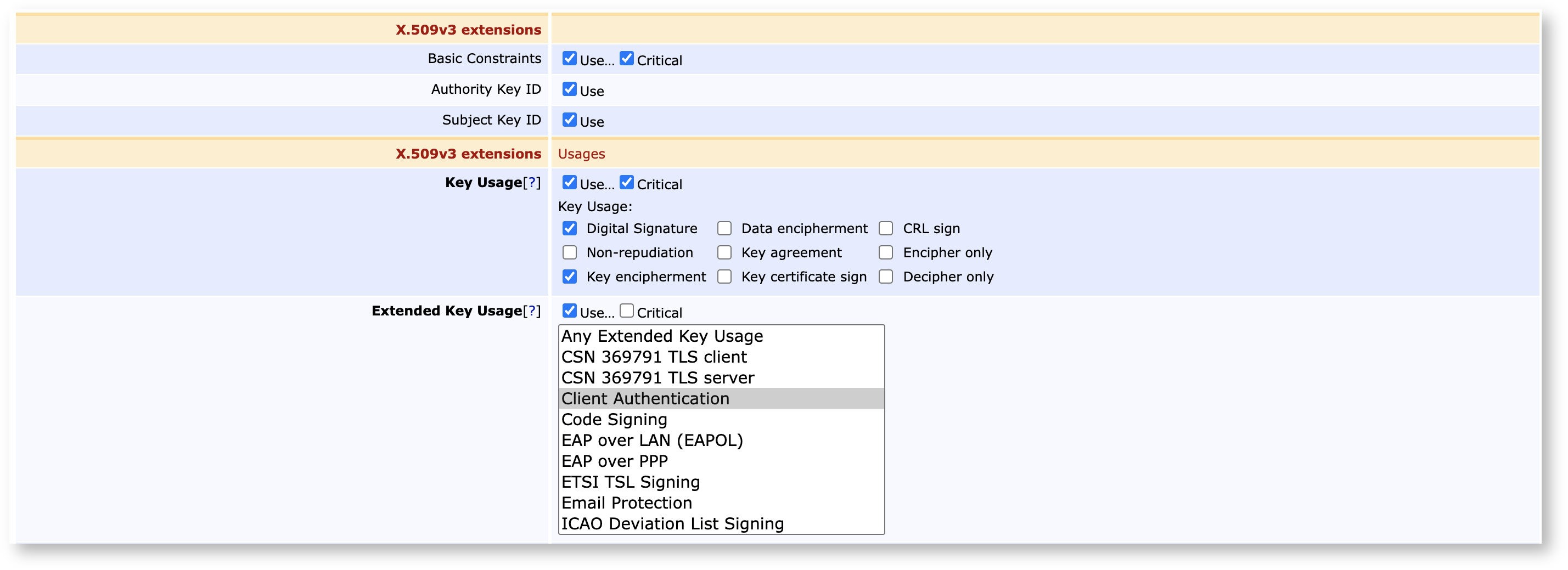

Perfil del certificado

Asegúrese de que los siguientes campos relevantes estén configurados en el Perfil de certificado ( Funciones de CA EJBCA > Perfiles de certificado ):

ID de clave de autoridad : Usar

ID de clave del sujeto : Usar

Uso de la clave : Firma digital.

Uso extendido de la clave : Autenticación de cliente.

Para obtener más información sobre los perfiles de certificado, consulte Administrar perfiles de certificado .

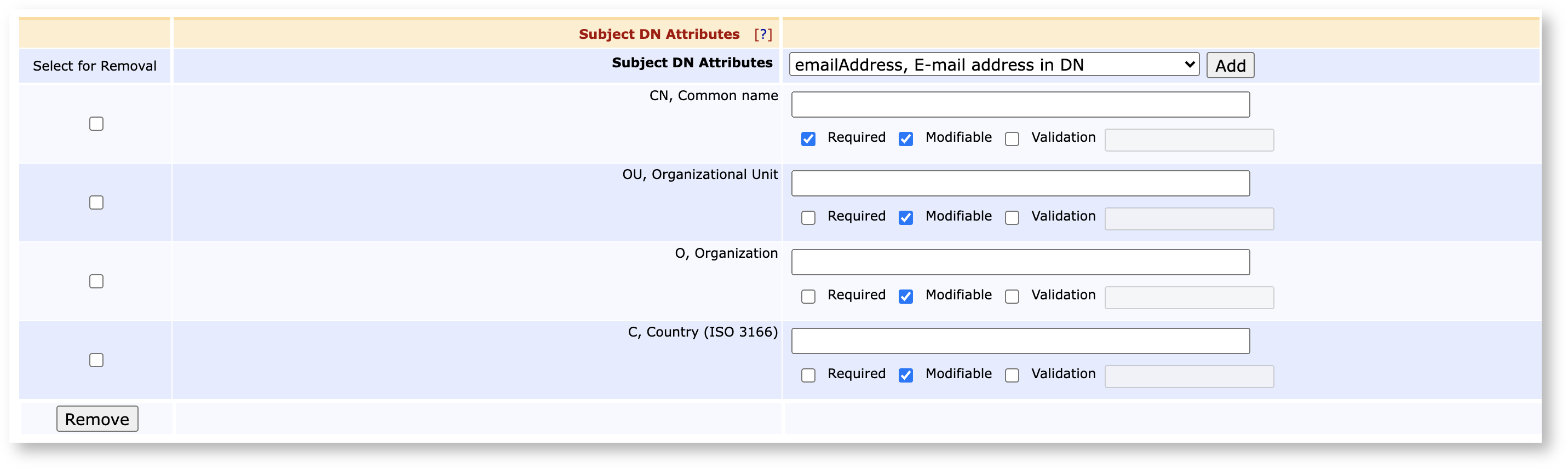

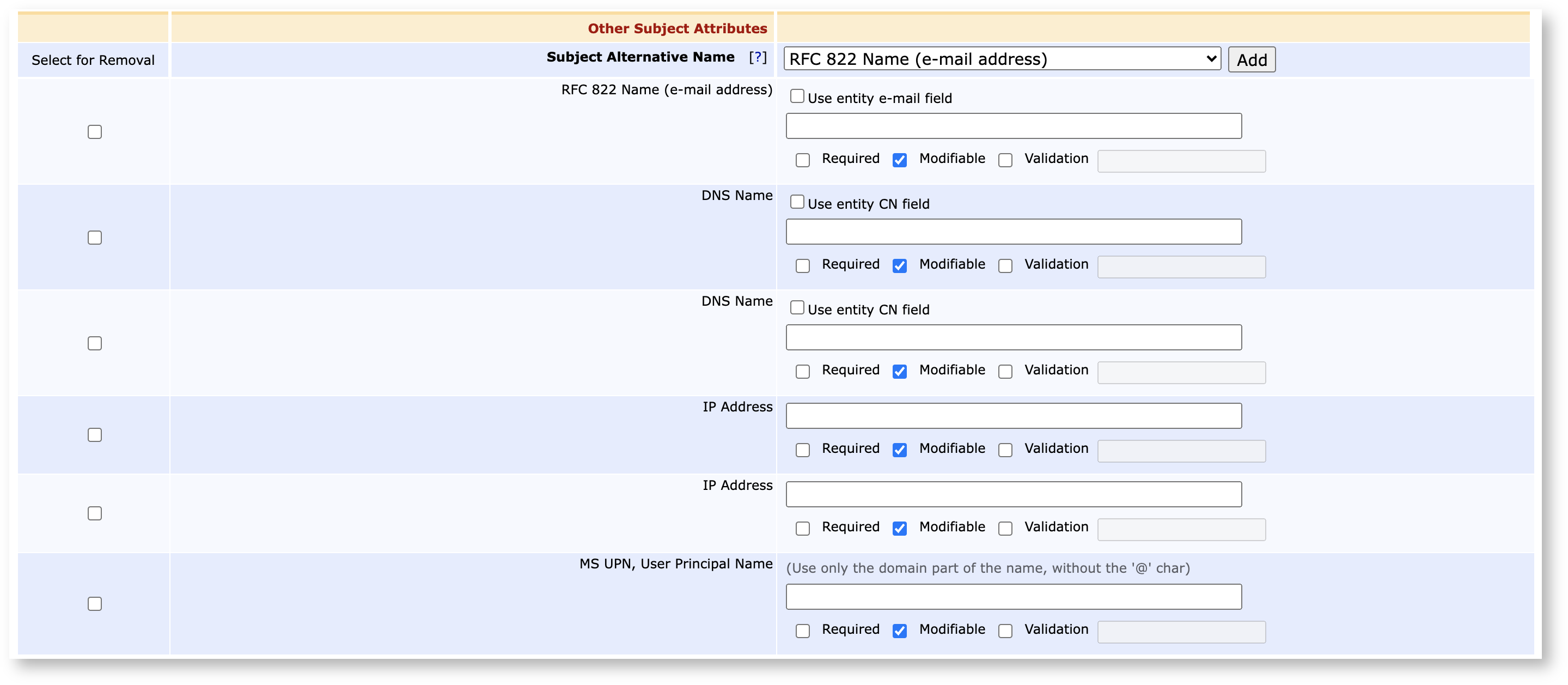

Perfil de entidad final

Asegúrese de que los siguientes valores de Atributos DN de sujeto y Nombres alternativos de sujeto estén disponibles en el perfil de Entidad final ( Funciones de EJBCA RA > Perfiles de entidad final ):

Atributos DN del sujeto

Nombre común (CN)

Unidad organizativa (UO)

Organización (O)

País (C)

Nombre alternativo del sujeto (SAN)

RFC 822 Nombre (dirección de correo electrónico)

Nombre DNS

Dirección IP

Nombre principal de usuario de MS (UPN)

Para obtener más información sobre la configuración del perfil de entidad final, consulte Operaciones del perfil de entidad final .

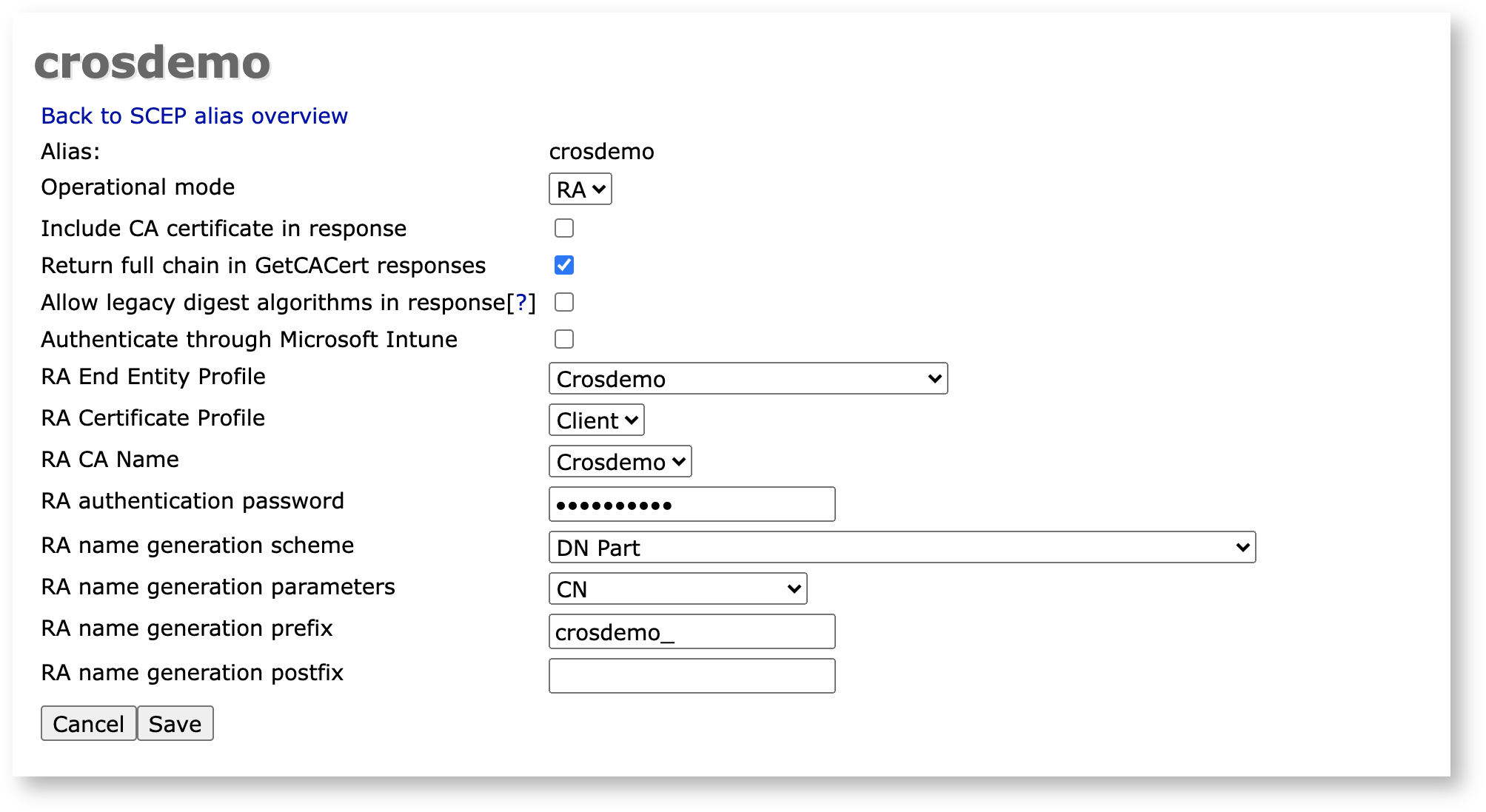

Alias de SCEP

Por último, asegúrese de que el alias SCEP esté configurado de la siguiente manera ( Configuración del sistema EJBCA > Configuración SCEP ):

Para obtener más información sobre la configuración de SCEP, consulte la Guía de operaciones de SCEP .

Conector de certificados de Google Cloud

A continuación se describe cómo instalar y configurar el Conector de certificados de Google Cloud.

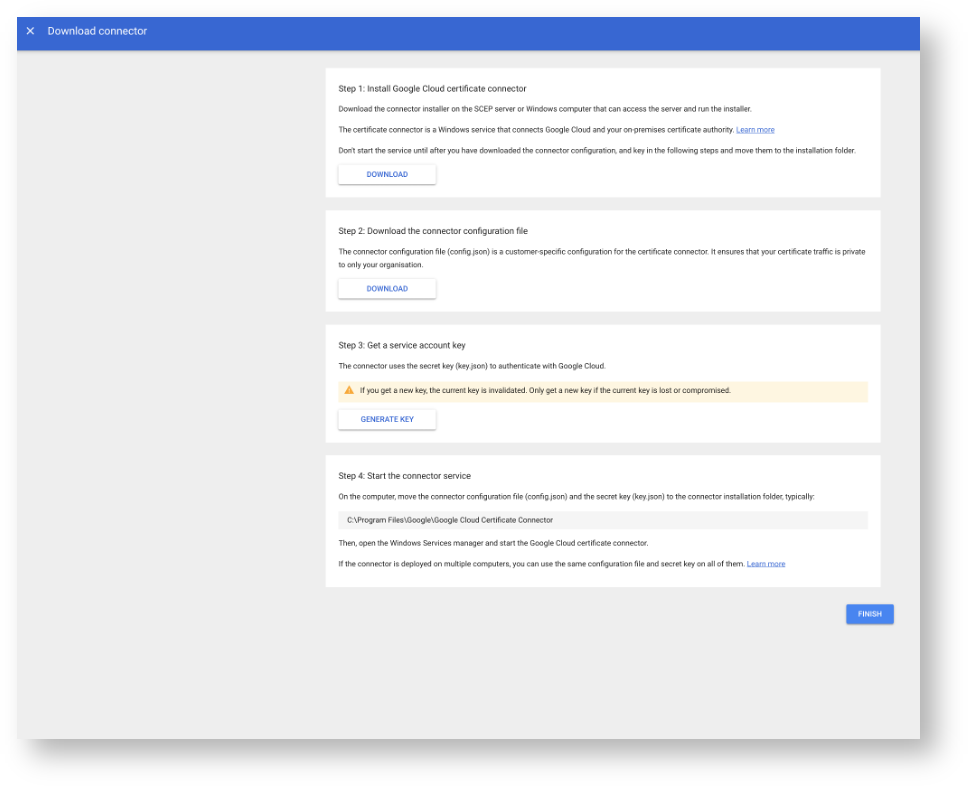

Paso 1: Instalar el conector de certificados de Google Cloud

El Conector de Certificados de Google Cloud se descarga al configurar por primera vez su cuenta de Google Cloud, como se documenta en la página de ayuda de Google "Configurar certificados para dispositivos móviles administrados" . El Conector debe instalarse en un servidor Microsoft Windows.

Para instalar el conector de certificados de Google Cloud, realice los siguientes pasos:

Cree un usuario de cuenta de servicio de Active Directory que ejecutará el Conector de certificados de Google Cloud. Esta cuenta debe tener una contraseña estática.

Conéctese a la consola de administración de Google con una cuenta de administrador

En Dispositivos > Redes , haga clic en Conector SCEP seguro .

La página del conector de descarga le brinda acceso a:

El ejecutable del conector.

El archivo JSON de configuración del conector (config.json).

El archivo JSON de credenciales de la cuenta de servicio (key.json).

Copie todos los archivos descargados al servidor que aloja el Conector de certificado de Google Cloud.

Ejecute el instalador de Google Cloud Certificate Connector como administrador.

En el asistente de instalación del Conector de certificados de Google Cloud, haga clic en Siguiente .

Acepte los términos del acuerdo de licencia y haga clic en Siguiente .

Seleccione instalar el servicio para Cualquiera que use esta computadora y haga clic en Siguiente .

Selecciona la ubicación de instalación. Google recomienda usar la predeterminada. Haz clic en Siguiente .

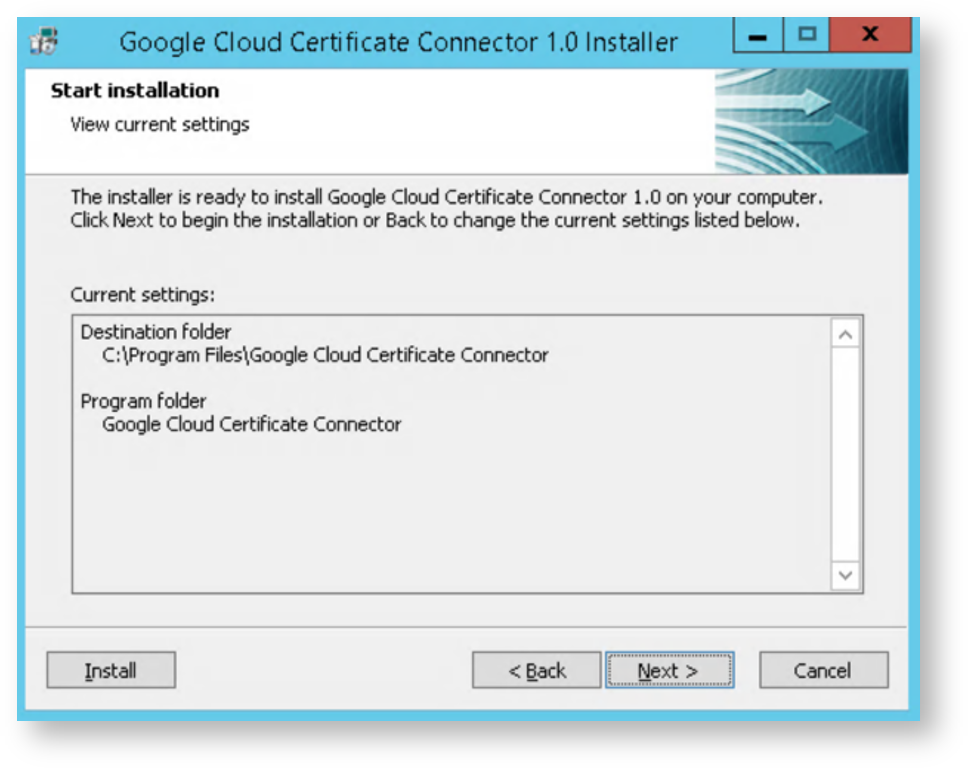

Seleccione una carpeta de programa, en este ejemplo Google Cloud Certificate Connector , y haga clic en Siguiente .

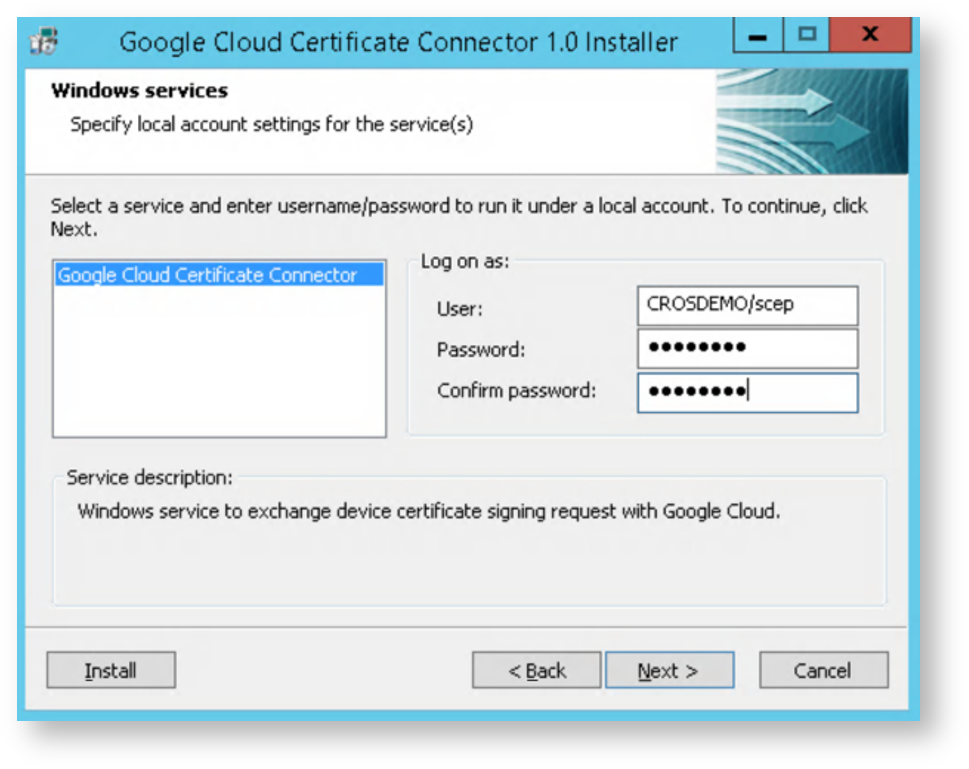

Ingrese las credenciales de su cuenta de servicio AD y haga clic en Siguiente .

El conector no se puede instalar con una cuenta que no sea de dominio.

Vea la configuración y haga clic en Siguiente para comenzar la instalación.

Se instala el conector.

Paso 2: Configurar el conector de certificados de Google Cloud

Para configurar el conector de certificados de Google Cloud, realice los siguientes pasos:

Coloque el archivo JSON de configuración del conector (config.json) y el archivo JSON de credenciales de la cuenta de servicio (key.json) en la carpeta Google Cloud Certificate Connector creada durante la instalación, normalmente: C:\Program Files\Google Cloud Certificate Connector .

Para que funcione el protocolo de enlace SSL entre Google Cloud Certificate Connector y EJBCA, es necesario agregar el certificado de CA de administración de EJBCA al almacén de CA de Google Cloud Certificate Connector:

Localice el almacén de CA de Google Cloud Certificate Connector. La ubicación predeterminada es: C:\Archivos de programa\Google Cloud Certificate Connector\rt\lib\security\cacerts .

A continuación, instale un SDK de Java en el servidor de Google Cloud Certificate Connector o copie el archivo cacerts en una computadora donde esté instalado un SDK de Java.

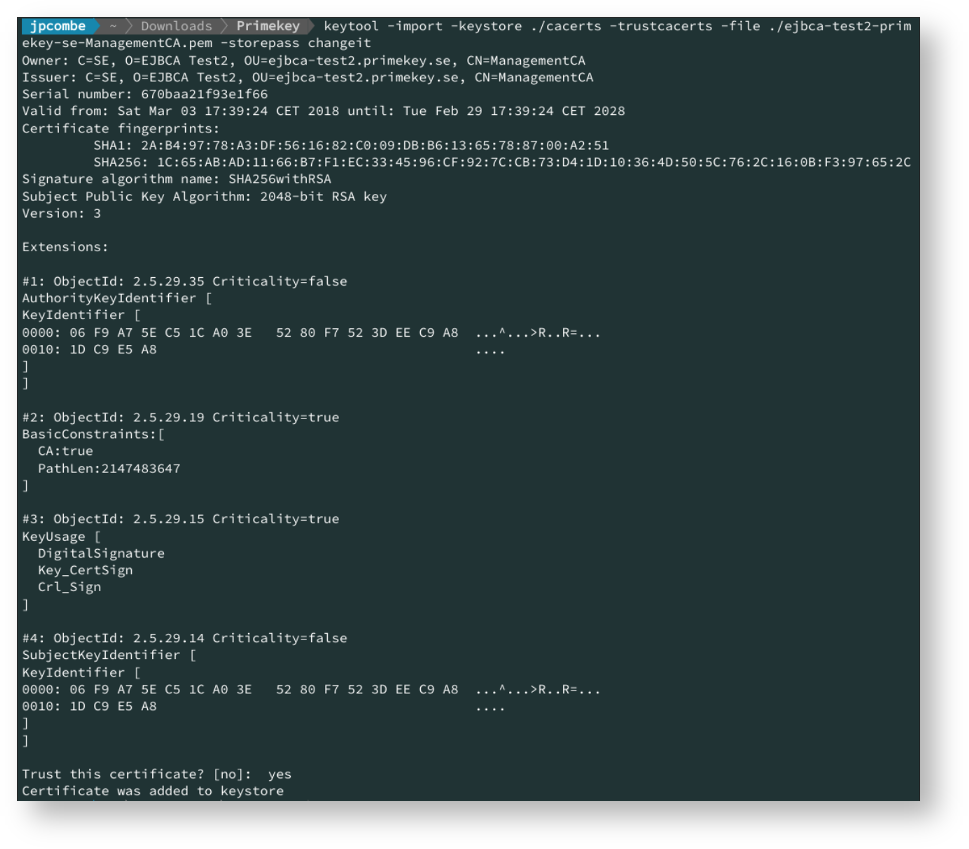

Agregue el certificado de CA de administración mediante la utilidad keytool:

keytool.exe-import-keystore./cacerts-trustcacerts-file<ManagementCA.pem>-storepasschangeit

Si keytool no se ejecutó en el servidor, copie el archivo cacerts de nuevo al servidor de Google Cloud Certificate Connector. Ubicación predeterminada: C:\Archivos de programa\Google Cloud Certificate Connector\rt\lib\security .

Inicie el servicio Google Cloud Certificate Connector.

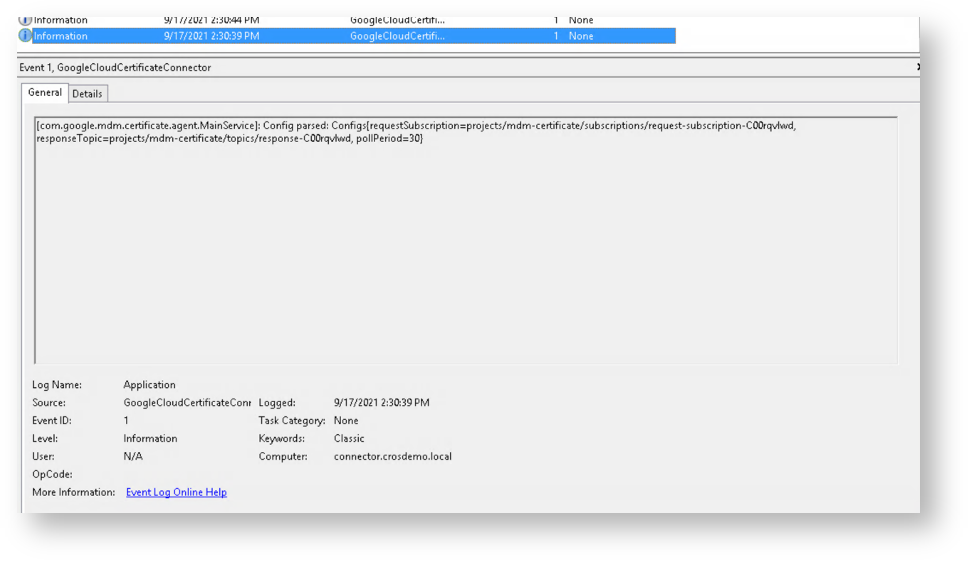

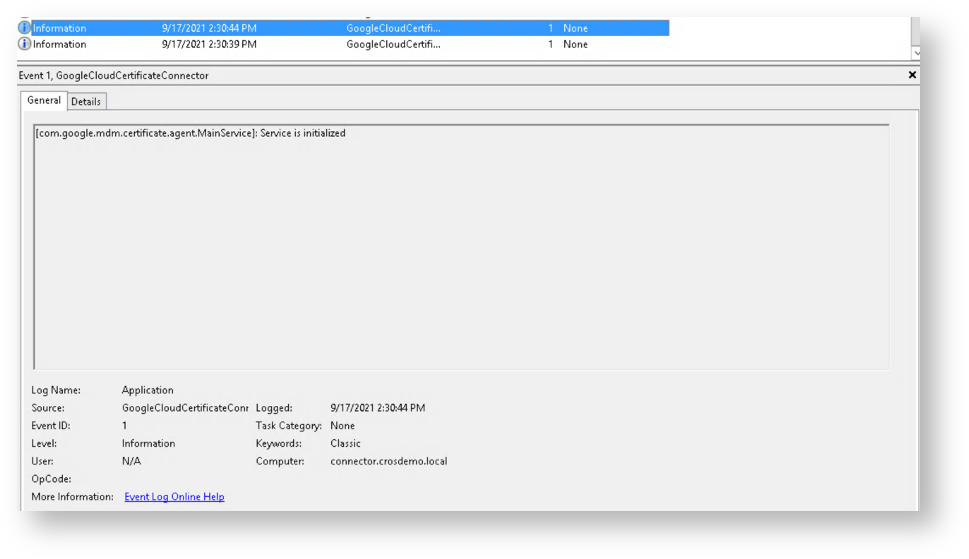

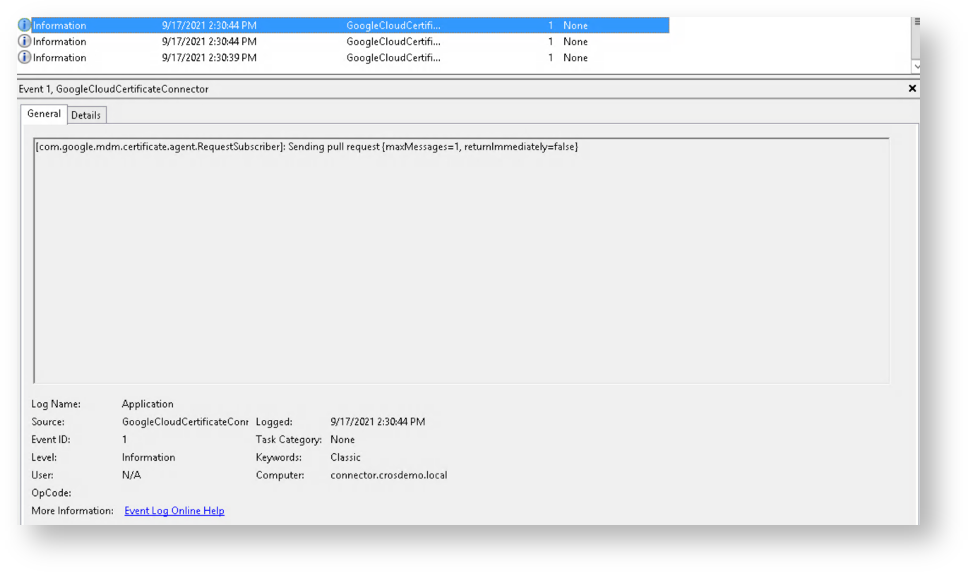

Asegúrese de que todo se haya iniciado correctamente en el visor de eventos de acuerdo con lo siguiente:

El conector de certificados de Google Cloud puede analizar su configuración:

Inicializar el servicio.

Cada 30 segundos, el servicio comprobará con el backend de Google si hay solicitudes para procesar.

Paso 3: Agrega tu CA a Google Cloud

Para agregar su propio certificado CA a Google Cloud, haga lo siguiente:

Conéctese a la consola de administración de Google con una cuenta de administrador.

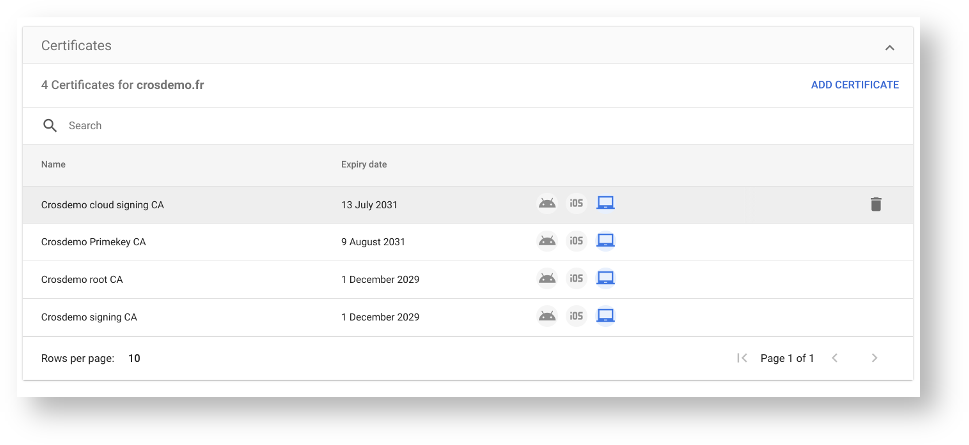

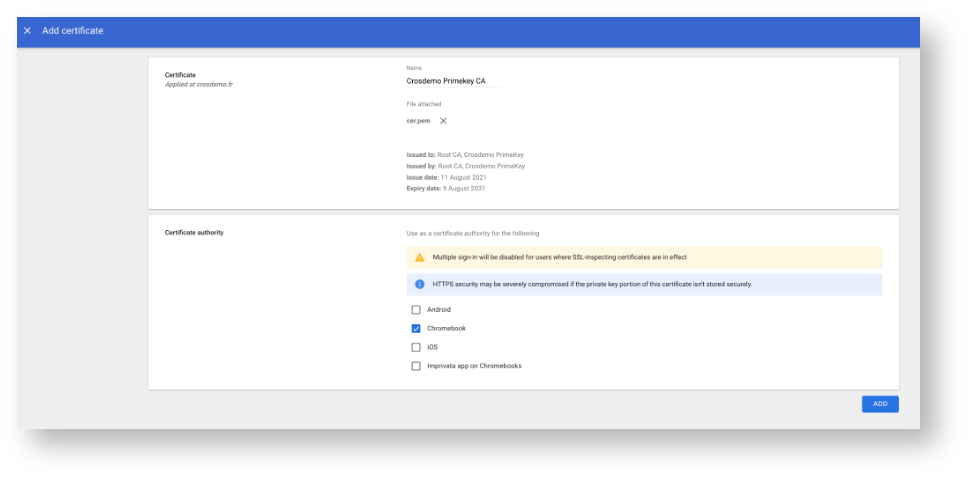

En Dispositivos > Redes > Certificados , haga clic en Agregar certificado . Esto debe hacerse en la raíz del dominio de Google o, para Chromebooks, en la unidad organizativa raíz.

Proporcione un nombre para la CA; de lo contrario, se usará el nombre común del emisor. Luego, cargue el certificado de la CA en formato PEM y seleccione la opción para implementarlo en Chromebooks.

Haga clic en Agregar para agregar el certificado CA.

Paso 4: Configurar el perfil SCEP

Para agregar y configurar un perfil SCEP seguro en la consola de administración de Google, haga lo siguiente:

Conéctese a la consola de administración de Google con una cuenta de administrador.

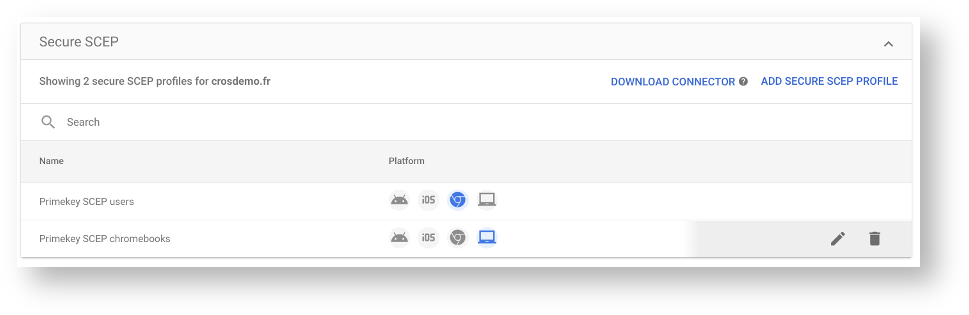

En Dispositivos > Redes > Conector SCEP seguro , seleccione Agregar perfil SCEP seguro . Esto se puede hacer en el dominio raíz, en la unidad organizativa raíz de Chromebooks (si se trata de certificados de dispositivo) o en la unidad organizativa raíz de usuarios (si se trata de certificados de usuario).

- <p

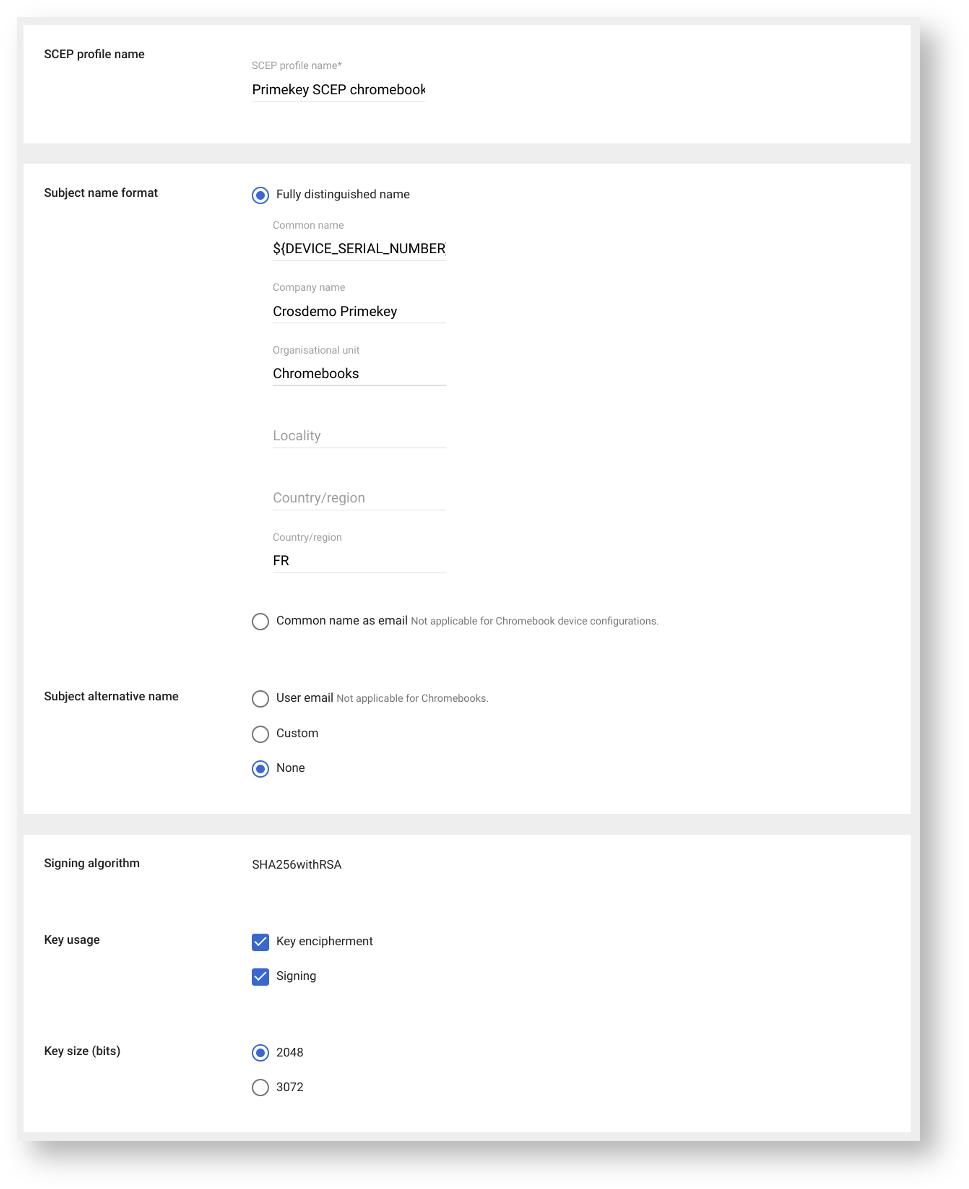

>Especifique un nombre de perfil SCEP , un formato de nombre de sujeto y un tamaño de clave .

El siguiente ejemplo se centra en la emisión de certificados de dispositivo, pero se puede adaptar fácilmente para certificados de usuario:

¨

¨

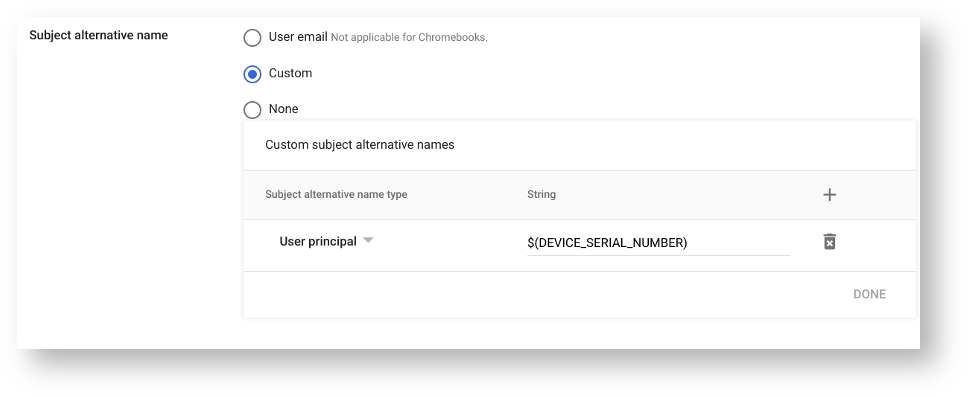

Los campos de asunto de la CSR se definen en el perfil SCEP. Se pueden usar variables de marcador de posición para personalizar la CSR según las necesidades. Para ver las variables de marcador de posición disponibles, consulte el artículo de ayuda de Google "Configurar el aprovisionamiento de certificados digitales" . Si es necesario, también se pueden agregar nombres alternativos de sujeto (SAN):

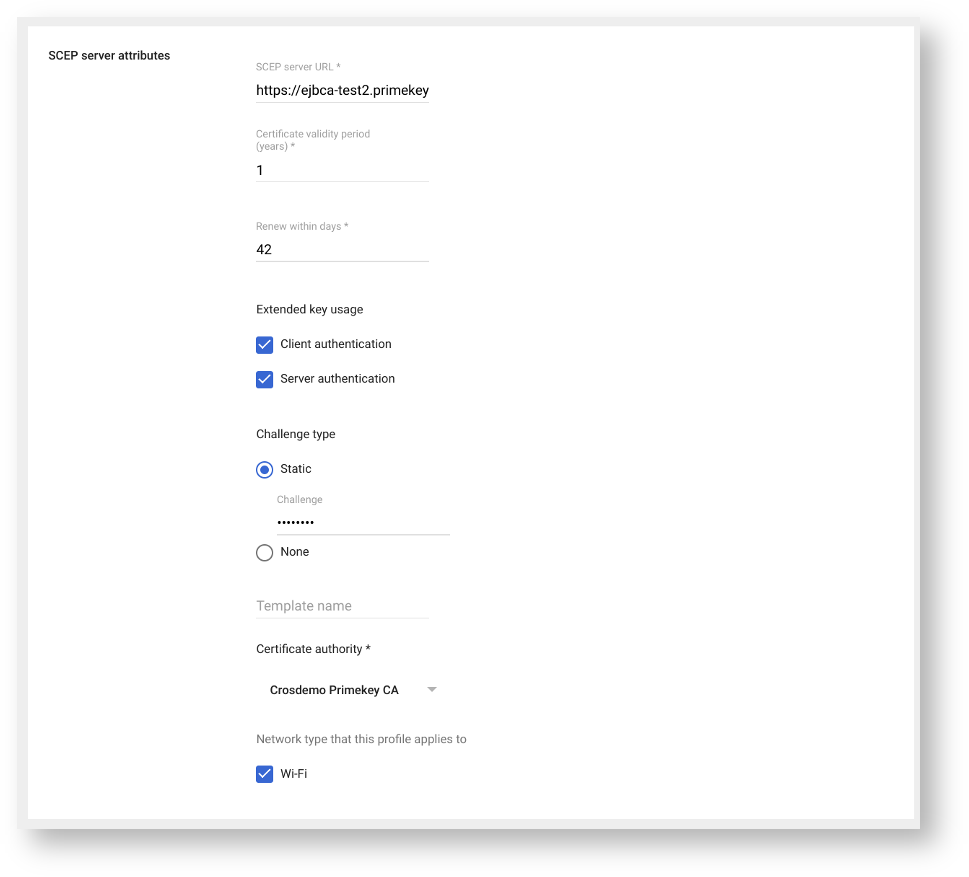

Configure lo siguiente:

URL del servidor SCEP : la URL del servidor SCEP debería verse así: https://<nombre de host>:<puerto>/ejbca/publicweb/apply/scep/<alias>/pkiclient.exe .

Características del certificado.

Tipo de desafío : el desafío estático (frase de contraseña) utilizado para autenticar la solicitud proveniente del Conector de certificados de Google Cloud en el servidor SCEP y la autoridad de certificación correspondiente.

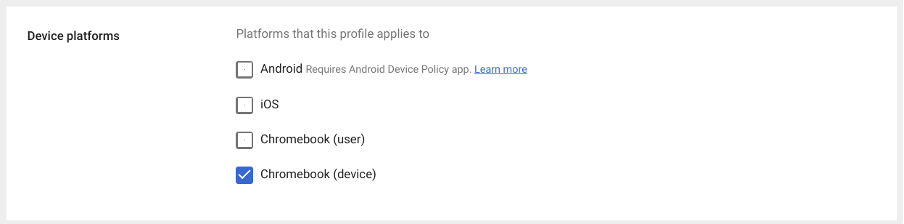

Configure cómo se debe aplicar esta plantilla en Chromebooks, por usuario o por dispositivo:

Haga clic en Guardar para agregar el perfil.

El perfil SCEP añadido se muestra con su nombre y las plataformas en las que está habilitado. En la columna Plataforma , el perfil está habilitado para las plataformas con iconos azules y deshabilitado para las plataformas con iconos grises.

Ahora ha completado los pasos para configurar el Conector de certificados de Google Cloud y puede continuar probando la configuración en la siguiente sección.

Prueba de inscripción de un dispositivo Chrome OS

Haga lo siguiente para seguir el proceso de creación del certificado y verificar que el certificado se haya agregado correctamente a una Chromebook:

Conectarse a una sesión de usuario en una Chromebook.

Asegúrese de que el dispositivo/usuario obtenga las políticas para crear la solicitud de certificado en chrome://policy ( RequiredClientCertificateForDevice para un certificado de dispositivo y RequiredClientCertificateForUser para un certificado de usuario).

En chrome://certificate-manager , siga el proceso de creación del certificado.

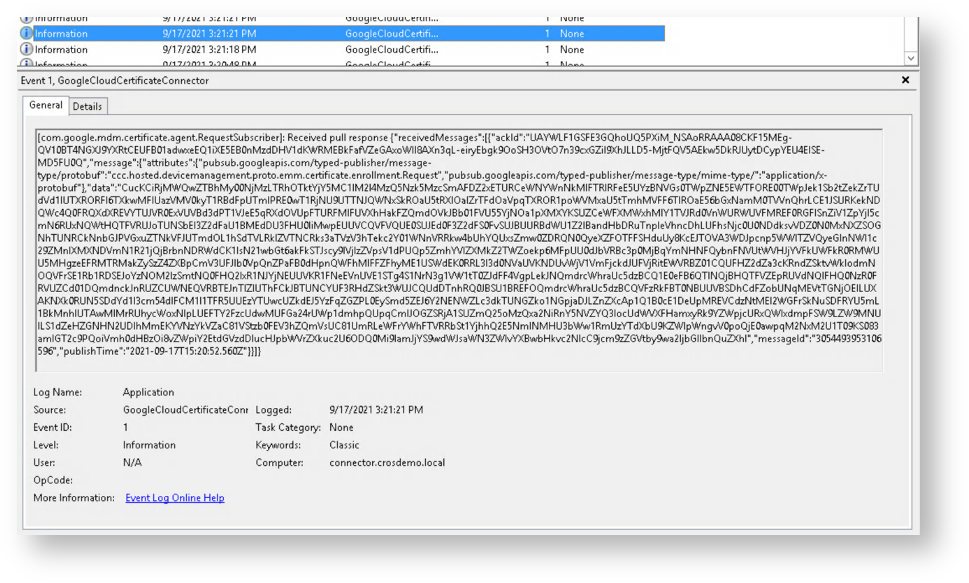

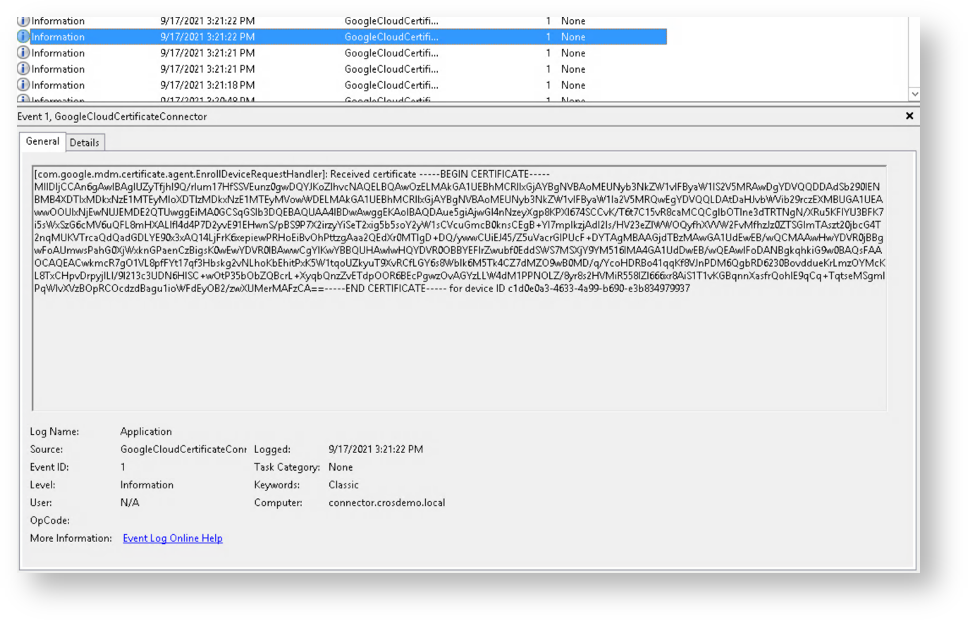

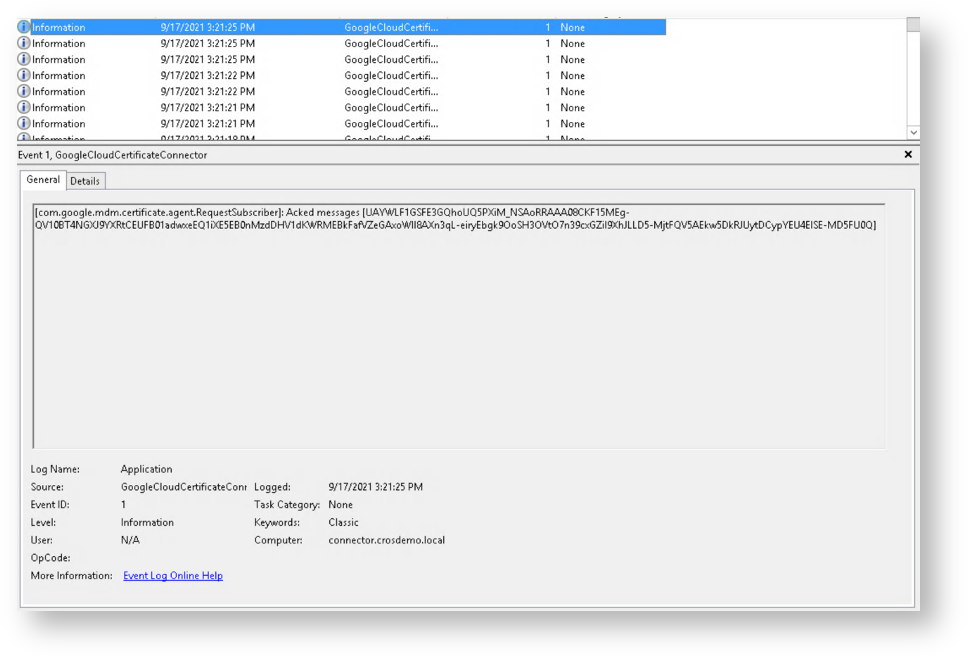

En el visor de eventos de Google Cloud Certificate Connector, busque los siguientes eventos:

Solicitudes procesadas:

Conector de certificados de Google Cloud que envía la solicitud SCEP a EJBCA y recibe un certificado:

Mensaje de reconocimiento ( ACK ) entre el conector y el backend de Google, enviando el certificado a la Chromebook:

Verifique que el certificado se haya agregado correctamente a la Chromebook en chrome://certificate-manager .

En el caso de un certificado de dispositivo, este proceso también se activa justo después de la inscripción del dispositivo.