Campos de perfiles de entidad final

Las siguientes listas muestran los campos de perfil de entidad final disponibles.

Para obtener más información sobre los perfiles de entidad final, consulte Descripción general de los perfiles de entidad final y, para obtener información sobre cómo administrarlos, consulte Operaciones de perfil de entidad final .

Motivo de revocación a establecer después de la emisión del certificado

Verificaciones inversas de nombres alternativos de sujeto DN

Nombre de usuario

El valor Nombre de usuario representa un identificador único para una entidad final (usuario, servidor, dispositivo, etc.). Al agregar una entidad final, el nombre de usuario puede configurarse manualmente o generarse automáticamente. Al seleccionar la casilla "Generado automáticamente" en el perfil de la entidad final, se generarán valores únicos al agregar entidades finales. El campo de entrada Nombre de usuario permite configurar un prefijo para el nombre de usuario de la entidad final.

Contraseña

Las contraseñas se utilizan cuando un usuario (entidad final) solicita un certificado o genera un almacén de claves. Normalmente, esto es obligatorio y no se configura ningún valor predeterminado. Cuando la contraseña solo se utiliza durante el proceso de solicitud, se denomina código de registro en la web de RA, ya que solo es válida una vez y no se utiliza para proteger las claves. Tenga en cuenta que no hay diferencia entre un código de registro y una contraseña , salvo el nombre.

Puede utilizar la generación automática de contraseñas con notificaciones por correo electrónico para enviar al usuario una contraseña generada junto con información sobre cómo obtener el certificado.

También puede especificar la seguridad mínima de bits que puede tener una contraseña para facilitar el cumplimiento de las políticas. La seguridad de una contraseña se calcula como

piso (( el número de caracteres de la contraseña )* registro 2 ( número de caracteres de contraseña permitidos ))

Para las contraseñas no generadas, el número de caracteres de contraseña permitidos se estima en 72.

Ejemplo de uso:

Password: "foobar123" (9 characters) Allowed characters: az, AZ, 0-9, 22 additional printable characters (72 in total) Password strength / char: log2(72) = 6.17 Password strength: floor(6.17 * 9) = floor(55.53) = 55 bitsSi se establece este valor en 55, el administrador de RA deberá establecer una contraseña de 9 caracteres o más.

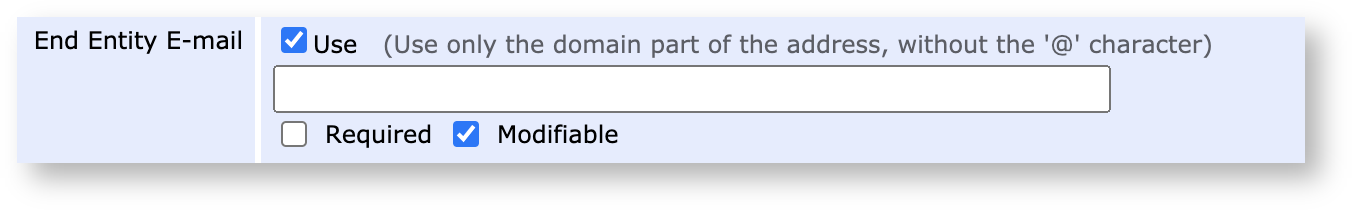

Correo electrónico de la entidad final

Al seleccionar "Usar" , las entidades finales inscritas podrán especificar su correo electrónico, mientras que el campo de texto del perfil de la entidad final permite a los administradores proporcionar un dominio predeterminado. Al seleccionar la opción "Requerido" en el campo "Correo electrónico de la entidad final" , todas las entidades finales inscritas deberán especificar un correo electrónico. Al seleccionar "Modificable" , las entidades finales inscritas podrán modificar el dominio de correo electrónico, mientras que al desactivar esta opción, las entidades finales solo se vinculan a ese dominio.

Descripción del perfil

Utilice el campo Descripción del perfil para definir el perfil de la entidad final con una descripción libre. La descripción que especifique se mostrará en la página "Crear nueva solicitud" de RA Web ( Inscribir > Crear nueva solicitud ) junto al tipo de certificado seleccionado.

Campos DN del sujeto

Para obtener información sobre los nombres distinguidos de sujeto en general, reglas de nomenclatura y ejemplos, consulte Nombres distinguidos de sujeto .

Los campos DN del sujeto definen qué componentes DN deben estar presentes en una entidad final. Si la opción de configuración del sistema "Habilitar limitaciones del perfil de entidad final" está habilitada, se restringen los valores que se pueden usar al agregar o editar una entidad final mediante todas las interfaces, ya sea la interfaz web, el servicio web, CMP u otra. Si define valores como obligatorios y no modificables, puede especificar uno o más. Si especifica varios valores separados por ";", el administrador en la interfaz web mostrará un menú desplegable para seleccionar.

EJBCA no restringe la longitud de los campos DN por defecto. Algunas organizaciones, por diversas razones, no desean seguir los límites definidos en el Apéndice A.1 (Límites Superiores) de RFC5280 .

Puede configurar límites de longitud mediante la validación de expresiones regulares, como se describe a continuación, con un límite de longitud. Un ejemplo de límite de longitud que permite todos los caracteres, con una longitud máxima de 10 caracteres, podría ser " ^.{1,10}$".

En el campo Validación, puede restringir la entrada permitida mediante una expresión regular (regex). EJBCA utiliza la sintaxis de patrones de Java , similar a la de las expresiones regulares de Perl. La coincidencia distingue entre mayúsculas y minúsculas por defecto, pero esto se puede cambiar añadiendo (?i) delante de la expresión regular. A continuación, se muestran algunos ejemplos:

[0-9]+ solo permite dígitos y no comodines

[0-9A-Za-z]+ permite dígitos, solo letras en inglés, sin espacios y sin comodines.

[0-9A-Za-z ]+ permite dígitos, solo letras en inglés, espacios y ningún comodín

.+@.+ permite cadenas que contengan "@", por ejemplo, direcciones de correo electrónico

[a-zA-Z0-9+._-]+@[a-zA-Z0-9.-]+ permite direcciones de correo electrónico solo con caracteres en inglés

[a-zA-Z0-9+._-]+@yourdomain\.com solo permite correos electrónicos de un dominio específico

[a-zA-Z0-9._-]+\.yourdomain\.com solo permite subdominios de yourdomain.com (pero no yourdomain.com en sí) o comodines (*)

([a-zA-Z0-9._-]+\.)?yourdomain\.com permite yourdomain.com con o sin subdominio y sin comodín (*)

Un ejemplo de expresión regular para validar nombres de dominio es:

^(\*.)?(((?!-))(xn--)?[a-z0-9-]{0,61}[a-z0-9]{1,1}\.)*(xn--)?([a-z0-9\-]{1,61}|[a-z0-9-]{1,30}\.[az]{2,})$

Al tener varios campos de un mismo tipo con campos obligatorios y no obligatorios combinados, podría ser necesario un manejo especial al agregar usuarios mediante la API de servicios web. Por ejemplo, si tiene:

El primer campo OU es obligatorio (Bar1) y no se puede modificar.

Los siguientes 3 campos de OU son únicamente modificables (no obligatorios).

La última OU es obligatoria (Bar1) y no se puede modificar.

Entonces, si se agrega una entidad final con DN "CN=Foo,OU=Bar1,OU=Bar2" se obtendrá un error como el siguiente:

org.ejbca.core.model.ra.raadmin.EndEntityProfileValidationException: Subject DN field 'ORGANIZATIONALUNIT' must exist.Esto se debe a que EJBCA no puede registrar los campos que desea configurar, ya sean obligatorios o no obligatorios. Para ayudar a EJBCA a determinar esto, puede especificar los campos de OU no obligatorios con valores vacíos: " CN=Foo,OU=Bar1,OU=,OU=,OU=,OU=Bar2 ".

Hay un campo DN de tema en particular que merece información adicional: postalAddress .

La dirección postal no se codifica como una cadena, sino como una secuencia ASN.1 . Si solo introduce el valor como cadena, se codificará como una cadena UTF-8 simple, lo cual no es válido. Debe introducirlo como una cadena de directorio ASN.1 con codificación hexadecimal. Esto se realiza codificando hexadecimalmente el objeto ASN.1 y anteponiéndolo con #, por ejemplo, #30.

Estos caracteres están prohibidos de forma predeterminada en la base de datos: '\n', '\r', ';', '!', '\0', '%', '`', '?', '$', '~' y no se pueden utilizar en el valor del campo DN del sujeto.

La GUI tiene restricciones adicionales del lado del cliente al usar una expresión regular: /[^\u0041-\u005a\u0061-\u007a\u00a1-\ud7ff\ue000-\uffff_ 0-9@.\&*\,-:\/\?\'\=#()|]/g

Además, tenga en cuenta que se puede configurar en cesecore.properties qué caracteres están prohibidos en la base de datos.

Nombres alternativos del sujeto

Los nombres alternativos de sujeto (altNames) son elementos de nombre adicionales que no son adecuados para el nombre distinguido, como correo electrónico, DNS, dirección IP, etc. Hay varios estándares y la posibilidad de definir nombres especiales, lo que muchas empresas han hecho para altNames como MS UPN, GUID, Krb5PrincipalName.

Los nombres alternativos del sujeto pueden ser: rfc822Name=<correo electrónico>, dNSName=<nombre de host>, uri=< http://host.com/ >, ipaddress=<dirección>, upn=<UPN de MS>, guid=<ID único global de MS>, directoryName=<DN de escape LDAP>, krb5principal=<nombre principal de Krb5>, permanentIdentifier=<valores del identificador permanente>, subjectIdentificationMethod=<valores o parámetros del método de identificación del sujeto>

Los campos de texto y las opciones para los nombres alternativos de sujeto generalmente funcionan de manera similar a los campos DN de sujeto .

No es posible especificar más de 100 campos en el nombre alternativo del asunto.

Sin embargo, si es necesario, puede especificar más de 100 campos en la CSR y luego habilitar la anulación de extensión en el perfil del certificado.

RFC 822 Nombre (dirección de correo electrónico)

La configuración de los campos de correo electrónico puede ser compleja ya que hay dos lugares en el perfil de la entidad final donde se pueden configurar las direcciones de correo electrónico:

Campo de correo electrónico: registra un correo electrónico de usuario en la base de datos EJBCA (se utiliza para notificaciones por correo electrónico, etc.).

Campo de nombre alternativo del sujeto: agrega una dirección de correo electrónico al campo SubjectAlternativeName en un certificado emitido.

Estos dos campos pueden ser iguales pero no tienen por qué serlo, por lo que la configuración puede ser compleja si los configuras individualmente.

Para el campo Nombre alternativo del sujeto hay diferentes opciones:

Usar el campo de correo electrónico de entidad seleccionado: da como resultado una única entrada para el correo electrónico de la entidad final al agregar una nueva entidad final.

Obligatorio: si se selecciona, el campo Correo electrónico de la entidad final debe especificarse y no se puede omitir.

Usar el campo de correo electrónico de entidad borrado: da como resultado un campo de entrada separado para el nombre RFC 822 .

Obligatorio: si se selecciona, el campo Nombre RFC 822 debe especificarse y no se puede omitir.

Modificable: si se selecciona, el administrador de RA puede especificar una dirección de correo electrónico.

Si se configura un dominio ( foo.com ) en el perfil, el administrador de RA puede especificar la primera parte del correo electrónico, es decir, antes de @ (ya que el dominio está precargado), pero también se puede modificar la parte del dominio.

Si se desactiva la opción Modificable , se debe proporcionar una dirección de correo electrónico completa y fija en el perfil, y todas las entidades finales se registrarán con esta dirección de correo electrónico (el perfil se puede configurar solo con la parte del dominio, pero completar una dirección de correo electrónico por parte del administrador de RA más tarde no funcionará).

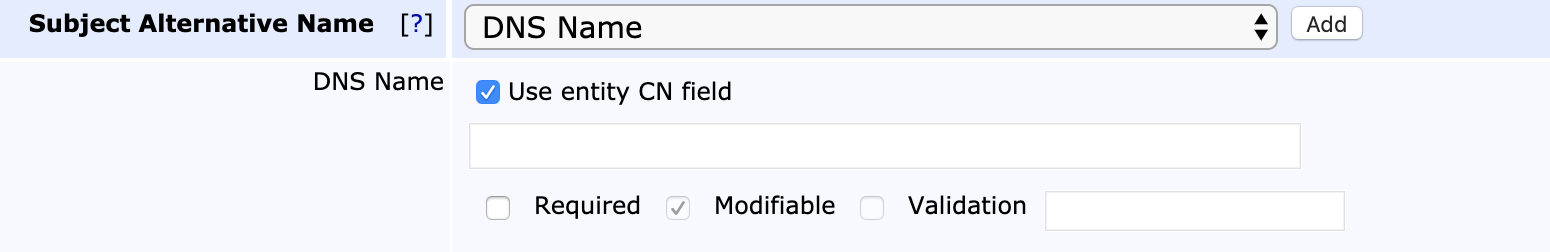

Nombre DNS

Un nombre de dominio. Si se selecciona el campo "Usar CN de entidad" , el valor del atributo "Nombre común" en "DN del sujeto" también se utiliza para el campo "Nombre DNS".

Dirección IP

Una dirección IP puede ser una dirección IPv4 o una dirección IPv6.

Ejemplo IPv4: 192.168.2.54

Ejemplo IPv6: 2001:DB8:85A3:0:0:8A2E:370:7334

Nombre principal de Krb5

El nombre principal de Krb5 tiene el formato "principal1/principal2@realm" y debe ingresarse como tal en el campo.

Por ejemplo, usuario@PRIMEKEY.COM para un usuario normal en el ámbito PRIMEKEY.COM o krbtgt/PRIMEKEY.COM@PRIMEKEY.COM para un KDC .

Identificador permanente (RFC 4043)

El identificador permanente tiene el formato "identifierValue/assigner", donde identifierValue es una cadena opcional y assigner es un OID opcional, por lo que debe introducirse como tal en el campo. Si la cadena identifierValue contiene una barra invertida (\/), debe escaparse con una barra invertida ("\/").

Ejemplos:

abc0123/ 1.2 . 3.4abc0123// 1.2 . 3.4/ Método de identificación de sujeto (RFC 4683)

El valor del SIM (Método de Identificación del Sujeto) se almacena en el formato "HashAlgorithmOid::AuthorityRandom::PEPSI", donde PEPSI (Información del Sujeto Protegida con Privacidad Mejorada) se construye mediante la concatenación hash doble de la contraseña elegida por el usuario, el valor aleatorio de la autoridad, el tipo de SII y el propio SII. Este valor se calcula tras añadir o editar una entidad final. Por lo tanto, el SIM debe introducirse como parámetro en el formato "HashAlgorithmOid::UserChosenPassword::SIIType::SIIValue", donde SIIType es el tipo de SII (Información de Identificación Sensible). SIIType es un OID, según se especifica en RFC4683.

La contraseña debe ser una cadena de caracteres, pero que sólo contenga caracteres imprimibles.

Ejemplos de parámetros de entrada con algoritmo hash SHA-256 y SIM calculado (se realiza después de guardar una entidad final con parámetros SIM):

2.16 . 840.1 . 101.3 . 4.2 . 1 ::MoreThan8CharsOnlyPrinable:: 1.2 . 410.200004 . 10.1 . 1.10 . 1 ::ABC1234567-> is processed to (different value every time due to included randomness)2.16 . 840.1 . 101.3 . 4.2 . 1 ::CB3AE7FBFFFD9C85A3FB234E51FFFD2190B1F8F161C0A2873B998EFAC067B03A::6D9E6264DDBD0FC997B9B40524247C8BC319D02A583F4B499DD3ECAF06C786DF Número de Credencial Inteligente de la Agencia Federal (FASC-N)

FASC-N es un OtherName definido para certificados PIV en FIPS 201-2 . Se codifica como una cadena de octetos y, por lo tanto, el altName en EJBCA se introduce como octetos hexadecimales. Una cadena subjectAltName podría, por ejemplo, tener el siguiente aspecto:

rfc822Name=email @example .com, fascN=0419d23210d8210c2c1a843085a16858300842108608823210c3e1Dado que el campo está limitado a 25 bytes, una expresión regular de validación sugerida sería [0-9a-f]{1,50} .

XmppAddr y nombre del servicio

Los servicios XMPP requieren dos tipos de certificado: certificado de servidor XMPP y certificado de cliente XMPP. El certificado de cliente XMPP requiere los siguientes nombres alternativos del sujeto (OtherNames en RFC5280):

Nombre del servicio (RFC4985)

Dirección XMPP (RFC6120)

Estos altNames se pueden introducir mediante la interfaz gráfica de usuario o la CLI, y se pueden usar individualmente o en conjunto. Una cadena subjectAltName podría, por ejemplo, verse así:

xmppAddr=john.doe @ejbca .org, srvName=_Service.Name Validez del certificado

Al configurar la hora de inicio y la hora de finalización de la validez del certificado, puede especificar con precisión, para una entidad final específica, cuándo el certificado comenzará a ser válido y cuándo dejará de ser válido.

Al seleccionar la hora de inicio o de fin de la validez del certificado, podrá introducir estos campos al añadir una nueva entidad final. También puede especificar un valor predeterminado para el perfil de la entidad final. En la página del perfil de la entidad final se ofrecen ejemplos de diferentes formatos para especificar el tiempo de validez.

Esta función requiere la función 'Permitir anulación de validez' en el Perfil de certificado.

Motivo de revocación a establecer después de la emisión del certificado

Con esta opción puede definir que al agregar un nuevo usuario, el estado de revocación de un certificado emitido se pueda establecer inmediatamente en algo distinto de 'Activo'.

Esto es útil si desea emitir certificados en espera para los usuarios. Una vez que el usuario recibe el certificado, es posible que deba realizar alguna acción para activarlo.

Más útil cuando se utiliza en combinación con OCSP, ya que requerirá, en la práctica, una verificación de revocación instantánea.

Al habilitar esta opción en el perfil, se mostrará la selección correspondiente al añadir nuevos usuarios. Los datos de usuario correspondientes a esta opción son el atributo ExtendedInformation: ExtendedInformation.CUSTOM_REVOCATIONREASON.

Notificaciones por correo electrónico

EJBCA utiliza un servicio de correo en el servidor de aplicaciones para enviar correos electrónicos. Puede configurar los datos que se incluirán en las notificaciones y eventos de correo electrónico para activar su envío. Para obtener más información, consulte Notificaciones por correo electrónico .

Verificaciones inversas de nombres alternativos de sujeto DN

No se recomienda usar esta casilla en operaciones normales. Al usar la RA externa y configurar más de un tipo de campo DN en el perfil (por ejemplo, una unidad organizativa opcional y una obligatoria), podría ser necesario marcar esta casilla para que la validación del perfil funcione.

Úselo solo en casos especiales si nada más funciona. Esta opción podría eliminarse en el futuro.

Permitir la fusión de DN en todas las interfaces

Si la información del perfil de la entidad final debe usarse para definir valores predeterminados al crear un usuario, debe seleccionarse la opción " Permitir fusionar DN en todas las interfaces" en dicho perfil. Al habilitar esta opción y crear o actualizar una entidad final, el DN transferido se fusionará con los valores predeterminados del perfil. Esta configuración es válida para todos los protocolos (a partir de EJBCA 7.9.0) y, por lo tanto, funciona con cualquier método de servicio web, interfaz de CA, interfaz de RA, interfaz REST, etc., y protocolos como ACME, EST, CMP, etc. Por ejemplo, si el perfil de la entidad final tiene valores predeterminados para O=PrimeKey y C=SE , y la llamada WS editUser establece el DN del usuario en CN=Donald Duck , el DN de la entidad final añadida a EJBCA será CN=Donald Duck,O=PrimeKey,C=SE .

Esta función es compleja, por lo que presenta algunas limitaciones. Gestiona varios campos de un tipo específico, por ejemplo , OU , y se recomienda limitar su uso a los campos recomendados, es decir, usar un CN , nunca usar un DN Email (ya que no debería hacerlo en ningún caso), etc. Verifique el funcionamiento antes de usarla. Algunos casos de uso típicos:

Perfil de entidad final con valor predeterminado: OU=OrgUnit , agregar entidad final (con WS) con DN de asunto CN=Nombre de usuario,O=Org,C=SE → el DN de entidad final resultante es CN=Nombre de usuario,OU=OrgUnit,O=Org,C=SE

Perfil de entidad final con valor predeterminado: OU=OrgUnit,OU=OrgUnit2 , agregar entidad final (con WS) con DN de asunto CN=Nombre de usuario,O=Org,C=SE → el DN de entidad final resultante es CN=Nombre de usuario,OU=OrgUnit,OU=OrgUnit2,O=Org,C=SE

Perfil de entidad final con valor predeterminado: OU=OrgUnit , O=Org2 , C=SE agregar entidad final (con WS) con DN de asunto CN=Nombre de usuario → el DN de entidad final resultante es CN=Nombre de usuario, OU=OrgUnit, O=Org2, C=SE

Perfil de entidad final con valor predeterminado: OU=Org1,OU=Org2,OU=,OU=,C=SE agrega entidad final (con WS) con DN de asunto CN=Nombre de usuario,OU=Org3,OU=Org4 → el DN de entidad final resultante es CN=Nombre de usuario,OU=Org1,OU=Org2,OU=Org3,OU=Org4,C=SE

La opción "Permitir fusión de DN en todas las interfaces" hereda la configuración de " Permitir fusión de DN para servicios web" de EJBCA anterior a EJBCA 7.9.0. Para obtener más información, consulte " Configuración del comportamiento de los servicios web" .

Permitir RDN de múltiples valores

Esta configuración permite el uso de RDN de múltiples valores como se describe en Nombres distinguidos de sujeto .

El uso de RDN multivalor puede complicar el uso de la PKI y debe evitarse en la medida de lo posible. Active esta opción solo si está seguro de que realmente la necesita.

Número máximo de intentos de inicio de sesión fallidos

Al seleccionar un número máximo de intentos fallidos de inicio de sesión, el estado del usuario cambiará a GENERADO si se introduce una contraseña incorrecta más de la cantidad especificada. Tenga en cuenta que lo que se denomina "contraseña" en la web de administración suele denominarse "código de registro" en la web de RA. La opción "Usar " debe estar seleccionada para que las entidades finales utilicen esta función. Si se selecciona "Modificable" , el número especificado se puede cambiar para una entidad final específica al crearla o posteriormente editándola.

Datos de extensión de certificado personalizado

Al marcar la opción Usar para datos de extensión de certificado personalizado en el perfil de entidad final, se proporciona un área de texto al agregar o editar una entidad final para proporcionar datos de extensión de certificado personalizado.

Los datos de extensión se introducen en el área de texto con el mismo formato que para los archivos de propiedades de Java, es decir, normalmente clave=valor, con una entrada por línea. Los datos de extensión aceptados o requeridos dependen de las extensiones personalizadas seleccionadas en el perfil de certificado como "Extensiones de certificado personalizadas utilizadas" y de su configuración.

Por ejemplo, las extensiones personalizadas del tipo BasicCertificateExtension configuradas con la propiedad dynamic=true aceptan datos de extensión personalizada en el formato 'OID.value=value', donde OID es el OID de la extensión configurada y value es el valor que se colocará en la extensión en la codificación configurada.

1.2 . 3.4 .value = 65486c6c206f6f776c7200641.5 . 6 .value = Hello worldPara obtener más información sobre las extensiones y la configuración disponibles, consulte Extensiones de certificado personalizadas .

A continuación se muestra un ejemplo de configuración de una extensión de certificado que toma un valor dinámico en formato codificado hax RAW:

OID: 1.2 . 3.4Display Name: SingleExtensionClass Path: org.cesecore.certificates.certificate.certextensions.BasicCertificateExtensionCritical: falseProperties:dynamic= trueencoding=RAWSi la solicitud (Datos de extensión) contiene extensiones que no pueden coincidir con ninguna extensión de certificado personalizado configurada en EJBCA, se rechazará la emisión.

Declaración de control de calidad ETSI PSD2

Si se utilizan declaraciones de control de calidad PSD2, seleccionar la opción "Declaración de control de calidad ETSI PSD2" permite la creación de entidades finales que contienen declaraciones de certificado cualificado PSD2. Además, esta configuración permite la entrada de NCAName, NCAId y roles TPP.

Para obtener más información, consulte Declaración de certificado calificado PSD2 en Campos de perfil de certificado.

Identificador de la organización del foro CA/B

El identificador de organización del foro CA/B también debe estar habilitado en el perfil del certificado para que el campo aparezca en los certificados emitidos. En el perfil de entidad final, al seleccionar este campo se habilita la entrada de datos según lo especificado en las Directrices del foro CA/B para la emisión y gestión de certificados de validación extendida , sección 9.8.2. Se convertirá en una extensión de certificado.

id-CABFOrganizationIdentifier OBJECT IDENTIFIER ::= { joint-iso-itu-t( 2 ) international-organizations( 23 ) ca-browser-forum( 140 ) certificate-extensions( 3 ) cabf-organization-identifier( 1 ) }ext-CABFOrganizationIdentifier EXTENSION ::= { SYNTAX CABFOrganizationIdentifier IDENTIFIED BY id-CABFOrganizationIdentifier }CABFOrganizationIdentifier ::= SEQUENCE {registrationSchemeIdentifier PrintableString (SIZE( 3 )),registrationCountry PrintableString (SIZE( 2 )),registrationStateOrProvince [ 0 ] IMPLICIT PrintableString OPTIONAL (SIZE( 0 .. 128 )),registrationReference UTF8String}Ejemplos:

NTRGB-12345678 (esquema NTR, Gran Bretaña, identificador único a nivel de país: 12345678)

NTRUS+CA-12345678 (Esquema NTR, Estados Unidos - California, el identificador único a nivel estatal es 12345678)

VATDE-123456789 (Régimen de IVA, Alemania, Identificador único a nivel de país: 12345678)

PSDBE-NBB-1234.567.890 (Esquema PSD, Bélgica, el identificador de la NCA es NBB, el identificador único de sujeto asignado por la NCA es 1234.567.890)

Número de solicitudes permitidas

Al seleccionar "Usar" para el número de solicitudes permitidas, se habilita la posibilidad de solicitar varios certificados seguidos sin que el estado del usuario se configure como "generado". Normalmente, tras usar un par de nombre de usuario y contraseña para generar un certificado, el estado del usuario cambia de "nuevo" a "generado". Esto invalida la contraseña, implementando así un esquema de contraseñas de un solo uso. Al seleccionar un número mayor que uno para el "número de solicitudes permitidas", el usuario puede solicitar varios certificados antes de que el estado se configure como "generado". Esto permite inscribir varios certificados directamente, por ejemplo, uno de autenticación y otro de firma.

El número de solicitudes permitidas en el perfil de entidad final establecerá el valor predeterminado y máximo disponible al agregar o editar una nueva entidad final. Al editar una entidad final existente y cambiar su estado a nuevo, el número de solicitudes permitidas se ajustará automáticamente al valor predeterminado del perfil. Si el perfil de entidad final utilizado ya no utiliza el número de solicitudes permitidas, el contador de solicitudes de la entidad final se eliminará al editarla.

Permitir renovación antes del vencimiento

Normalmente, EJBCA solo permite la emisión de una entidad final cuando está en estado NUEVO. Con la opción Permitir renovación antes del vencimiento habilitada, los certificados pueden renovarse incluso en estado GENERADO, cuando están a punto de vencer. El campo de texto controla el número de días (medidos en periodos de 24 horas, no días naturales) antes del vencimiento que se debe permitir la renovación.

Esta opción también hará que las contraseñas de las entidades finales se conserven indefinidamente en la base de datos para permitir su renovación. Por ello, se recomienda encarecidamente deshabilitar la opción Generación por lotes (almacenamiento de contraseñas en texto plano) cuando se habilita la opción Permitir renovación antes del vencimiento .

Al habilitar esta función, existe un mayor riesgo de ataques de fuerza bruta contra contraseñas, ya que los usuarios pueden autenticarse con su contraseña incluso cuando la entidad final está en estado GENERADO. Recomendamos usar contraseñas seguras al usar esta función.

Si no utiliza la autenticación de contraseña en absoluto, le recomendamos deshabilitarla en la interfaz de usuario de RA deshabilitando la regla de acceso /ca_functionality/use_username .

Tokens disponibles

A continuación se enumeran los diferentes tokens disponibles en EJBCA.

Simbólico | Descripción |

Generado por el usuario | El usuario genera la clave privada y proporciona la clave pública en una CSR (normalmente en formato PKCS 10). EJBCA entrega un certificado o una cadena de certificados al usuario. |

Archivo P12 | El par de claves lo genera EJBCA, y la clave privada, el certificado del usuario y la cadena de certificados se entregan en un archivo P12, también conocido como archivo PFX en Windows (véase PKCS 12 v1.1 - RFC 7292). La clave privada y los certificados se cifran mediante pbeWithSHAAnd3-KeyTripleDES-CBC (desde EJBCA 7.5) y se protegen con la contraseña de la entidad final. Los archivos P12 funcionan en la mayoría de los sistemas. |

JKS | El par de claves se genera mediante EJBCA, y la clave privada, el certificado del usuario y la cadena de certificados se entregan en un archivo JKS (almacén de claves de Java). Este almacén de claves está protegido con la contraseña de la entidad final. Los archivos JKS se utilizan principalmente en aplicaciones Java, pero se recomiendan los archivos P12 si la aplicación los admite. |

PEM | El par de claves se genera mediante EJBCA, y la clave privada, el certificado del usuario y la cadena de certificados se entregan en un archivo PEM (véase RFC 7468). La clave privada no está protegida, por lo que este formato de almacén de claves debe utilizarse con precaución. La clave privada no está protegida con contraseña cuando se utiliza PEM como tipo de token. |

BCFKS | El par de claves se genera mediante EJBCA, y la clave privada, el certificado del usuario y la cadena de certificados se entregan en un archivo P12. El almacén de claves BCFKS está diseñado para cumplir con FIPS y utiliza PBKDF2 con HMAC SHA512 para la conversión de contraseñas a claves y AES CCM para el cifrado. El almacén de claves utiliza el formato PKCS 12 y es compatible con todas las aplicaciones que utilizan Bouncy Castle como proveedor de seguridad. |

Restricciones de campos del complemento

Los administradores pueden desarrollar más restricciones de campos de usuario personalizados utilizando FieldValidator como se describe en Modificación de EJBCA .