EST

EMPRESA Esta es una característica de EJBCA Enterprise.

La inscripción sobre transporte seguro (EST) es un protocolo de gestión de certificados X.509 dirigido a clientes de infraestructura de clave pública (PKI) que necesitan adquirir certificados de cliente y certificados de autoridad de certificación (CA) asociados.

Introducción

EJBCA admite el protocolo EST según se define en RFC 7030. La compatibilidad con EST se agregó en la versión 6.11 de EJBCA.

EST proporciona un protocolo básico para la inscripción y gestión de certificados similar a SCEP, con las siguientes ventajas distintivas:

Mientras que SCEP se comunica a través de HTTP y garantiza la integridad envolviendo la carga útil en un sobre criptográfico, las solicitudes EST siempre se realizan a través de TLS y, por lo tanto, son inherentemente seguras.

EST admite ECC, mientras que SCEP no.

Mientras que SCEP requiere un secreto compartido para autenticar los CSR, en EST la autenticación es implícita al negocia la conexión TLS.

La renovación del certificado es una parte integral del EST, mientras que en el SCEP es más bien una cuestión de último momento.

Si bien no es compatible con EJBCA, EST admite la generación de claves del lado del servidor, algo que SCEP no hace.

EJBCA puede funcionar en los siguientes modos con EST:

Modo cliente : El modo cliente funciona como cualquier otra inscripción en EJBCA. Cuando se recibe una solicitud, EJBCA la verifica y emite un certificado a un usuario previamente registrado en EJBCA (preautorizado). El contenido del certificado se basa (de forma predeterminada) en los datos prerregistrados en lugar de los datos de la solicitud, aunque se puede utilizar la función de anulación en los perfiles de certificado.

Modo RA : Se utiliza cuando el cliente EST actúa como RA para EJBCA, donde la RA envía una solicitud de certificado a EJBCA, esperando que la CA emita un certificado con aproximadamente el contenido solicitado. Ningún usuario se prerregistra en EJBCA, pero cuando llegan mensajes EST de RA autenticados, se crea un usuario en EJBCA y se emite un certificado.

Operaciones apoyadas

Se admiten las siguientes operaciones en EST:

Nombre | Descripción |

cacerts | Una solicitud GET que devuelve un blob pkcs#7 exclusivo para certificados que contiene el certificado de CA (y la posible cadena) para el alias especificado, utilizado para emitir certificados mediante la operación de inscripción. Esta operación no requiere autenticación. |

Inscripción simple | Una solicitud POST con una CSR en formato PKCS#10 y codificación Base64, firmada por la CA especificada para el alias dado. Requiere un certificado de cliente existente para la autenticación o autenticación HTTP básica mediante nombre de usuario y contraseña. El nombre de usuario de la entidad final se establecerá según el esquema de generación de nombres de RA especificado. Si no existe ninguna entidad final con el nombre de usuario generado, se creará una nueva. Si ya existe una entidad final con el nombre de usuario especificado, se trata como una renovación: se emite un nuevo certificado para la entidad final existente (siempre que ninguna configuración impida este comportamiento, por ejemplo, "Exigir DN Único" o "Exigir Claves Públicas Únicas"). |

reinscripción simple | Una solicitud POST con una CSR en formato PKCS#10 y codificación Base64, firmada por la CA especificada para el alias dado. Requiere autenticación con el certificado original, que debe ser válido (para establecer una conexión TLS) y no estar revocado. |

Una solicitud con una operación no compatible dará como resultado una respuesta HTTP no encontrada (404) del servidor.

Configuración EST

Acceso

La implementación de EJBCA EST utiliza la definición de Identificadores uniformes de recursos (URI) bien conocidos codificada en RFC 5785 .

Al igual que SCEP y CMP, EJBCA admite el uso de EST para múltiples CA mediante alias. Cada alias es accesible mediante:

$ /.well-known /est/ < alias >/<operation>Cuando se configura un alias con el nombre est , este alias está disponible en la URL EST predeterminada, que es la URL utilizada por estclient; consulte Pruebas: interoperabilidad del cliente en la configuración del modo RA de EST .

$ /.well-known/est/<operation>Una solicitud con un alias desconocido dará como resultado una respuesta de solicitud HTTP incorrecta (400) del servidor.

Configuración del almacén de confianza

Al renovar un certificado mediante EST, este se utiliza como certificado de cliente para autenticarse ante la CA. La CA debe confiar en el emisor de este certificado para establecer una conexión TLS con el cliente PKI. Si WildFly gestiona las conexiones TLS, debe agregar la cadena del emisor al almacén de confianza de WildFly. Si un proxy HTTP gestiona las conexiones TLS frente a WildFly, debe agregar la cadena del emisor al almacén de confianza del proxy HTTP.

Mosca salvaje

Para agregar un emisor al almacén de confianza de WildFly, puede utilizar keytool .

Descargue el certificado CA del emisor como un archivo PEM, por ejemplo, yendo a Certificados CA y CRL en EJBCA.

Transfiera el certificado CA a la máquina donde está instalado EJBCA.

Utilice keytool para agregar el certificado CA al almacén de confianza de Wildfly.

$ keytool -keystore /opt/wildfly/standalone/configuration/keystore/truststore.jks -alias <NAME_OF_CA> -importcert -file <ISSUER.PEM> -storepass changeit

Aparato

Si está utilizando el dispositivo de hardware EJBCA, puede usar WebConf para modificar el almacén de confianza en el dispositivo.

Descargue el certificado CA del emisor como un archivo PEM, por ejemplo, yendo a Certificados CA y CRL en EJBCA.

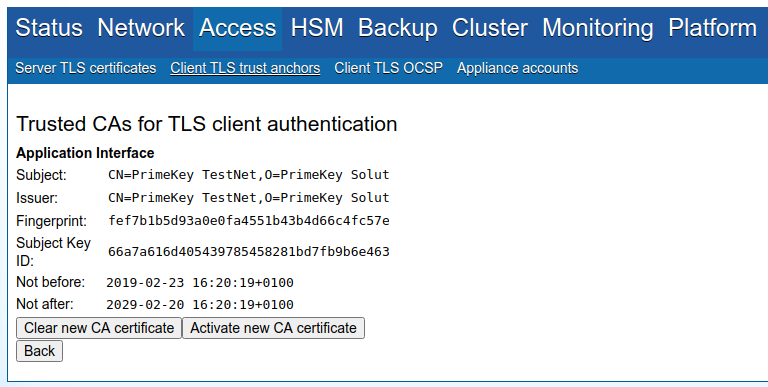

Vaya a WebConf y haga clic en Acceso > Anclajes de confianza TLS del cliente en el menú.

En la sección Interfaz de la aplicación , haga clic en Agregar .

Cargue el certificado CA y haga clic en Activar nuevo certificado CA para agregarlo al almacén de confianza del dispositivo.

Configuración de alias

Para obtener información sobre la configuración y ejemplos, consulte: