Descripción general de C-ITS ECA

EMPRESA Esta es una característica de EJBCA Enterprise.

Esta descripción general describe la arquitectura y los conceptos de PKI de C-ITS y enumera los campos de certificado de C-ITS relevantes.

Para obtener más información sobre cómo administrar operaciones de C-ITS en EJBCA y crear una autoridad de inscripción (EA) en una PKI de C-ITS, consulte Administración de ECA de C-ITS .

Los Sistemas de Transporte Inteligente Cooperativo (C-ITS) son un ecosistema que facilita la comunicación entre vehículos y entre estos y la infraestructura, conocido conjuntamente como "vehículo a todo" (V2X). Dado que la comunicación implica el intercambio de datos confidenciales entre los vehículos y otras entidades, como la infraestructura vial y las aplicaciones de seguridad vial, es crucial proteger y asegurar esta comunicación. Para posibilitar la comunicación V2X segura para los C-ITS, se utiliza una Infraestructura de Clave Pública (PKI) para la gestión de las credenciales de seguridad de los vehículos y los componentes de la infraestructura, comúnmente denominados Estaciones ITS (ITS-S).

Existen estándares de seguridad técnica relacionados con las comunicaciones V2X y están en desarrollo. El estándar estadounidense IEEE 1609.2 abarca aspectos de seguridad, como los formatos de mensajes seguros y la gestión de la seguridad. En Europa, el ETSI publica estándares de la UE para C-ITS que amplían el estándar IEEE. Para consultar referencias a estándares y publicaciones relevantes relacionados con las comunicaciones V2X y C-ITS , consulte Referencias .

Descripción general de C-ITS PKI

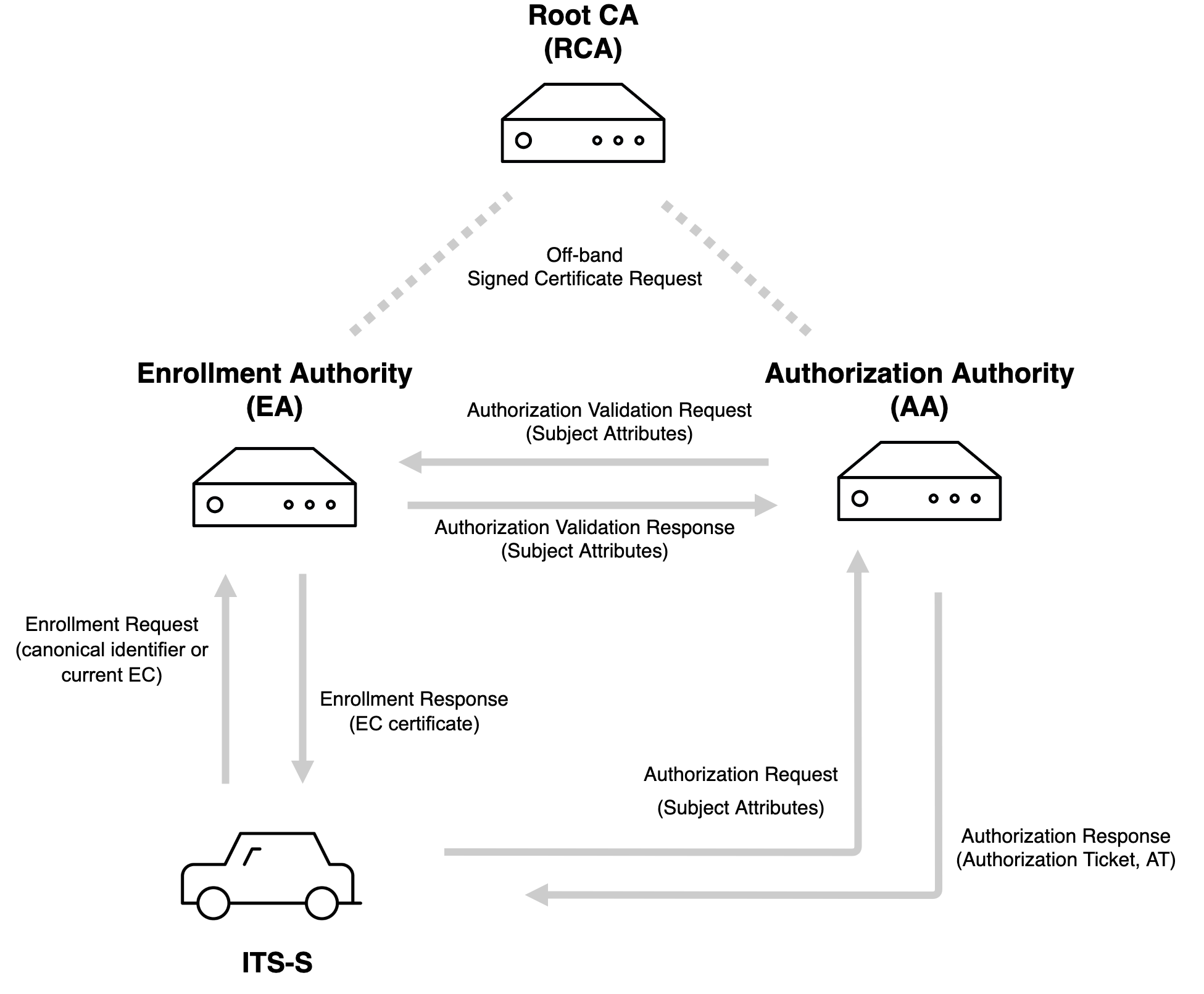

El Sistema de Gestión de Seguridad C-ITS comprende operaciones que facilitan la adquisición o el establecimiento de la validez de certificados para las comunicaciones C-ITS y se basa en una PKI basada en curvas elípticas. A continuación, se ofrece una descripción general simplificada de la arquitectura de la PKI C-ITS y se describen los actores relevantes involucrados:

Autoridad de certificación raíz (CA raíz, RCA)

Autoridad de Inscripción (EA)

Autoridad de Autorización (AA)

Estación ITS (ITS-S), por ejemplo un automóvil o un equipo de carretera como una señal de tráfico.

Para obtener más detalles sobre el modelo funcional de seguridad ITS y la descripción general arquitectónica de los roles de la autoridad de certificación (CA), consulte el estándar de la UE ETSI 102 940 .

En Europa, las funciones de gobernanza de alto nivel se definen en el documento de Política de Certificación de la Plataforma C-ITS. Las siguientes entidades son responsables de la gestión de la confianza del sistema C-ITS y rigen todos los aspectos relacionados con la PKI operativa:

Autoridad de Política : Designa y autoriza al Administrador de Listas de Confianza (TLM) y al CPOC para operar en el sistema de confianza C-ITS. Decide si las CA raíz son confiables y aprueba o elimina su funcionamiento en el dominio de confianza C-ITS notificando al TLM sobre los certificados de CA raíz aprobados o revocados.

Administrador de Listas de Confianza (TLM) : Responsable de crear y firmar la lista de certificados de CA raíz y certificados TLM. La lista firmada emitida por el TLM se denomina Lista Europea de Certificados de Confianza (ECTL).

Punto de Contacto Central (CPOC) : Responsable de establecer y contribuir a garantizar el intercambio de comunicaciones entre las CA raíz, recopilar los certificados de CA raíz y proporcionarlos al Gestor de Listas de Confianza (TLM). El CPOC también es responsable de distribuir la Lista de Confianza de Certificados Europeos (ECTL) a todas las entidades interesadas en el modelo de confianza.

Hay roles funcionales adicionales en la PKI descritos en ETSI 102 940 , como el Fabricante y el Operador, que instalan la información necesaria para la gestión de la seguridad en ITS-S en producción y proporcionan actualizaciones durante su operación.

EJBCA puede actuar como autoridad de inscripción (EC) en C-ITS PKI e implementa funcionalidades compatibles con EA.

Actor | Descripción |

Autoridad de Certificación Raíz ( RCA) | Las CA raíz se ubican a nivel europeo y están controladas por el Punto de Contacto C-ITS (CPOC) . Las CA raíz emiten certificados de la Autoridad de Inscripción (EA) y la Autoridad de Autorización (AA). Las CA raíz reciben solicitudes de certificados firmados fuera de banda de la Autoridad de Inscripción (EA) y la Autoridad de Autorización (AA). |

Autoridad de Inscripción (EA) | La Autoridad de Inscripción emite credenciales de inscripción (EC) a ITS-S. La posesión de las EC por parte de ITS-S permite la inscripción de Tickets de Autorización. ITS-S envía una solicitud de inscripción al EA. Si el ITS-S está registrado en el EA por el Fabricante o el Operador, y la solicitud correspondiente no infringe ninguna restricción impuesta durante el registro, se emite una EC. El EA necesita un certificado firmado por la CA raíz para estar operativo, es decir, para poder emitir credenciales de inscripción (EC). |

Autoridad de Autorización ( AA) | El ITS-S envía una solicitud de autorización a la Autoridad de Autorización (AA) para obtener Tickets de Autorización (AT) . La AA envía una solicitud de validación de autorización a la EA para validar dicha solicitud. La EA obtiene los detalles del ITS-S correspondiente utilizando el identificador presente en la solicitud y realiza la validación basándose en la EC activa. El estándar Itss_withprivacy, aplicable a la mayoría de las Estaciones ITS, garantiza que la identidad del ITS-S solo se revele a la EA. |

Estación ITS (ITS-S) | Los fabricantes configuran ITS-S con certificados de CA raíz, Autoridad de Inscripción (EA) y Autoridad de Autorización (AA), así como con las URL para enviar solicitudes de inscripción y autorización. Las estaciones ITS cuentan con un identificador canónico único global y un par de claves canónicas. La clave pública se proporciona a la Autoridad de Inscripción (EA) durante el proceso de registro. |

Estructura del certificado C-ITS

Los certificados C-ITS están codificados con OER (Reglas de Codificación de Octetos) y solo admiten claves ECC (Criptografía de Curva Elíptica) de curvas específicas. Los atributos de los certificados C-ITS son similares a los de formatos como los certificados X.509, pero el modelo de datos y el procedimiento de codificación difieren.

IEEE 1609.2 admite dos tipos de certificados: explícitos e implícitos. EJBCA admite certificados explícitos según los estándares ETSI de la UE, que establecen que los certificados de CA raíz, EA, AA y EC deben ser explícitos. ETSI también deshabilita el uso de ciertos campos de certificado definidos por IEEE 1609.2, como cracaId, crlSeries, etc.

A continuación se enumeran los campos de certificado relevantes. Para más información, consulte IEEE 1609.2 (sección 6.4) y ETSI 103 097 (sección 6).

Campo | Descripción |

Periodo de validez | Periodo de validez del certificado (definido en IEEE 1609.2). EJBCA permite especificar el periodo de validez como una cadena; por ejemplo, "2y 4sh 6h" significa "2 años 4 sesenta horas y 6 horas", es decir, 2 años y 246 horas. Tenga en cuenta que la granularidad mínima de los certificados se expresa en horas para las credenciales de inscripción (EC) y durante la validación de la autorización. |

Id. del certificado | El identificador elegido por el ITS-S debe ser único para RCA, EA y AA. EJBCA utiliza el ID solicitado por el ITS-S para la inscripción en EC. |

Identificador del emisor | El hashId8 del certificado de firma. En el caso de EC, es el hashId8 de EA. El hashId8 se calcula codificando un certificado según la norma IEEE 1609.2, sección 6.4.3, y luego tomando los últimos ocho bytes de un hash SHA256. |

Permisos de la aplicación | Al igual que el campo de uso de clave en los certificados X.509, appPermissions define el uso previsto del certificado. ETSI, IEEE y CPOC describen valores predefinidos para esto según el uso del certificado. Por ejemplo, una credencial de inscripción ITS-S tendrá appPermissions diferente a la de una CA raíz de la UE. |

Permisos de emisión de certificados | Al igual que appPermissions, los permisos de emisión de certificados restringen el tipo de certificado que una CA puede emitir. Por ejemplo, un EA solo puede emitir credenciales de inscripción (EC), pero no tickets de autorización (AT). Tanto appPermission como certIssuePermissions están asociados con los SSP (Permisos Específicos del Servicio). EJBCA no especifica los appPermissions de los SSP en EA y acepta el SSP solicitado por ITS-S en un Identificador de Objeto de Aplicación (AID) permitido. Especifica los valores predeterminados de SSP en la tabla 6 del Protocolo de Punto de Contacto (CPOC) de C-ITS, versión 1.2, en certIssuePermissions en la solicitud de certificado firmado de EA. |

Claves públicas | Los certificados C-ITS pueden tener una clave de cifrado (obligatoria para los certificados EA y AA) y una clave de verificación (obligatoria para todos los certificados). |

Atributos específicos de C-ITS | |

Región geográfica | Indica en qué región es válido el certificado. EJBCA admite regiones europeas circulares, rectangulares e identificadas. |

Nivel de seguridad | Indica el nivel de seguridad de la entidad final o ITS-S. Se especifica opcionalmente durante el registro de ITS-S. |

Limitaciones

La implementación de C-ITS por parte de EJBCA se limita a las operaciones de la Autoridad de Certificación de Inscripción (ECA) y a la emisión de credenciales de inscripción (EC). A continuación, se enumeran las limitaciones de la implementación actual.

No hay soporte para la integración o carga de ECTL (Lista de confianza de certificados europeos) y TLM (Administrador de listas de confianza).

Las regiones geográficas identificadas, como país y región dentro de países, no son compatibles con la validación en regiones geométricas como circulares y rectangulares. La única excepción es la región de Europa, que considera todo como subregión. No se admiten regiones geográficas poligonales.

La gestión de autorizaciones con Butterfly Keys aún no es compatible.

Los atributos del Certificado de Inscripción o las credenciales de EC no se consideran críticos. Los certificados de CA no se validan según restricciones críticas.

Referencias

Estándares de seguridad y publicaciones relacionadas con las comunicaciones V2X y C-ITS .

Estándar IEEE de EE. UU.

IEEE 1609.2

Normas ETSI de la UE

ETSI TS 102 940

ETSI TS 102 941

ETSI TS 103 097

ETSI TS 103 601

Para buscar y descargar estándares, consulte etsi.org

Punto de contacto de C-ITS (CPOC)

El Punto de Contacto C-ITS (CPOC), establecido por la Comisión Europea para respaldar el despliegue de servicios C-ITS dentro del Sistema de Gestión de Credenciales de Seguridad C-ITS de la Unión Europea, publica lo siguiente:

Certificados de Trust List Manager (TLM)

Listas de confianza de certificados europeos (ECTL)

Documentación relevante de C-ITS, como certificado y política de seguridad, protocolo CPOC, etc.

Contenido relacionado

Página: Descripción general de C-ITS ECA

Página: Gestión de las ECA de C-ITS

Página: Campos CA